項目方應當注意核查項目自身的推廣手段和獎勵機制是否會存在一定漏洞,以防攻擊者藉機開展攻擊,造成巨額損失。

原文標題《BSC鏈上“閃電貸攻擊”再襲! | xWin Finance被薅羊毛事件簡析》

一、事件概覽

北京時間6月25日,鏈必安-區塊鏈安全態勢感知平台(Beosin-Eagle Eye)輿情監測顯示,基於幣安智能鏈(BSC)的鏈上DeFi協議xWin Finance遭到“閃電貸攻擊” 。據統計,xWin Finance代幣(XWIN)24小時跌幅達近90%。

成都鏈安·安全團隊第一時間介入分析,針對xWin Finance被黑事件啟動安全應急響應。經由分析,xWin Finance被黑事件頗具“代表性”及“典型性”,有必要針對攻擊流程進行披露,以起警示作用。攻擊者通過“閃電貸”套出原始資金,並重複攻擊步驟,最終完成獲利,成功“薅羊毛”。

二、事件分析

首先,攻擊者利用“推薦人將獲得獎勵”的特殊機制,利用“閃電貸”多次添加和移除流動性,從而獲得了巨量獎勵,以進行獲利。

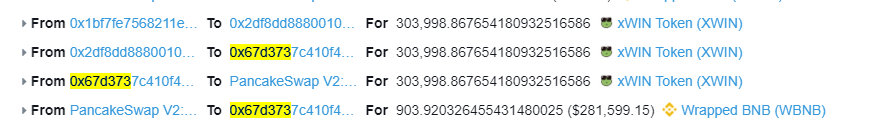

下圖是攻擊流程的一個循環:

1. 攻擊者首先利用閃電貸借來的巨量BNB並調用Subscribe,從而獲得了LP以及多餘的XWIN(將向推薦人發放XWIN獎勵);

2. 攻擊者移除流動性,並兌換多餘的XWIN進行回本;

3. 反复上述操作,不斷積累獎勵的XWIN;

4. 最終,攻擊者取出積累的XWIN獎勵,全部兌換成BNB,離場。

三、事件复盤

看到這裡,不難發現,此次xWin Finance被黑事件攻擊手法並不復雜;與其說此次事件是一次“黑客攻擊”,其實更像是一次“黑客薅羊毛”。攻擊者利用了xWin Finance的“獎勵機制”,不斷添加移除流動性,進而獲取獎勵。在正常情況下,由於用戶的添加量不大,因此獲取的收益可能會很小,甚至不足以支付手續費;但在巨量資金面前,獎勵就會變得異常高了。

因此,成都鏈安·安全團隊建議,項目方在日常的安全防護工作之中,除了要搭建起一整套健全的防範機制和風控系統以外,也應當注意核查項目自身的推廣手段和獎勵機制是否會存在一定漏洞,以防攻擊者藉機開展攻擊,造成巨額損失。

展開全文打開碳鏈價值APP 查看更多精彩資訊