摘要:項目方也需要避免私鑰洩露,導致項目受損。 2月10日,成都鏈安鏈必應-區塊鏈安全態勢感知平台輿情監測顯示,DeFi應用Dego Finance遭到黑客攻擊,UniSwap 和PancakeSwap 上的DEGO 流動性已被耗盡。關於本次攻擊,成都鏈安技術團隊第一時間進行了資金流向分析。 #1 事…

項目方也需要避免私鑰洩露,導致項目受損。

2月10日,成都鏈安鏈必應-區塊鏈安全態勢感知平台輿情監測顯示,DeFi應用Dego Finance遭到黑客攻擊,UniSwap 和PancakeSwap 上的DEGO 流動性已被耗盡。關於本次攻擊,成都鏈安技術團隊第一時間進行了資金流向分析。

#1 事件概覽

據悉,Dego Finance於2020年9月啟動,以打造可持續性和實用性的NFT生態系統為目標,打造了NFT+DeFi平台。有人說,在DeFi的世界裡,DEGO就相當於樂高。將每一個DeFi協議當作是一塊磚,包括穩定幣(DAI)、借貸(Aave, Compound)、去中心化交易所DEX (Uniswap and Balancer)、衍生品(Synthetix)和保險(Nexus Mutual)等等。

2月10日,Dego Finance官方推特發佈公告稱被黑客攻擊,DeFi 世界的樂高就這樣“塌了”!

本次攻擊涉及多個賬戶地址私鑰洩露,黑客利用私鑰提取了多個鏈上的資產,具體分析請接著往下閱讀。

#2 事件具體分析

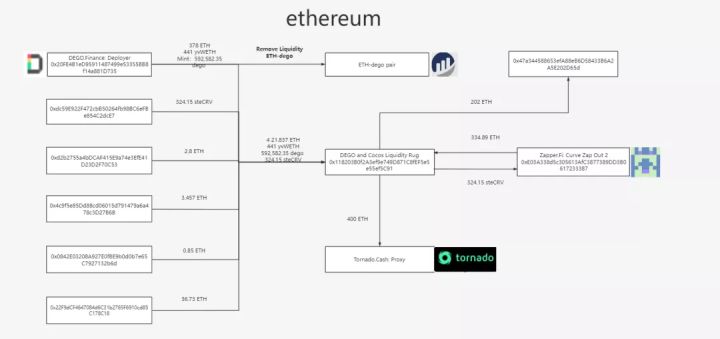

我們以ETH鏈上攻擊為例,對Dego項目方其中一個地址的資金流向做了詳細分析。

首先,項目方私鑰洩露的DEGO.Finance: Deployer地址為:

0x20FE4B1eD95911487499e53355BB8f14a881D735

攻擊者地址為:

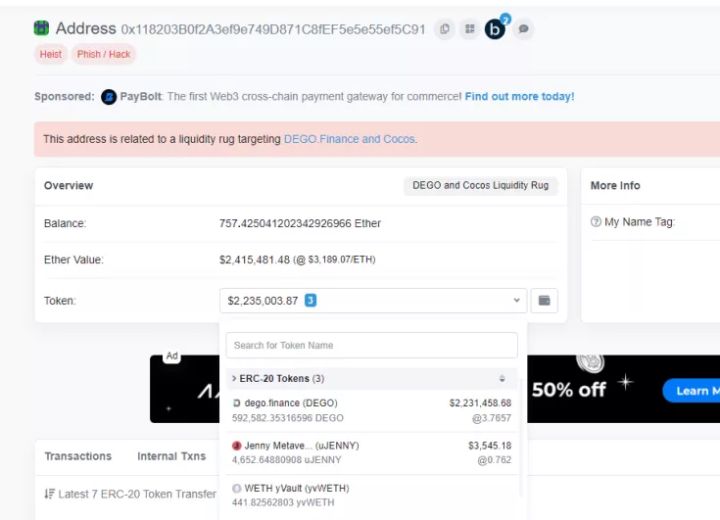

0x118203B0f2A3ef9e749D871C8fEF5e5e55ef5C91

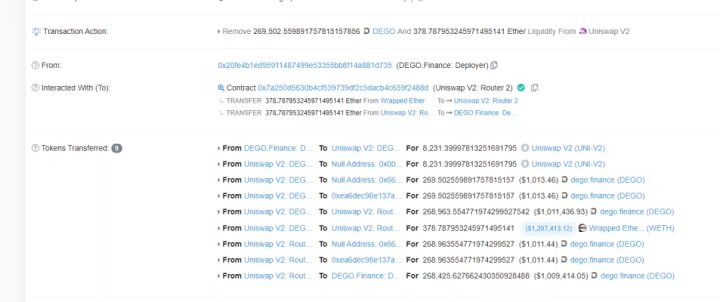

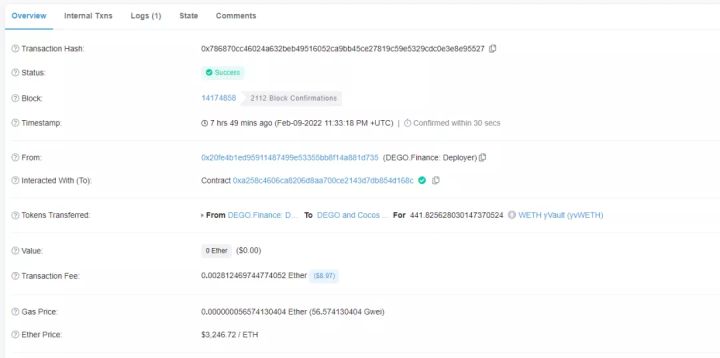

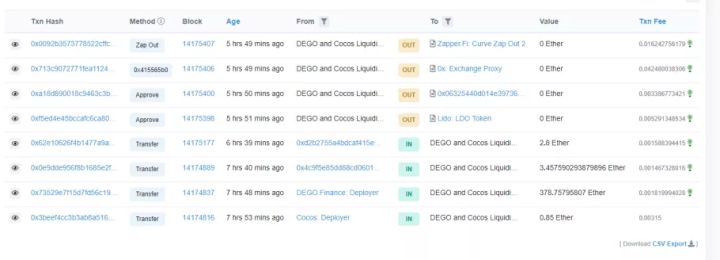

1 攻擊者通過私鑰,使用minter權限分別向DEGO.Finance: Deployer賬戶和0×118賬戶鑄造了592,582.35個dego代幣。

2 之後移除ETH-dego交易池的流動性。

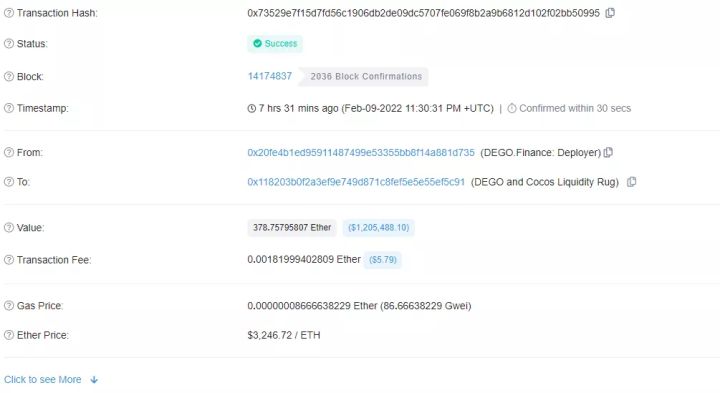

3 攻擊者通過DEGO.Finance: Deployer賬戶移除流動性獲取了269,502個dego代幣和378個ETH。

4 然後將DEGO.Finance: Deployer賬戶獲取的378個ETH轉給了0×118地址。

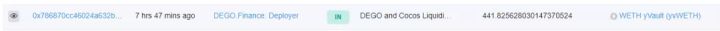

同時,該黑客轉移原本屬於項目方地址的441個yvWETH給0×118地址。

此時0×118賬戶上有獲利的(371.6+378.75)750.37個ETH和其他轉入的7.10個ETH一共757.4個。

截止目前發文,在Ethereum鏈上,攻擊者在0×118地址將441個yv WETH轉入Zapper.Fi: Yearn yVault Zap Out 兌換了445 個ETH,獲取共1202個ETH,轉入Tornado.Cash: Proxy 400 ETH。向0x47a344588653efA88eB6D58433B6A2A5E202D65d地址轉入202個ETH。

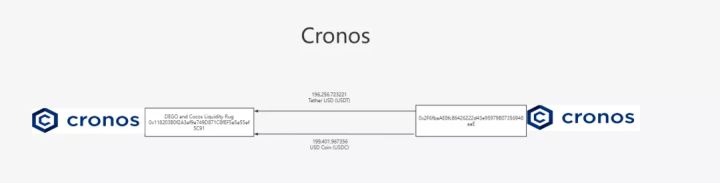

在Cronos鏈上,在0×118地址獲取了196256.7個USDT和199401.9個USD Coin,還未轉出。

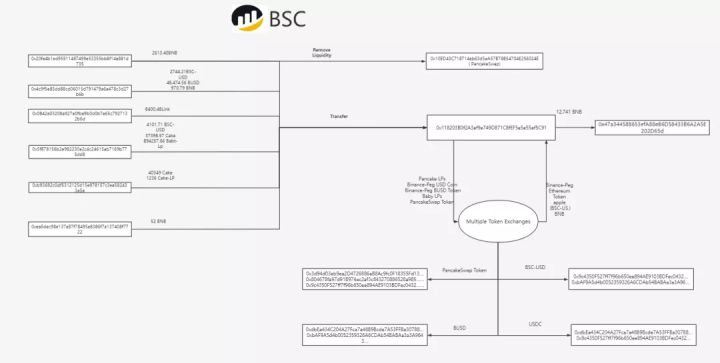

在BSC鏈上,獲取3736.17個BNB,通過代幣兌換獲取9188個BNB。向0x47a344588653efA88eB6D58433B6A2A5E202D65d地址轉入了12,741個BNB。

三條鏈上0×118地址總計約17,627,676美元,目前,官方稱正在調查原因並試圖挽回損失。

隨著DeFi的不斷發展,DeFi項目的安全問題也愈發緊急。對比於傳統金融,DeFi的底層靠的是智能合約,本質上是程序,程序擁有傳統金融不可比擬的高效性和便捷性,但也存在傳統金融無需考慮的代碼漏洞問題。所以成都鏈安建議大家,對未公開智能合約和審計報告的項目,要保持警惕,項目方也需要避免私鑰洩露,導致項目受損。

擴展閱讀: