從人類有自我保護意識開始,關於隱私話題的探究就沒有停歇過,尤其是在科技高度發達的當下,這種情況愈演愈烈,而在區塊鏈技術發展的盛潮中,項目方又以最大化去中心化和最大化隱私為終極目標,這就給社會提出了更高的要求,如何保證二者並行不悖的發展,又如何平衡安全和隱私的量差,是我們必須要面對的話題,本質來說,加速發展隱私技術是Web3能夠安身立命的時代課題。

Web3為什麼需要隱私計算

隱私始終是保護用戶權利和擴大加密市場的基礎,是Web3的重要方向之一。在開放及用戶主導的Web3時代,隱私保護將會是一種標配。從我們日常生活來說,我們都經歷過保護秘密的小心翼翼,如一本記載心情的日記本、一個不透露身份分享秘密的樹洞,它們代表著我們的主動保護隱私的訴求。隨著交互活動需求的增加,我們需要被動的提供自己的一些關鍵信息,脫離自己可控範圍的外部保障,對隱私信息不被傳播作惡就顯得尤為重要。但很多的現實情況是,隨著越來越多解析工具的出現,以及中心化平台對用戶信息的把控,隱私信息洩漏問題變得越來越嚴重,就像Facebook這樣的互聯網巨頭也在隱私洩漏問題上屢被點名。

Web3主張捍衛用戶權利,從中心化的模式中放權於普通大眾,打造去中心化的價值互聯網。那麼在這樣的需求背景下,隱私數據洩露、個人信息被販賣的問題就要加緊解決,真正扭轉用戶在Web2中的負面現狀。 Web3時代的隱私既要保密又要匿名,在實際的操作中,包括數據隱私、身份隱私、計算隱私,這是一個非常宏大的課題,在過往的發展中數據隱私和身份隱私的解決方案相對來說逐漸成熟,基本能保證數據內容的隱私交易,以及物理身份和數字身份的隔斷。而在計算隱私方面,它的科技水準要求更高,發展的進程也相對緩慢。這一賽道也是行業抱有探索和深挖態度的角逐地帶。

隱私計算類型

具體來講,隱私計算包括有多方安全計算(MPC)、零知識證明、可信執行環境(TEE)等,下面我們就幾個隱私計算名稱簡單解釋幫助大家理解。

可信執行環境(Trusted Execution Environment)是CPU內的一個安全區域,通過軟硬件的方法構建的一個獨立環境,且可以與外部的操作系統並行運行,即在這個環境中運行的受信任的應用程序可以訪問內部CPU和內存的全部功能,而硬件隔離又可以同步保護內外部程序隱私和安全運行,可信執行環境還是以可信硬件為載體,就像內嵌了黑盒,操作者可用不可見。這裡可以用我們熟悉的歷史劇中的皇宮來類比,作為天子的皇上,它會被很好的保護在一個區域內,除了外部高聳的宮牆,還有一些武藝高超的帶刀侍衛等等,都是為了保護皇上的安全,而在外部溝通上,通過中間人傳輸,可以同步處理和了解內外部信息,這也就是可信執行環境的構建。當然,也還是會有“刺殺”時刻出現,所以為了提高安全係數,可信執行環境會採用多方安全技術進行升級保護。

多方安全計算(Secure Muti-Party Computation)是密碼學應用的一類,由圖靈獎獲得者姚期智教授在1982年發表的《安全計算協議》中提出,是應用約定函數算法解決兩者單向間驗證問題的一種解決方法。這裡面既要有多方參與者的共同參與,去中心化,且能在保證多方信息或數據安全的前提下進行。譬如我們要去保險箱中取一件價值連城的寶貝,那麼打開這個保險箱需要在場或保管的多個人共同協作才能取出,且這個協作每次的解法都是不同的,人們無法篡改,也不能提前透露。這完完全全保證了密碼安全。當然,多方安全技術涉及的參與方較多,需要附加的技術相應更多,在技術升級和安全保障上需要更多的考驗。

零知識證明(Zero-Knowledge Proof)同樣是密碼學應用的一支,比較通用的解釋是證明者能夠在不向驗證者提供任何有用的信息情況下,使驗證者相信某個論斷是正確的。就是這個過程是可信的,但驗證者除了知曉結果正確,對於真正的密碼是無從可知的。我們可以從魔術師變魔術來理解,作為觀眾我們接受了它的魔術結果,即相信了“變”的結果,但到底它是如何操作的,我們仍舊想不明白也不能解出答案。這種神奇的加密過程就是零知識證明的神奇之處,如今很多的區塊鏈項目都在採用零知識證明這種隱私計算方法,最近加密風投機構a16z在官網宣布推出的空投工具便使用零知識證明技術,使得加密項目方向活躍貢獻者發放空投時保護貢獻者的地址隱私。

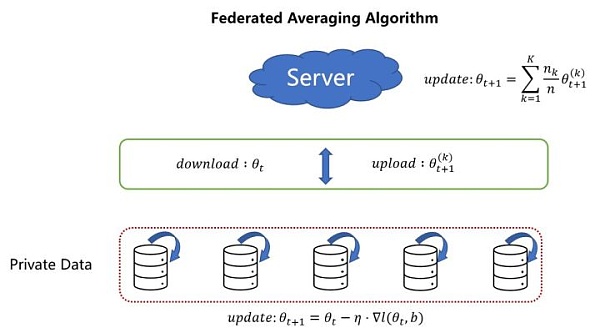

聯邦學習是以AI為基礎的技術。誕生背景是為了保障大數據交換的信息安全、終端數據和個人數據隱私。針對不同數據集,聯邦學習分為橫向聯邦學習、縱向聯邦學習和聯邦遷移學習。 2022年,隱私計算商業化和算法迭代雙提速,以聯邦學習為代表的隱私計算正在成為解決數據安全與開放共享之間矛盾的重要技術路徑。吸引了微眾銀行、浦發銀行等金融機構的注意力,他們紛紛表示,聯邦學習將推動隱私計算技術進一步融合。

(聯邦學習算法 圖片來源網絡)

隱私賽道項目

以上提到的隱私計算技術並不全面,也無法做到很精準的解釋,僅作為認識隱私計算的“配菜”,其中的技術深奧且複雜,我們也無需深度探究,我們應該認識到其作為一種剛需存在,已經吸引越來越多的機構或項目方入局,我們可以從這些項目上更具象的了解隱私計算。

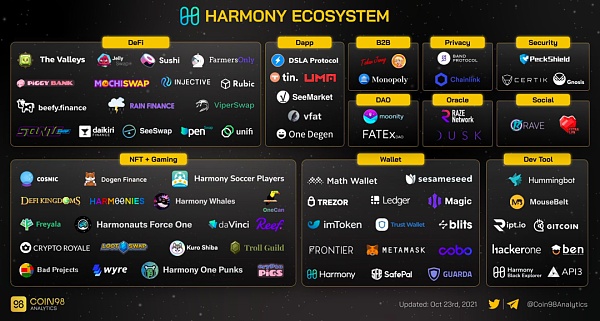

(圖片來源網絡)

Oasis於2018 年創建,一直致力於構建一個高性能、安全且保護用戶隱私的區塊鍊網絡。該網絡設計了獨有且機密的ParaTime,並支持智能合約機密執行。具體的ParaTime中,Oasis採用了可信執行環境(TEE)這一安全計算技術,來充當機密Paratime中智能合約執行的黑匣子。加密的數據與智能合約一起進入黑匣子,數據被解密,由智能合約處理,然後再進行加密,然後再將其發送到TEE中,以保證數據始終保持機密。目前,Oasis正在不斷支持如多方安全計算及聯合學習等計算技術,不斷夯實隱私計算公鏈的應用價值。

Iron Fish是一家加密貨幣交易服務提供商,目標是將包括交易信息、挖礦信息、錢包信息全都能夠進行隱私保護,任何第二方都無法查看。該項目採用的核心隱私計算技術是零知識證明的zk-SNARK Groth16的Sapling證明,Iron Fish為實現加密通用隱私層的目標,計劃網絡層將支持WebRTC 與WebSockets,這就意味著用戶可通過瀏覽器直接運行完整的Iron Fish 節點。來源Iron Fish生態建設的最新消息,首個激勵測試網已正式結束,共吸引9000 多名貢獻者參與,接下來將公佈和開啟對主網進行壓力測試及其他準備工作激勵性測試網第二階段。

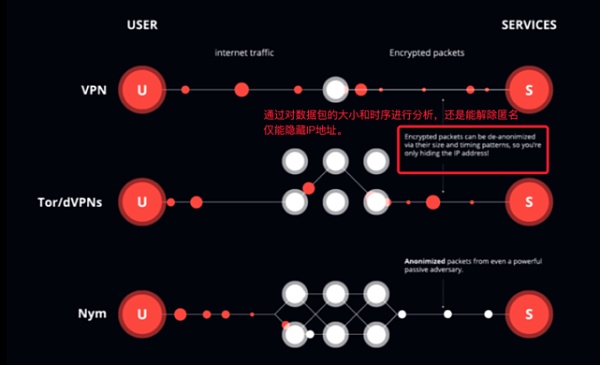

目標定位下一代隱私基礎設施的Nym,意在防止現有互聯網協議的數據洩露。該項目自立項以來備受資本市場青睞,吸引了包括a16z、DCG、HashKey等機構的投資。該項目構建了混合型網絡,實現隱私保護路徑的第一步是將流量數據格式改變,再利用混合網絡中的各個混合節點混淆進入網絡中數據的順序,最後使用混合網Mixnet的匿名疊加式網絡生成虛假的掩護流量。使用Nym後,您可以使用互聯網而不必擔心被監視。甚至抵禦可以監控整個互聯網的“強大對手”。

(Nym隱私保護流程 圖片來源網絡)

除了公鏈基礎設施的搭建,隱私計算技術還落地於匿名幣、數據隱私、隱私交易網絡等板塊,當然,大部分隱私基礎設施及應用仍在開發與建設當中,至於隱私技術何時迎接突破性發展的下一里程,只能由時間給出答案了