美國政府正在打擊加密貨幣混幣器。

2022年8月9日,美國財政部外國資產控制辦公室(OFAC) 宣布製裁混幣器Tornado Cash,將Tornado Cash及38個以太坊地址添加到特別指定國民(Specially Designated Nationals, SDN) 名單。所有美國個人和實體都被禁止與Tornado Cash和那38個以太坊錢包地址進行交互。

這是美國政府繼5月份制裁中心化混幣服務Blender.io之後,OFAC批准的第二個加密貨幣混幣器。

美國財政部表示,Tornado是一種虛擬貨幣混幣器,在以太坊區塊鏈上運行,通過混淆其來源、目的地和交易對手,不加選擇地促進匿名交易,而不試圖確定其來源。 Tornado接收各種交易並將它們混合在一起,然後將它們傳輸給各自的接收者。雖然據稱目的是增加隱私,但像Tornado這樣的混幣器通常被非法行為者用來洗錢,尤其是那些在重大搶劫中被盜的資金。

美國財政部OFAC特別指出Tornado在洗錢中所扮演的角色,Tornado混幣器自2019年創建以來已用於清洗價值超過70億美元的虛擬貨幣,其中包括朝鮮民主主義人民共和國國家支持的黑客組織Lazarus Group從Axie Infinity的Ronin Bridge中竊取的超過4.55億美元的加密貨幣。美國財政部還提到Tornado Cash收到了6 月份從Harmony Bridge被盜的資金以及上週從Nomad Bridge被盜的資金。

Tornado Cash概覽

Tornado Cash建立在以太坊區塊鏈上,是智能合約混幣器的主要用例。 Tornado Cash是非託管的,用戶只需將他們想要混合的資金發送到Tornado Cash智能合約,然後將混合資金提取到新地址。 Tornado Cash甚至有一個機制,可以向用戶的提款地址提供“乾淨”的以太坊。

據Chainanlysis數據,自2019年8月以來,Tornado Cash已收到價值超過76億美元的以太坊,一半來自DeFi協議,18%來自受制裁的實體,而只有不到11%的資金來自盜取自加密貨幣服務和協議的資金。

Tornado Cash多個網址404

作為基於智能合約的混幣器,制裁Tornado Cash並不能像製裁Blender.io或Hydra Market這樣的中心化服務那麼簡單,因為它不能簡單地被關閉。智能合約代碼可以在沒有開發人員維護的情況下永久運行。 Tornado Cash聯合創始人Roman Semenov在3月份聲稱,正因為如此,混幣器無法停止運行。

但在美國政府宣布製裁Tornado Cash後,TornadoCash聯合創始人Roman Semenov的GitHub帳戶已被暫停。 Tornado Cash代碼存儲庫也已被從GitHub中刪除。 Tornado Cash託管在在Github的官網GitHub Pages(https://tornado.cash/)已經404。

Tornado Cash官方曾在7月宣布將Tornado Cash前端UI開源、去中心化,從而允許任何人通過UI與Tornado Cash智能合約交互。官方還提供了幾個UI IPFS鏡像:

tornadocash.eth.limo

tornadocash.eth.link

cloudflare-ipfs.com/ipns/tornadocash.eth

tornadocash.app.runonflux.io

其中eth.limo、eth.link、runonflux.io等提供去中心化網關服務的網址也無法訪問,僅cloudflare-ipfs.com/ipns/tornadocash.eth可以通過UI訪問。科學家或許可以通過合約代碼和Tornado Cash交互。

我們可以看到,其最近一筆存款來自7個小時之前。

此外,Tornado Cash治理代幣TORN在美國政府宣布製裁後價格從30美元跌至約21美元,跌幅近30%。

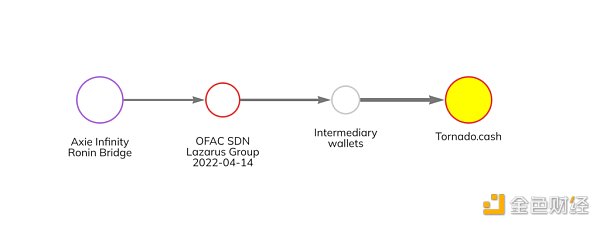

Tornado Cash和Lazarus Group

2022年3月,Lazarus Group黑客從Ronin Bridge協議中竊取了價值超過6.2 億美元的加密貨幣,這是有史以來最大的加密貨幣黑客攻擊。

2021年以來,加密行業主要的黑客盜竊來自DeFi協議,尤其是來自跨鏈橋。 Lazarus Group是這些DeFi黑客攻擊的最大肇事者之一。 Ronin Bridge盜竊案發生後不久,黑客將其中大部分資金發送到Tornado Cash以進行洗錢。

這只是Tornado Cash被用於洗錢的幾個例子之一,類似的黑客攻擊包括與Lazarus Group明確相關或被認為與Lazarus Group相關的其他黑客攻擊。

OFAC標出的38個加密貨幣地址

以太坊地址:

0x8589427373D6D84E98730D7795D8f6f8731FDA16

0x722122dF12D4e14e13Ac3b6895a86e84145b6967

0xDD4c48C0B24039969fC16D1cdF626eaB821d3384

0xd90e2f925DA726b50C4Ed8D0Fb90Ad053324F31b

0xd96f2B1c14Db8458374d9Aca76E26c3D18364307

0x4736dCf1b7A3d580672CcE6E7c65cd5cc9cFBa9D

0xD4B88Df4D29F5CedD6857912842cff3b20C8Cfa3

0x910Cbd523D972eb0a6f4cAe4618aD62622b39DbF

0xA160cdAB225685dA1d56aa342Ad8841c3b53f291

0xFD8610d20aA15b7B2E3Be39B396a1bC3516c7144

0xF60dD140cFf0706bAE9Cd734Ac3ae76AD9eBC32A

0x22aaA7720ddd5388A3c0A3333430953C68f1849b

0xBA214C1c1928a32Bffe790263E38B4Af9bFCD659

0xb1C8094B234DcE6e03f10a5b673c1d8C69739A00

0x527653eA119F3E6a1F5BD18fbF4714081D7B31ce

0x58E8dCC13BE9780fC42E8723D8EaD4CF46943dF2

0xD691F27f38B395864Ea86CfC7253969B409c362d

0xaEaaC358560e11f52454D997AAFF2c5731B6f8a6

0x1356c899D8C9467C7f71C195612F8A395aBf2f0a

0xA60C772958a3eD56c1F15dD055bA37AC8e523a0D

0x169AD27A470D064DEDE56a2D3ff727986b15D52B

0x0836222F2B2B24A3F36f98668Ed8F0B38D1a872f

0xF67721A2D8F736E75a49FdD7FAd2e31D8676542a

0x9AD122c22B14202B4490eDAf288FDb3C7cb3ff5E

0x905b63Fff465B9fFBF41DeA908CEb12478ec7601

0x07687e702b410Fa43f4cB4Af7FA097918ffD2730

0x94A1B5CdB22c43faab4AbEb5c74999895464Ddaf

0xb541fc07bC7619fD4062A54d96268525cBC6FfEF

0x12D66f87A04A9E220743712cE6d9bB1B5616B8Fc

0x47CE0C6eD5B0Ce3d3A51fdb1C52DC66a7c3c2936

0x23773E65ed146A459791799d01336DB287f25334

0xD21be7248e0197Ee08E0c20D4a96DEBdaC3D20Af

0x610B717796ad172B316836AC95a2ffad065CeaB4

0x178169B423a011fff22B9e3F3abeA13414dDD0F1

0xbB93e510BbCD0B7beb5A853875f9eC60275CF498

0x2717c5e28cf931547B621a5dddb772Ab6A35B701

0x03893a7c7463AE47D46bc7f091665f1893656003

0xCa0840578f57fE71599D29375e16783424023357

上述部分地址中的USDC已被Circle封禁:

0x58E8dCC13BE9780fC42E8723D8EaD4CF46943dF2

0x8589427373D6D84E98730D7795D8f6f8731FDA16

0x722122dF12D4e14e13Ac3b6895a86e84145b6967

0xDD4c48C0B24039969fC16D1cdF626eaB821d3384

0xd90e2f925DA726b50C4Ed8D0Fb90Ad053324F31b

0xd96f2B1c14Db8458374d9Aca76E26c3D18364307

0x4736dCf1b7A3d580672CcE6E7c65cd5cc9cFBa9D