By:Lisa

據慢霧區情報,發現NFT 釣魚網站如下:

釣魚網站1:https://c01.host/

釣魚網站2:https://acade.link/

我們先來分析釣魚網站1:

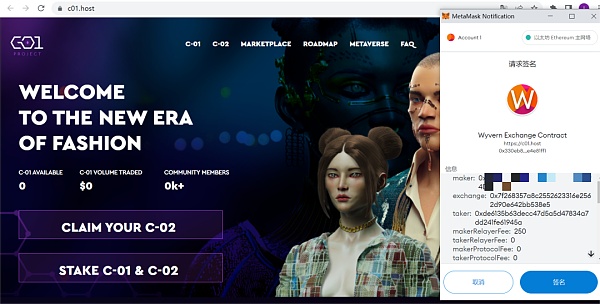

進入網站連接錢包後,立即彈出簽名框,而當我嘗試點擊除簽名外的按鈕都沒有響應,看來只有一張圖片擺設。

我們先看看簽名內容:

Maker:用戶地址

Taker:0xde6135b63decc47d5a5d47834a7dd241fe61945a

Exchange:0x7f268357A8c2552623316e2562D90e642bB538E5,查詢後顯示是OpenSea V2 合約地址。

大概能看出,這是欺騙用戶簽名NFT 的銷售訂單,NFT 是由用戶持有的,一旦用戶簽名了此訂單,騙子就可以直接通過OpenSea 購買用戶的NFT,但是購買的價格由騙子決定,也就是說騙子不花費任何資金就能“買”走用戶的NFT。

此外,簽名本身是為攻擊者存儲的,不能通過Revoke.Cash 或Etherscan 等網站取消授權來廢棄簽名的有效性,但可以取消你之前的掛單授權,這樣也能從根源上避免這種釣魚風險。

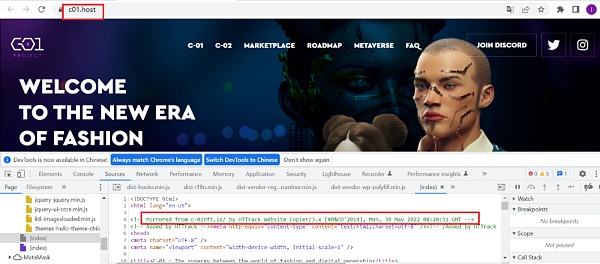

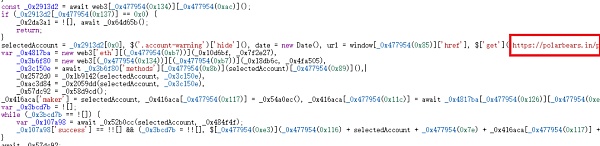

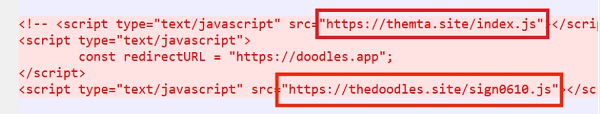

查看源代碼,發現這個釣魚網站直接使用HTTrack 工具克隆c-01nft.io 站點(真實網站)。對比兩個站點的代碼,發現了釣魚網站多了以下內容:

查看此JS 文件,又發現了一個釣魚站點https://polarbears.in。

如出一轍,使用HTTrack 複製了https://polarbearsnft.com/(真實站點),同樣地,只有一張靜態圖片擺設。

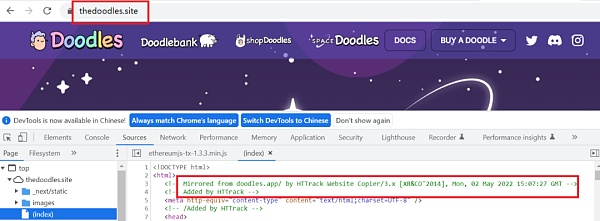

跟隨上圖的鏈接,我們來到 https://thedoodles.site,又是一個使用 HTTrack 的釣魚站點,看來我們走進了釣魚窩。

對比代碼,又發現了新的釣魚站點https://themta.site,不過目前已無法打開。

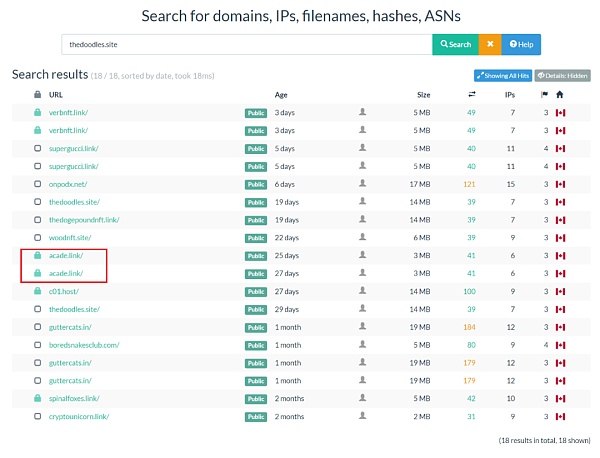

通過搜索,發現與釣魚站點thedoodles.site 相關的18 個結果。同時,釣魚網站2(https://acade.link/)也在列表裡,同一夥騙子互相Copy,廣泛撒網。

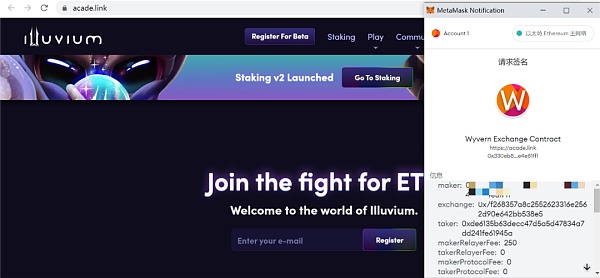

再來分析釣魚站點2,同樣,點擊進去就直接彈出請求籤名的窗口:

且授權內容與釣魚站點1 的一樣:

Maker:用戶地址

Exchange:OpenSea V2 合約

Taker:騙子合約地址

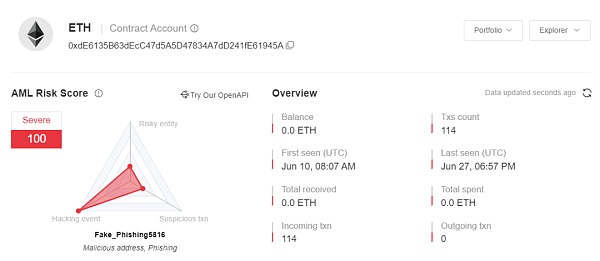

先分析騙子合約地址(0xde6…45a),可以看到這個合約地址已被MistTrack 標記為高風險釣魚地址。

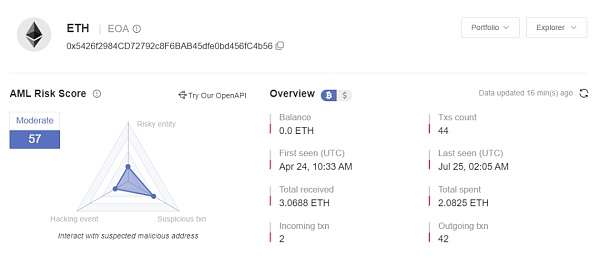

接著,我們使用MistTrack 分析該合約的創建者地址(0x542…b56):

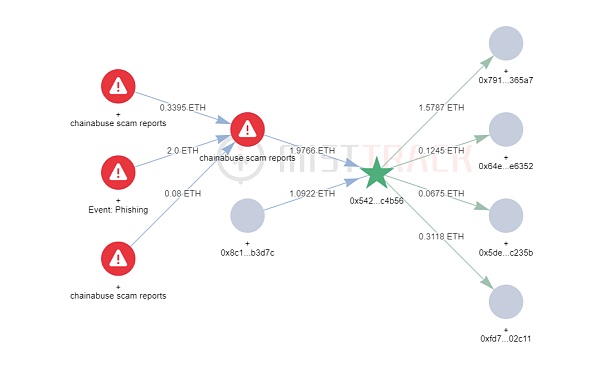

發現該釣魚地址的初始資金來源於另一個被標記為釣魚的地址(0x071…48E),再往上追溯,資金則來自另外三個釣魚地址。

總結

本文主要是說明了一種較為常見的NFT 釣魚方式,即騙子能夠以0 ETH(或任何代幣)購買你所有授權的NFT,同時我們順藤摸瓜,扯出了一堆釣魚網站。建議大家在嘗試登錄或購買之前,務必驗證正在使用的NFT 網站的URL。同時,不要點擊不明鏈接,也不要在不明站點批准任何簽名請求,定期檢查是否有與異常合約交互並及時撤銷授權。最後,做好隔離,資金不要放在同一個錢包裡。