DeFi 協議成最大受害者,朝鮮黑客再破獲利紀錄。

本文來自Chainalysis 報告,原文作者:Chainalysis 團隊

Odaily 星球日報譯者| 念銀思唐

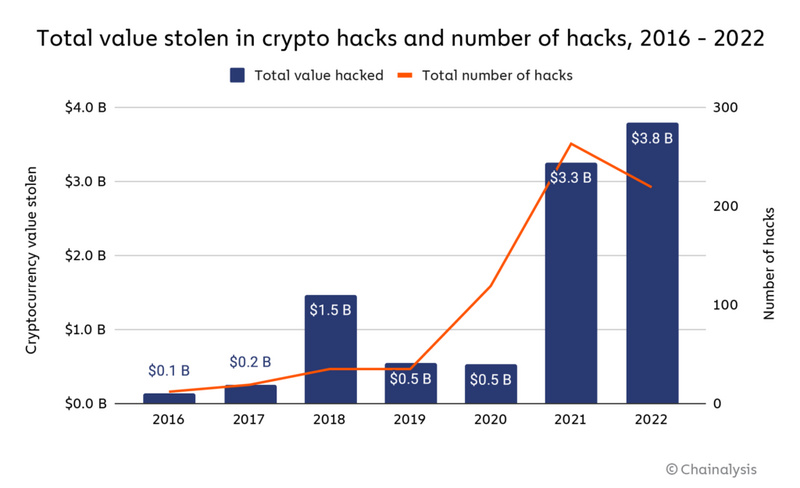

2022 年是加密貨幣行業史上黑客攻擊規模最大的一年,該領域共有38 億美元被盜。

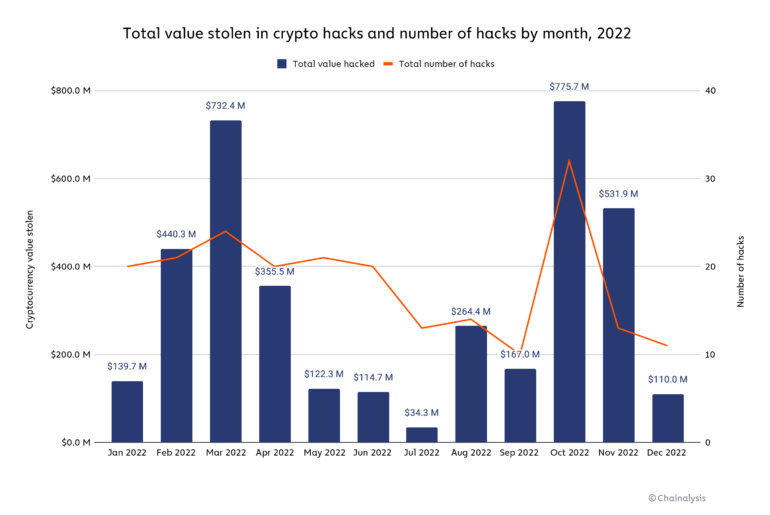

黑客活動在一年中起起伏伏,在3 月和10 月出現大幅飆升,後者成為有史以來加密貨幣黑客攻擊事件最多的單月,在32 次單獨的攻擊中被盜7.757 億美元。

下面,我們將深入研究哪些類型的平台受黑客影響最大,並了解與朝鮮有關的黑客所扮演的角色,他們推動了2022 年的大部分加密貨幣黑客活動,並打破了自身盜取加密貨幣最多的年度紀錄。

DeFi 協議是加密貨幣黑客攻擊的最大受害者

在去年的《加密犯罪報告》(Crypto Crime Report)中,我們分析了2021 年的DeFi 協議如何成為加密黑客的主要目標。這一趨勢在2022 年加劇。

在黑客盜取的所有加密貨幣中,DeFi 協議作為受害方占到了82.1% ,被盜總額為31 億美元,高於2021 年的73.3% 。在這31 億美元中, 64% 來自跨鏈橋協議。跨鏈橋是一種協議,允許用戶將加密貨幣從一個區塊鏈轉移到另一個區塊鏈,通常是通過將用戶的資產鎖定在原始鏈上的智能合約中,然後在第二個鏈上生成等量的資產。跨鏈橋對黑客來說是一個有吸引力的目標,因為智能合約實際上變成了一個巨大的、中心化的資金倉庫,支持已橋接到新鏈上的資產——一個超乎想像的更理想的蜜罐。如果橋接變得足夠大,其底層智能合約代碼中的任何錯誤或其他潛在弱點幾乎肯定最終會被不良分子發現和利用。

我們如何使DeFi 更安全?

DeFi 是加密貨幣生態系統中增長最快、最引人注目的領域之一,主要是因為它的透明度。所有交易都發生在鏈上,管理DeFi 協議的智能合約代碼默認情況下是公開可見的,因此用戶可以確切地知道他們的資金在使用時會發生什麼。在2023 年,這一點尤其有吸引力,因為過去一年的許多加密市場崩潰都是由於中心化加密貨幣企業的行動和風險狀況缺乏透明度。但同樣的透明度也使得DeFi 如此脆弱——黑客可以掃描DeFi 代碼的漏洞,並在完美的時間進行攻擊,以最大限度地竊取用戶資產。

由第三方提供者執行的DeFi 代碼審計是一種可能的補救方法。區塊鍊網絡安全公司Halborn 就是這樣一個提供商,它以其乾淨的追踪紀錄而聞名——沒有任何通過Halborn 審計的DeFi 協議隨後被黑客攻擊。我們採訪了Halborn 首席運營官David Schwed,他的背景包括在紐約梅隆銀行等大型銀行從事風險和安全工作,討論了DeFi 協議如何更好地保護自身。他強調,DeFi 中的許多問題歸結於在安全方面缺乏投資。 “一個大的協議應該有10 到15 個人的安全團隊,每個人都有一個特定的專業領域,”他告訴我們。他還指出,核心問題是DeFi 開發人員將增長置於其他一切之上,並將用於安全措施的資金直接用於提供獎勵,以吸引用戶。 “DeFi 社區通常不要求更好的安全性——他們希望使用高收益的協議。但這些激勵措施最終會帶來麻煩。”

Schwed 告訴我們,DeFi 開發者應該向傳統金融機構學習如何使他們的平台更安全。 “你不需要像銀行那樣行動遲緩,但你可以向銀行借鑒一些做法。”他推薦的措施包括:

– 用模擬攻擊測試協議。 DeFi 開發人員可以在測試網絡上模擬不同的黑客場景,以測試他們的協議如何應對最常見的攻擊向量。

– 利用加密貨幣的透明度。像以太坊這樣的區塊鏈的一個巨大優勢是,在區塊鏈上確認交易之前,交易在內存池中可見。 Schwed 建議DeFi 開發人員密切監控內存池,以發現智能合約上的可疑活動,從而儘早發現可能的攻擊。

– 斷路器。 DeFi 協議應該構建自動流程,以便在檢測到可疑活動時暫停協議和停止交易。 “暫時給用戶帶來不便總比讓整個協議資金被耗盡要好。”Schwed 說道。

Schwed 還告訴我們,監管機構在這裡可以發揮作用,並且可以通過設置協議開發人員必須遵守的最低安全標準來幫助提高DeFi 安全性。關於DeFi 黑客的數據表明了一件事:無論是通過監管還是自願採用,DeFi 協議都將大大受益於採用更好的安全性,以促進生態系統的增長、繁榮並最終滲透到主流。

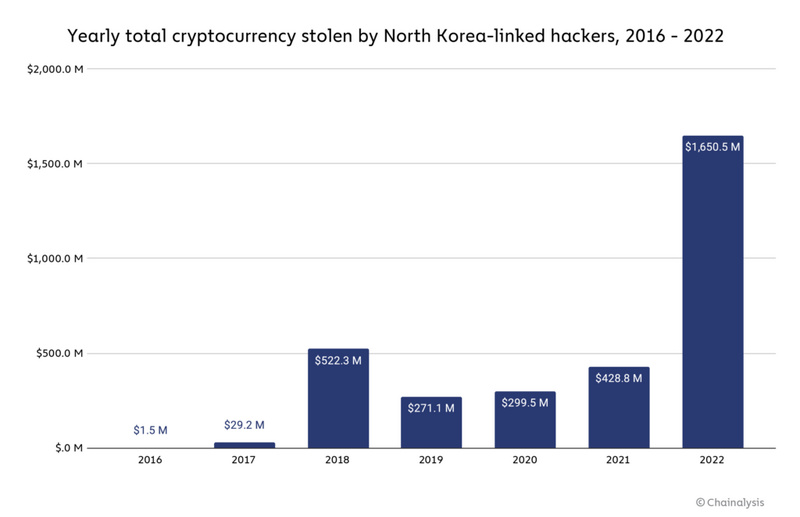

與朝鮮有關的黑客再次打破紀錄: 17 億美元被盜

與朝鮮有關的黑客,如網絡犯罪集團Lazarus Group 的黑客,是近些年以來最多產的加密貨幣黑客。在2022 年,他們打破了自己的盜取紀錄,我們認為他們通過幾次黑客攻擊盜取了價值約17 億美元的加密貨幣。而值得一提的是,朝鮮2020 年的商品出口總額為1.42 億美元,因此毫不誇張地說,加密貨幣黑客攻擊是該國經濟的很大一部分來源。

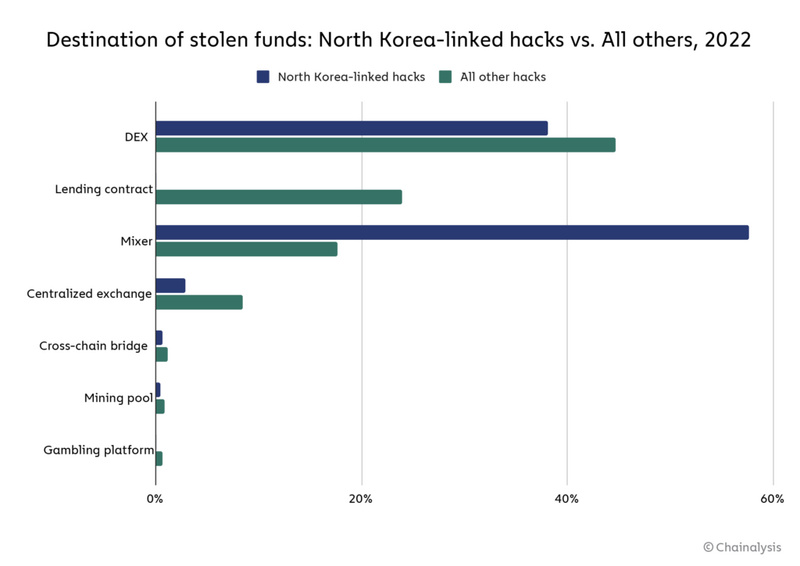

其中11 億美元是通過對DeFi 協議的黑客攻擊而被盜的,這使朝鮮成為2022 年加劇的DeFi 黑客攻擊趨勢背後的驅動力之一。與朝鮮有關的黑客傾向於將他們竊取的大部分加密貨幣發送到其他DeFi 協議,這並不是因為這些協議對洗錢有效——與中心化服務相比,它們的透明度更高,實際上對洗錢非常不利——而是因為DeFi 黑客攻擊經常導致網絡犯罪分子獲得大量未在中心化交易所上線的非流動性代幣。因此,黑客必須轉向其他DeFi 協議,通常是DEX,以兌換更具流動性的資產。

除了DeFi 協議,與朝鮮有關的黑客還傾向於向混幣器發送大筆資金,這通常是他們洗錢過程的基石。事實上,與朝鮮有關聯的黑客進行的黑客攻擊所獲得的資金,比其他個人或團體竊取的資金轉移到混幣器的速度要快得多。但是他們用的是哪種混幣器呢?我們接下來繼續探討。

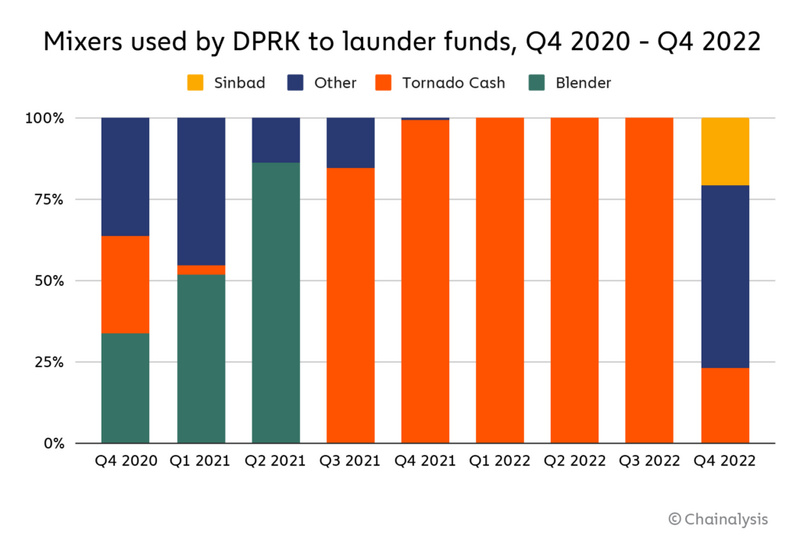

朝鮮黑客在Tornado Cash 被美國OFAC 盯上後使用的新混幣器

在2021 年和2022 年的大部分時間裡,與朝鮮有關的黑客幾乎只使用“Tornado Cash”來清洗在黑客攻擊中竊取的加密貨幣。原因不難理解——Tornado Cash 一度是最大的混幣器,其獨特的技術屬性使得它所混合的資金相對難以追踪。

然而,當Tornado Cash 在2022 年8 月被制裁時,黑客們做出了調整。雖然從那以後,與朝鮮有關的黑客仍然向Tornado Cash 發送了一些資金,但我們可以從上面看到,在攪拌機被指定後不久,他們在2022 年第四季度多樣化了混幣器的使用。這可能是因為,雖然Tornado Cash 仍在運行,但其總交易量自被制裁以來已經下降,而且當使用它們的人越來越少時,混幣器通常會變得不那麼有效。從那以後,黑客們轉向了另一個混幣器Sinbad,我們將在下面詳細介紹。

Sinbad

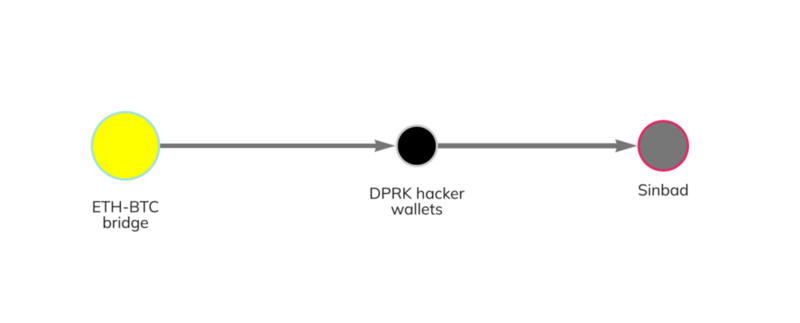

Sinbad 是一個相對較新的託管比特幣混幣器,於2022 年10 月開始在BitcoinTalk 論壇上宣傳其服務。 Chainalysis 的調查人員在2022 年12 月首次發現了屬於與朝鮮有關的黑客的錢包,這些黑客向該服務發送資金,參考下面的Chainalysis Reactor 的圖表。

正如我們在許多朝鮮指導的黑客攻擊中看到的那樣,黑客將以太坊區塊鏈的被盜資金(包括在Axie Infinity 攻擊中被盜的一部分資金)橋接為比特幣,然後將比特幣發送給Sinbad。在2022 年12 月至2023 年1 月期間,與朝鮮有關的黑客共向該混幣器發送了1429.6 枚比特幣,價值約2420 萬美元。

雖然與朝鮮有關的黑客無疑是老練的,對加密貨幣生態系統構成了重大威脅,但執法部門和國家安全機構的反擊能力正在增強。例如,去年,我們看到與朝鮮有關的黑客盜取資金首次被查獲,當時特工們找回了在Axie Infinity Ronin Bridge 黑客攻擊中被盜的價值3000 萬美元的加密貨幣。我們預計未來幾年還會有更多這樣的情況發生,很大程度上是因為區塊鏈的透明度。當每筆交易都紀錄在公共賬本上時,這意味著執法部門總能追踪到線索,即使是在事件發生多年後,這是非常寶貴的,因為調查技術會隨著時間的推移而改進。他們不斷增長的能力,加上OFAC 等機構切斷黑客首選的洗錢服務與加密生態系統其他部分的努力,意味著這些黑客攻擊將變得越來越困難,所獲也越來越少。

展開全文打開碳鏈價值APP 查看更多精彩資訊