文章來源:SophonLabs

原文標題:《加密投資者必備Opsec 指南》

在這篇文章中,我們將討論如何修改日常在線的操作細節以提高opsec(操作安全性)。在深入研究之前,請考慮一開始可能會讓人不知所措。您不必立即採用最佳網絡安全實踐。這個想法是列出不同的選項,並鼓勵您採取一些小步驟,這將有助於逐步改進您通常的在線和鏈上活動。

如果加密資產被黑客入侵過,那麼你很可能以前從未費心考慮過opsec。大家可能認為自己是完全安全的,因為您按照大多數人的建議使用硬件錢包。但是你有沒有仔細檢查過你的在線例行程序?你有沒有發現過當前系統中的缺陷?

因為這些問題的答案很可能是「否」,所以我想展示如何安全地處理每個加密投資者必須定期處理的3 個不同領域:錢包、密碼和電子郵件。

錢包

由於錢包持有訪問用戶資金的密鑰,因此它是應該保護的第一個區域。最終,任何最終導致被盜資金的黑客攻擊都設法通過訪問用戶的私鑰來實現。

如果您正在閱讀本文,您可能已經聽到了「不是您的鑰匙,不是您的硬幣」這句名言的次數,次數數不清。因此,我將假設您可以控制您的私鑰,在本文中,我不會考慮由第三方(例如中心化交易所)保護的錢包。

那麼,用戶在以自我託管的方式保護他們的資金時有哪些選擇?

軟件錢包(熱錢包)

第一級安全在於所謂的「熱錢包」。軟件錢包始終連接到互聯網,因此是最方便和易於管理的。這種類型的錢包允許用戶持有他們的私鑰,釋放抗審查資產的全部潛力。然而,這些類型的錢包具有如此便利性的缺點是以犧牲安全性為代價的,因為如果持有錢包的設備被黑客入侵,攻擊者可以輕鬆訪問其私鑰並竊取錢包的資金。

如果您想堅持使用此選項,您應該將資金分散在不同的錢包之間,以最大程度地減少潛在漏洞的影響。

記住:你不想把所有的雞蛋放在一個籃子裡。

硬件錢包(冷錢包)

第二級安全屬於冷錢包。這些類型的錢包允許用戶將私鑰存儲在離線設備(硬件)中。使用這些設備可確保除非攻擊者設法物理獲取設備或恢復階段(應僅脫機存儲),否則他們將無法獲取私鑰。

儘管冷錢包更安全,因為它們還迫使用戶在簽署交易時擁有硬件設備,但與熱錢包相比,它們不太方便。

最常見的硬件錢包是由Ledger,Trezor 和Grid+ 製造的錢包。儘管冷錢包已經具有更高的安全性,但通過將資金分散在不同品牌的錢包之間來最小化風險並不是一個壞主意。通過這樣做,您將在這些公司之一受到損害的不太可能的情況下受到保護。

注意:您還應該考慮到為潛在的錢包恢復過程做好準備很重要。如果您最終無法訪問持有私鑰的設備(即損壞的硬件錢包),您需要確保擁有私鑰的備份並知道如何恢復錢包。 Grid+ 的一個很酷的功能是能夠使用SafeCards,這是受密碼保護的私鑰備份。

智能合約錢包(Gnosis Safe,Argent Vaults,Authereum 等)

顧名思義,智能合約錢包是一種由智能合約而不是私鑰管理的錢包。此功能由於其靈活性,使這些類型的錢包最安全。使用自定義邏輯的能力增加了額外的驗證層(多重簽名事務),甚至可以添加每日傳輸限制等約束。最重要的是,他們還有帳戶恢復機制。

在所有提到的功能中,最有趣的是多重簽名交易。這些屬性需要多個錢包(監護人)的簽名才能確認任何交易。如果您決定使用智能合約錢包,您應該設置一個N of M 多重簽名,其中包含N > 1。這些配置將確保始終需要至少2 個簽名來簽署交易,從而最大限度地降低利用風險並確保不會因單點故障而成功攻擊。

儘管智能合約錢包在簽署交易時需要付出更多的努力(單個用戶必須訪問多個設備或多個用戶必須協調),但它們在帳戶恢復方面也非常方便。具有 N

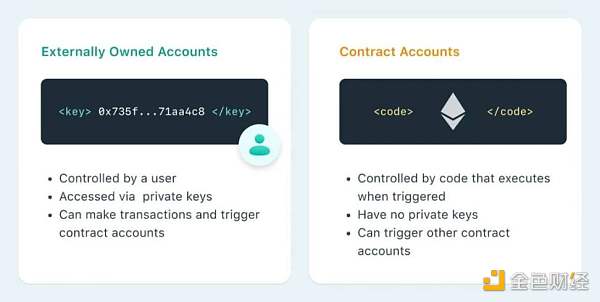

EOA(由常規錢包控制的賬戶)和智能合約錢包之間的比較。

例如,一個強大的設置是使用Gnosis Safe,它需要來自以下2 種錢包的4 個簽名:

-

個人1:計算機中的軟件錢包(小狐狸錢包),僅用於與加密相關的東西。

-

個人2:存放在家中的硬件錢包,因此易於訪問。

-

備份1:由受信任的人保護的第二個硬件錢包。

-

備份2:由另一個信任的人(另一個)保護的紙質助記詞。

儘管可以使用如上所述的非常強大的錢包配置,但是最終仍然可以採取一些措施進一步提高其安全性。例如還可以用不易損壞的東西代替紙錢包,例如CryptoSteel 錢包。還可以設置地址白名單,每日交易限額,甚至轉移資金時的凍結時間。

關於錢包的最終想法

上述的每種錢包類型都提供不同級別的安全性,但重要的是要了解它們也具有不同級別的便利性和易用性。正因為如此,即使您在安全階梯上向上移動,組合不同的選項也是有意義的(例如,將大部分資金放在保險箱中,但也有一個熱錢包來鑄造NFT)。

密碼

大多數加密投資者將他們的安全措施限制在錢包中,但忘記了黑客可以通過訪問他們的帳戶竊取財產。所以也應該防止帳戶被黑客入侵?

密碼安全

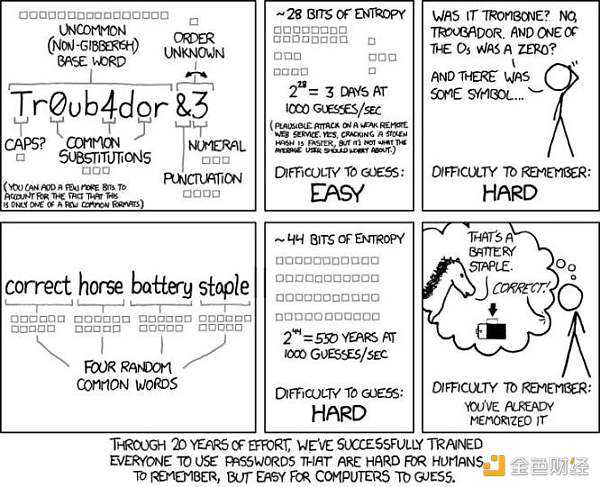

密碼「熵」或隨機性是衡量密碼不可預測程度的指標。此度量基於使用的字符(小寫、大寫、數字和符號)以及長度。密碼熵預測通過猜測、暴力破解或其他常見方法破解給定密碼的難度。

由於缺乏隨機性,弱密碼存在缺陷。例如,您是否曾經在密碼中使用過親戚或寵物的名字?也許是一個特殊的日子?不是很隨機,是嗎?請記住,如果黑客可以訪問個人的私人信息,那麼就可以輕鬆破解非隨機生成的密碼。

儘管字符的類型增加了密碼的熵,但影響最大的變量是長度。因此,您應該擺脫舊的密碼標準,並開始優先考慮長度而不是特殊字符。總之,您應該擺脫人類難以記住但易於破解的密碼,並開始採用難以破解的易於記憶的密碼。

如果你想像圖片中的那個人一樣,我建議使用diceware 來創建強大的隨機密碼。通過這樣做,您只需要記住幾個單詞,這些單詞將產生高熵和安全密碼。最重要的是,您可以定期添加額外的單詞,因為您確定您已經內化了當前的單詞。

系統穩健性

系統的整體安全性由其最薄弱的組件決定。因此,在構建安全系統時應考慮一個關鍵原則:分區化。

如果一個系統是用彼此隔離的組件構建的,那麼該系統將更能抵抗外部攻擊。即使某個組件遭到入侵,攻擊者也無法訪問其他組件。

因此,重要的是要關注所有帳戶的安全性,並為每個帳戶設置不同的密碼。請注密碼派生不算作獨立密碼。

如何處理每個帳戶的完全隨機憑據?通過使用密碼管理器。

密碼管理器生成隨機、強且唯一的密碼,這些密碼存儲在保管庫中,並使用一個主密碼進行加密(通常使用AES 或SHA 256 加密)。它們確保高安全性,用戶只需記住一個強密碼即可訪問其所有憑據。

第三方密碼管理器

第三方密碼管理器(LastPass,Bitwarden,1Password 等)是用戶友好的,並提供多設備同步等功能和具有密碼自動填充等功能的漂亮用戶界面。它們中的大多數是免費增值,付費可以獲得更高級的功能。

值得一提的一個關鍵區別是,雖然LastPass 和1Password 是閉源的,但Bitwarden 是開源的。正因為如此,信任任何人都可以審核其代碼的公開可用軟件總是更容易。

請注意,Bitwarden 可以自託管在您自己的服務器上,讓您完全控制數據及其存儲位置。但是自託管需要技術專業知識和服務器資源,並且可能並不適合所有人。

本地密碼管理器(KeePass,KeePassXC 等)

KeePass,KeePassXC 和其他KeePass 分支是免費的開源軟件,自2000 年代初以來一直存在活躍的開發社區。

第三方密碼管理器和本地密碼管理器之間的主要區別在於數據的存儲位置。第三方軟件將數據存儲在雲服務器上,而KeePass 等本地密碼管理器則在本地進行。

儘管第三方管理器確保數據在雲中同步之前已完全加密(以確保隱私和安全),但此方法不如在本地嚴格存儲信息安全。最重要的是,有些人可能會爭辯說,儘管擁有安全專家團隊,但這些公司是黑客的蜜罐,更有可能受到攻擊。

另一個重要的區別是,本地密碼管理器比第三方密碼管理器更簡單,用戶體驗更差。要添加額外功能並改進用戶體驗,必須安裝第三方插件。儘管此功能使其高度可定制,但它也需要更高的技術知識。

額外提示:如果可能,應該始終在所有帳戶中啟用2FA(雙因素身份驗證)。處理2FA 時,切勿使用SMS,因為攻擊者可能會獲得SIM 卡的副本或者通過偽基站攔截到短信驗證碼。最好使用Authy 等應用程序或YubiKey 等硬件設備。

電子郵件

密碼是解鎖帳戶的密鑰,但電子郵件最終將您的真實身份與您的在線活動聯繫起來。可以將電子郵件視為第二個密碼。如果攻擊者無法找出您的電子郵件,他們就無法訪問您。

電子郵件提供商

處理電子郵件時,應該擔心的第一件事是決定使用哪個電子郵件提供商。電子郵件提供商實現電子郵件服務器以代表其用戶發送、接收、接受和存儲電子郵件。

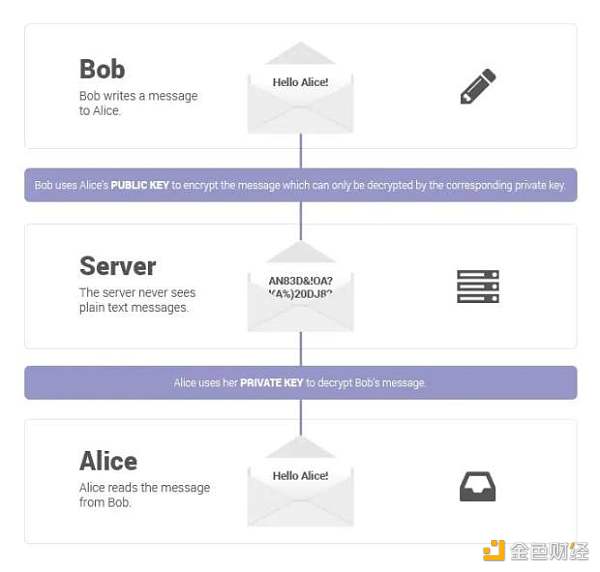

我建議使用Protonmail,一個專注於隱私的開源電子郵件服務提供商。由於該公司總部位於瑞士,因此他們不必遵守歐盟/ 美國法律,並且可以實施端到端加密。 E2EE 是一種通信系統,可防止第三方訪問傳輸的數據。它能夠通過使用接收方的公鑰加密消息來做到這一點。此機制可確保只有接收方才能讀取消息的內容。

Protonmail 的E2EE 如何工作的圖表。

最重要的是,Protonmail 是開源的郵件服務。擁有整潔的UI 界面並且提供慷慨的免費套餐服務。

如前所述,區隔化在系統的穩健性中起著關鍵作用。正因為如此,前面描述的相同原則也適用於這裡。為了最大程度地減少漏洞利用的影響,理想情況下,您應該為每個帳戶提供單獨的電子郵件。

由於為每個帳戶創建全新的電子郵件可能既耗時又難以處理,因此您應該考慮以下幾種選擇:

聚合

帳戶集群聚合旨在幫助在為每種目的創建新帳戶的負擔與對所有用途重複使用同一帳戶的負擔之間找到最佳平衡點。它的主要原則包括將在線生活中的不同活動彼此隔離開來。如果您的某個帳戶被洩露或洩露,我不會影響在線生活的其他領域。

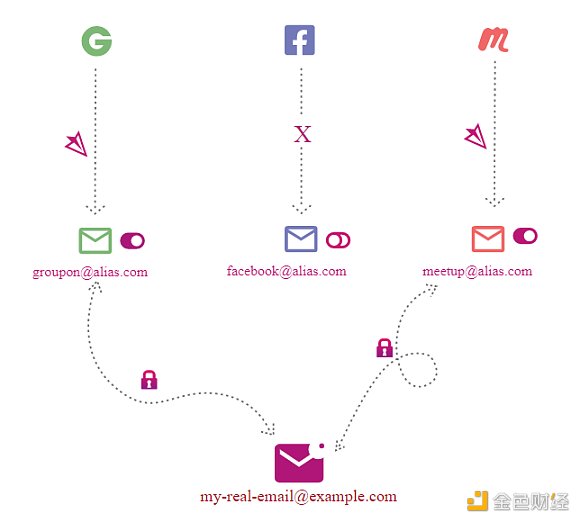

別名混淆

電子郵件別名是一種特殊類型的地址,可將發送給他們的所有電子郵件轉發給您的主帳戶。

儘管電子郵件別名無法完全阻止網絡釣魚攻擊,但它們充當代理,因此增加了額外的安全層。使用電子郵件別名可以讓您對洩露的信息產生代理權,並保護您的主電子郵件地址免受第三方侵害。這對於防止數據洩露以及收集和/ 或出售您的數據的公司特別方便。

SimpleLogin 或AnonAddy 等服務是出色的開源別名工具,可輕鬆幫助您停用受損或丟失的別名。它們還提供子域等附加功能,甚至允許多個主電子郵件。最重要的是,SimpleLogon 最近被注重隱私的Swish 公司Proton 收購,這成為了他們是偉大產品的保證。

儘管強密碼可以保護您免受暴力破解攻擊,但它們不會保護您免受釣魚。別名(和電子郵件分隔)提供的一個被低估的功能是,它們不僅可以減少垃圾郵件,還可以幫助您識別不應在給定帳戶中接收的可疑電子郵件。

假設您收到一封電子郵件,希望您單擊鏈接以重新安排無法在您的位置交付的訂單,但目標地址是您的新聞通訊別名帳戶。如果這種情況即將發生,您可以確定該鏈接是惡意的。

提示:廣告攔截器也是防止瀏覽時惡意攻擊的好工具。 uBlock Origin 和AdBlockPlus 是免費的,強大的開源項目。

最後

安全性和便利性之間通常存在負相關關係。最終,只有您始終堅持最佳實踐,系統才會安全,因此最好慢慢爬上安全階梯並慢慢養成新習慣。這篇文章的目的是解釋不同的選擇,並鼓勵你找到你的個人甜蜜點。

我只是想讓你考慮到,隨著你的投資組合的增長,更多的資金面臨風險,你應該確保更強大的opsec。如果您以前從未採取過任何措施,那麼突然實施重大更改可能會非常具有挑戰性,因此最好從一開始就考慮所討論的原則。

在生活中,有些教訓值得從別人的經歷中學習。在我個人看來,因為你有糟糕的opsec 實踐而遭受漏洞利用並不是你想直接學習的教訓。正因為如此,每個加密投資者,以及任何關心隱私的人,都應該能夠通過使用他們的密碼管理器來控制他們的數字痕跡。