作者|X-explore

編輯|Colin Wu

本文由X-explore 和吳說區塊鏈聯合發布。

概述

期待已久的Arbitrum 終於發布了空投消息,隨後,他們還公佈了檢查女巫地址的規則。

根據描述的規則,我們可以推斷出項目方:

1. 在檢測女巫時排除了跨鏈橋、中心化交易所和智能合約

2. 對小規模和相同個人地址採取了相對寬容的檢測方式

3. 只使用了快照(2023年2月6日)之前的數據進行女巫檢測

4. 只使用Arbitrum 和Ethereum 的數據進行女巫檢測,而忽略了其他Ethereum L2 的數據,如Optimism 和Polygon。

我們發現,上述的女巫檢測規則會造成很大的漏洞。在擼空投團體和項目方的多次對抗後,他們經常大規模地使用交易所來存取資金。這將導致他們不被排除在Aribtrum 的空投之外。

通過我們內部的同人/女巫地址識別模型,我們成功識別了超過279,328 個同人地址和148,595 個女巫地址,這些地址收到了空投。

同人地址

同人地址指的是由同一個實體控制的地址。我們在由所有624,136 個空投的EOA 地址組成的子圖上運行Louvain 社區檢測算法(順便說一下,還有1007 個收到空投的合同地址,我們將在後面披露)。結果顯示,共有279,328 個地址形成了60,000 多個社區。由於同一社區的個人地址有頻繁的資金轉移,他們被視為同人地址。他們約佔5.57 億個token 或Arbitrum 空投token 總量的47.96%。

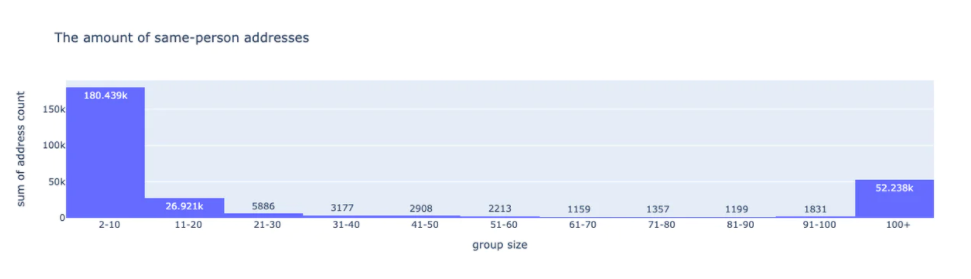

下面是同人地址組規模及其對應的地址數的分佈。從下圖中我們可以看出,在這次Arbitrum 空投事件中,有大量的小規模同人社區獲得了token 。

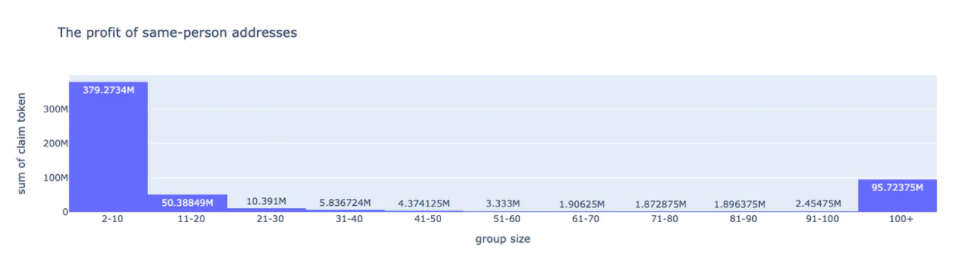

以下是同人地址組大小及其相應的可領取token 的分佈情況(單位:token)。

女巫地址

我們進一步檢查了這些同人地址,並建立了最嚴格的篩選標準來識別其中的女巫地址。共有148,595 個女巫地址收到空投。他們約佔2.53 億Arb 或空投token 總數的21.8%。女巫地址的構成來自兩部分:

1. 有大量同人地址的社區

2. 以太坊上的X-explore 和多個以太坊L2(Arbitrum、Optimism 等)識別的高可信度的女巫地址

為了對抗女巫檢測,擼空投團體使用跨鏈橋、中心化交易所和智能合約來防止大量地址之間的直接連接,並使每個地址盡可能獨立以逃避女巫檢測。在Arbitrum 的女巫剔除中,項目方還刪除了實體地址,如跨鏈橋、交易所和智能合約。根據我們的分析,一些擼空投團隊成功反擊了檢測規則,大量的地址收到了這次空投。

案例1:CEX 女巫

地址超過250 個的CEX 女巫識別的例子。

1. 2022 年8 月24 日至8 月28 日期間,共有2997 個收到空投的地址從Binance 交易所(0xb38e8c17e38363af6ebdcb3dae12e0243582891d)提取資金。提款金額非常一致,在0.00114 和0.00116 ETH 之間(約2 美元)。這些地址共收到183 萬個空投token 。

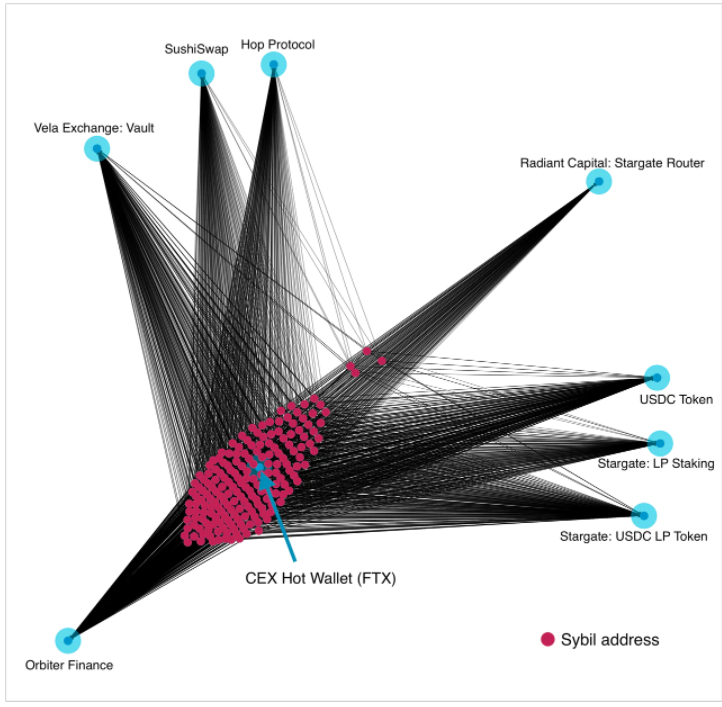

2. 在2022 年6 月3 日和6 月4 日之間,共有1001 個收到空投的地址從FTX 交易所提取資金(0xa60113f7d43130919802b0863abdcdb956664fd5)。提款金額非常一致,在0.0022 和0.0023 ETH之間(約4 美元)。這些地址共收到104 萬個空投token 。

3. 2022 年11 月27 日至11 月30 日期間,共有645 個收到空投的地址從Binance(0xb38e8c17e38363af6ebdcb3dae12e0243582891d)提取資金。提款金額非常一致,為0.05 ETH(約9 美元)。這些地址共收到70 萬個空投token 。

4. 在2022 年10 月29 日至11 月1 日期間,共有1035 個收到空投的地址從Binance(0xb38e8c17e38363af6ebdcb3dae12e0243582891d)提取資金。提款金額非常一致,為0.003 ETH(約5 美元)。這些地址共收到98 萬個空投token 。

5. 2023 年2 月6 日,294 個收到空投的地址從Binance(0xb38e8c17e38363af6ebdcb3dae12e0243582891d)提取資金。提款金額非常一致,為0.0008 ETH(約1.5 美元)。這些地址共收到29.1 萬個空投token 。

6. 2022 年12 月12 日,273 個收到空投的地址從Binance(0xb38e8c17e38363af6ebdcb3dae12e0243582891d)提取資金。提款金額非常一致,為0.0095 ETH(約17 美元)。這些地址共收到24.2 萬個空投token 。

7. 2022 年8 月19 日,261 個收到空投的地址從FTX 交易所提取了資金(0xa60113f7d43130919802b0863abdcdb956664fd5)。而且提取的資金數額非常一致,為0.003 ETH(約5 美元)。這些地址共收到18.9 萬個token 。

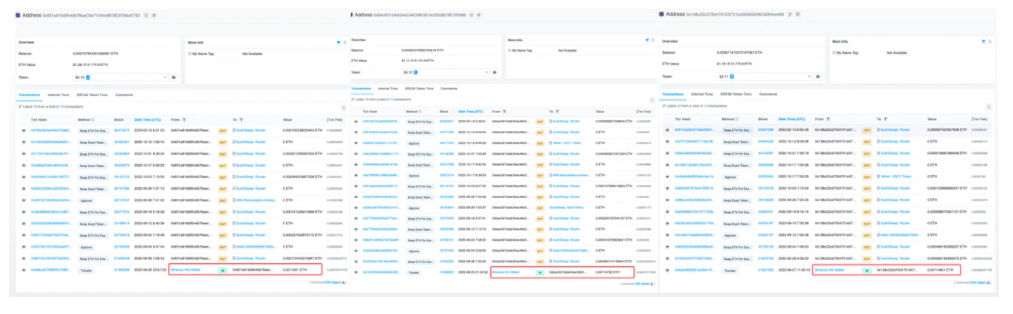

我們進一步取出了這些從FTX 交易所提幣的女巫地址。除了資金數量一致外,它們還有非常一致的智能合約調用。

注:圖中的節點表示地址,邊表示地址之間的交互。

案例2:跨鏈橋女巫

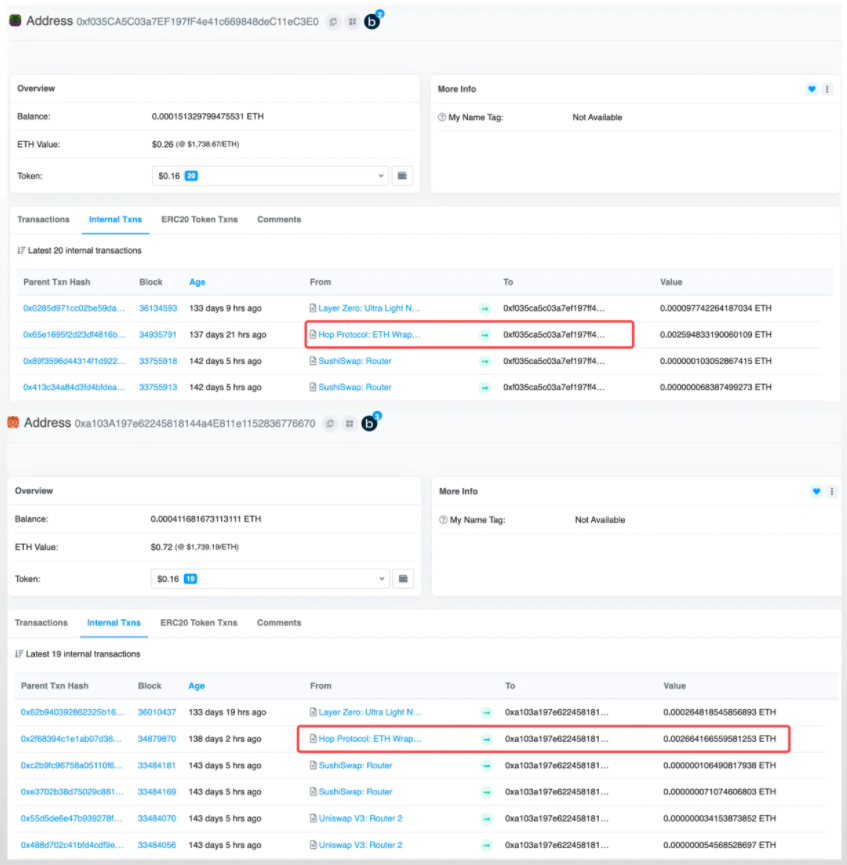

例子如下:

1. 在2022 年11 月02 日至11 月07 日期間,共有1114 個接收空投的地址通過HOP 橋(0x33ceb27b39d2bb7d2e61f7564d3df29344020417)跨鏈到Arbitrum。存款金額非常一致,這些地址總共收到了108 萬個token 。

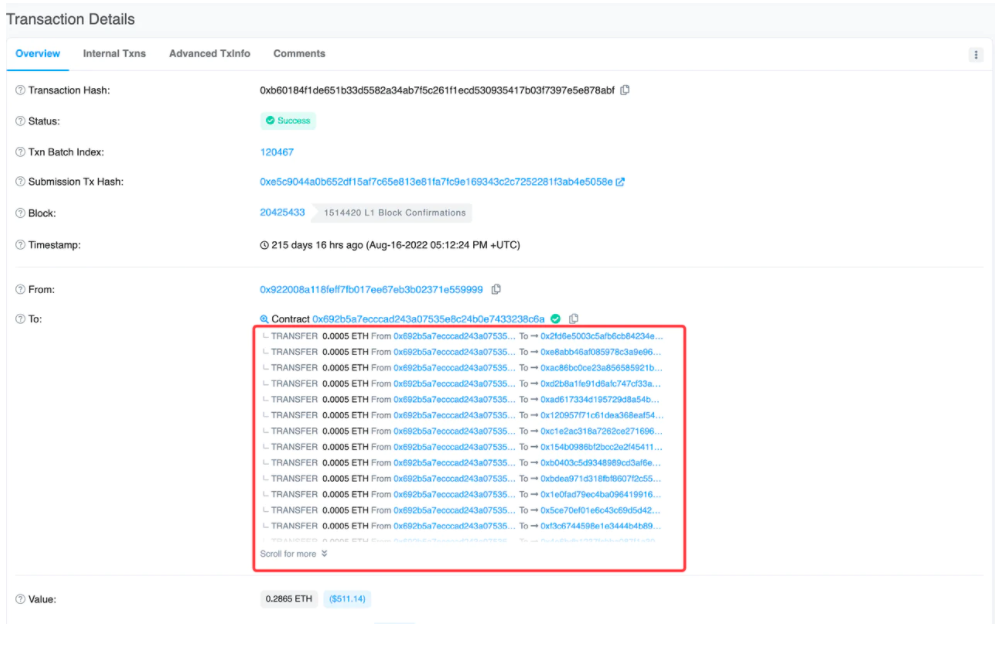

案例3:智能合約女巫

地址0x922008a118feff7fb017ee67eb3b02371e559999 通過Disperse 合約將資金存入1,274 個空投地址。存款金額非常一致,為0.0005 ETH(約8 美元)。這些地址共收到105.9 萬個token。

類似的,通過Disperse 合約(一個地址將資金存入50 個不同的空投地址)避免直接連接的女巫地址數量為9483 個。這些地址總共收到了1098 萬個token 。

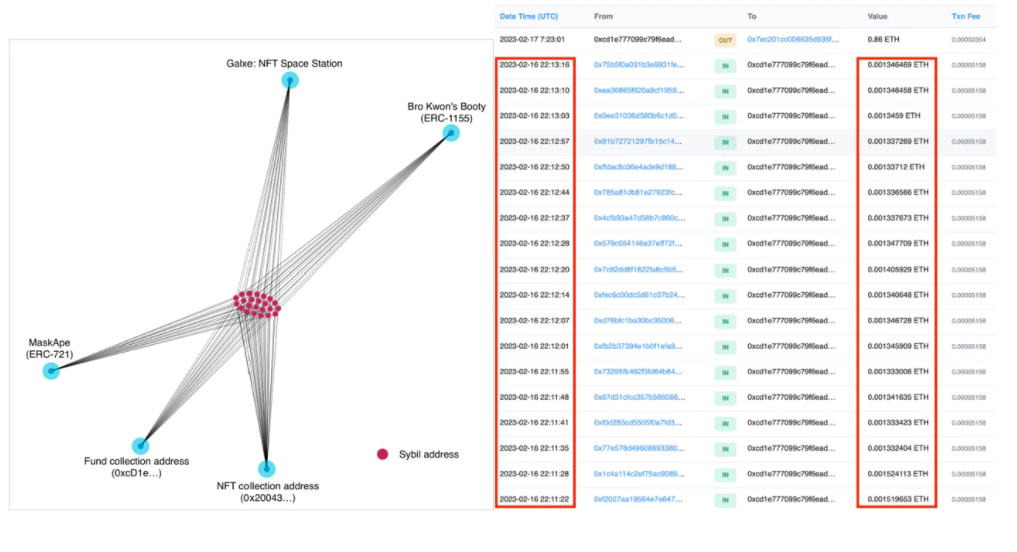

案例4:快照後的女巫資金歸集

我們從這種類型的女巫中選擇了一個有代表性的例子。示例女巫總共有198 個地址,並獲得了174,375 個token。雖然這些地址具有明顯的歸集行為,但由於收集行為發生在快照之後,因此沒有將它們排除在空投地址之外。

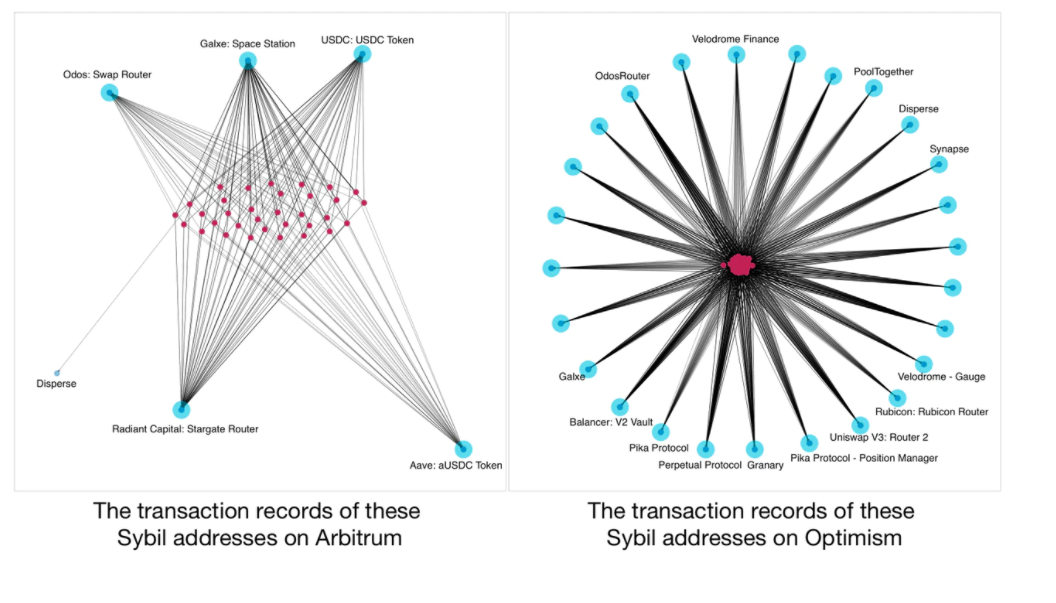

案例5:其他鏈上的女巫(Optimism)

我們已經選擇了一個代表這種女巫的例子。示例女巫總共包含202 個地址,並獲得了204,250 個token。這些地址在Arb 上也有非常相似的交易記錄,但交易金額和時間略有不同,所以他們沒有被識別為女巫。然而,他們在OP 上也有相同的交易記錄。值得一提的是,X-explore不僅可以在Arbitrum 上識別女巫地址,還支持以太坊、Optimism 等以太坊L2。

我們可以推斷,Arbitrum 制定的規則並沒有有效地防止以下四種類型的女巫:

●地址少於20 個的女巫

●通過交易所、跨鏈橋接、智能合約存取款的女巫

●快照後具有明顯的NFT 或資金歸集行為的女巫

●在其他鏈上具有明顯批處理行為的女巫,如OP,以太坊

智能合約接收空投:

當我們調查女巫時,我們還發現了一些有趣的例子。此次ARB 空投的獲勝者不僅是EOA(即普通地址),而且一些合約地址也收到了空投。共有1007 個合約地址收到空投,收到的ARB token 總數約為100 萬個。

例子:

0x8c44c0ab9a15bacad7a4b663a89593c406c6b4ea

0x44e4c3668552033419520be229cd9df0c35c4417

0x6e87672e547d40285c8fdce1139de4bc7cbf2127

0x8585a10f59fd4dd6e7d5e19254d5a791dc25f3f4

簡介

女巫識別一直是項目方的燙手山芋。項目方一方面需要擼空投大軍來支撐項目的熱度,另一方面又要承擔女巫獲利的風險以及女巫套現後市場暴跌的風險。根據X-explore 的估計,空投中包含約15 萬個女巫地址和至少4000 個女巫社區,女巫地址的總利潤超過2.53 億個token。

此外據@BitcoinEmber 統計,擼毛大戶(工作室)正從有空投資格的大量地址領取並歸集$ARB,0xe1…ab6e 從超1200 個地址歸集了210 萬$ARB (3.2M);0x77…195c 從1375 個地址歸集了119 萬$ARB (1.81M); 0xbd…9dcb 從630 個地址歸集了93 萬$ARB (1.41M)。