Web3 安全事件一周盤點。概覽

據慢霧區塊鏈被黑檔案庫(https://hacked.slowmist.io) 統計,2023 年7 月31 日至8 月6 日,共發生安全事件8 起,包括BALD、ZT Global、LeetSwap、 InsurAce、Uwerx Network、Apache NFT SalesRoom、Bitlord、Tim Beiko,總損失約2779.5 萬美元,原因涉及Rug Pull、價格操縱和Twitter 賬號被盜等。

具體事件

BALD

2023 年7 月31 日,建立在Coinbase Base 測試網絡上的名為BALD 的MEME 幣,似乎已經被拉到了至少2560 萬美元。儘管Base 網絡旨在用於開發者測試,一位名為“Bald”的匿名加密貨幣用戶宣布,他們將在Base 網絡上出售BALD 代幣,該代幣價格迅速飆升。然而,代幣部署者在推出兩天后就從流動性池中清空了價格約為2560 萬美元的代幣,明顯拉動了市場,代幣價格迅速暴跌約90%。該代幣部署者隨後購買了更多BALD 以增加一些流動性,並發送了一條奇怪的推文,似乎在欺騙更多用戶購買該代幣,然後再次刪除了所有流動性。此後,該賬戶否認了該指控。 Cielo 項目負責人Matt Aaron 表示這種情況“令人費解”,因為轉移資金的錢包是“老練的鯨魚”,持有大量cbETH(Coinbase 的以太坊流動質押代幣)。流動質押代幣可以購買、出售或交換為其他資產。 cbETH 還可以兌換為鑄造它而抵押的以太坊。

ZT Global

2023 年7 月31 日,部分社區用戶反映名為ZT Global 的加密交易平台疑似跑路,自7 月28 日宣布進行系統升級維護後平台內已無法進行交易,TG 頻道禁言,無法聯繫到創始人。 7 月31 日21 時該交易平台發佈公告聲稱已完成維護,並恢復交易功能,但交易頁面顯示僅0.0006 BTC(17 美元)的買盤就將該平台內BTC 的價格推高並維持在6 萬美元,ETH 的價格也在數十美元交易量的情況下發生劇烈波動。

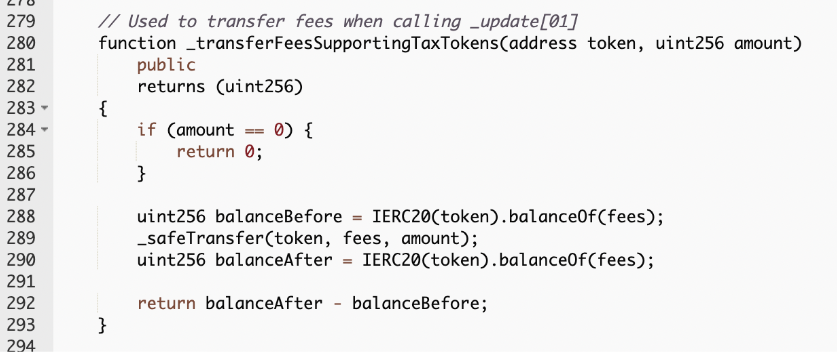

LeetSwap

2023 年8 月1 日,Base 鏈上最大DEX —— LeetSwap 中的axlUSD/WETH 池遭遇攻擊,已暫停交易以進行調查。似乎342.5 ETH(約62.4 萬美元)被利用。據慢霧分析,本次被攻擊的主要原因是在Pair 合約中,_transferFeesSupportingTaxTokens 函數外部可調用,該函數可以轉移合約中的任意數量的指定代幣到收取手續費的地址。於是攻擊者首先進行一次正常的小額swap 操作以獲取下一次swap 時所需的代幣,緊接著調用_transferFeesSupportingTaxTokens 函數將Pair 中的其中一方代幣幾乎全部轉移給了收取手續費的地址,從而使得Pair 的流動性失衡。最後再調用sync 函數平衡池子後反向swap 套取超出預期的ETH。 8 月3日,LeetSwap 表示,已經從存在風險的流動性池中收回大約400 枚ETH。

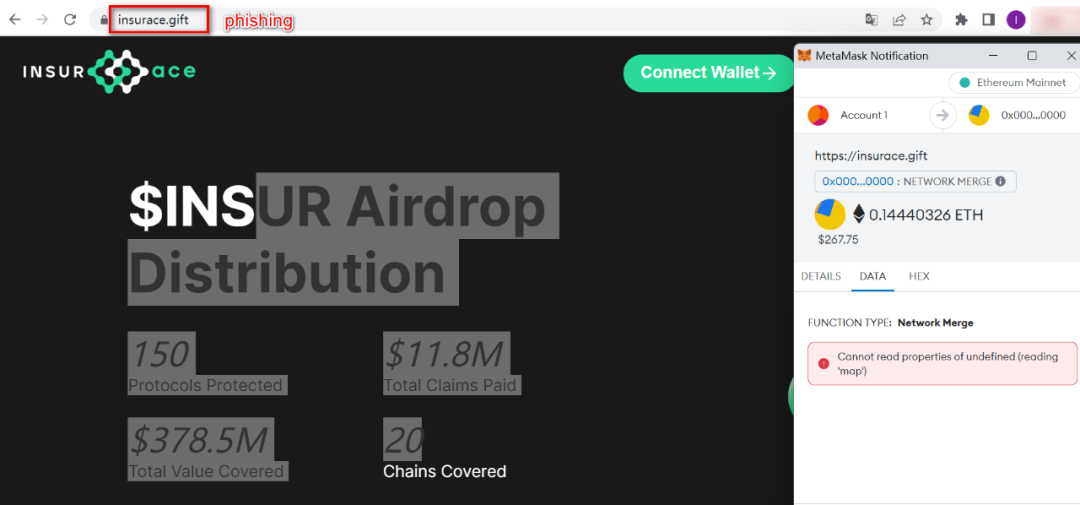

InsurAce & Tim Beiko

2023 年8 月2 日,DeFi 保險協議InsurAce 發推稱:“我們的Discord 服務器遇到了安全漏洞。我們的團隊今天早些時候發現了對服務器的未經授權的訪問,攻擊者發布了釣魚推文並附帶釣魚鏈接(insurace.gift)。我們非常重視這一事件,並正在努力糾正這一情況。在此期間,請不要與服務器交互。”

2023 年8 月3 日,以太坊核心開發者Tim Beiko 的推特賬號疑似被盜,其半個小時內發布兩條關於“ETH 空投”的推文並附帶釣魚鏈接(ether.fo),請用戶不要點擊可疑鏈接,以防資金被盜。

據慢霧分析,這兩起事件的幕後操作者是臭名昭著的釣魚團伙——Pink Drainer。多起Discord 和Twitter 被黑事件(如Evomos, Pika Protocol, OpenAI CTO, Orbiter Finance 等)都與他們有關。根據ScamSniffer 6 月9 日發布的數據,該團伙已經盜竊了約300 萬美元的資產,受害人近1932 人。

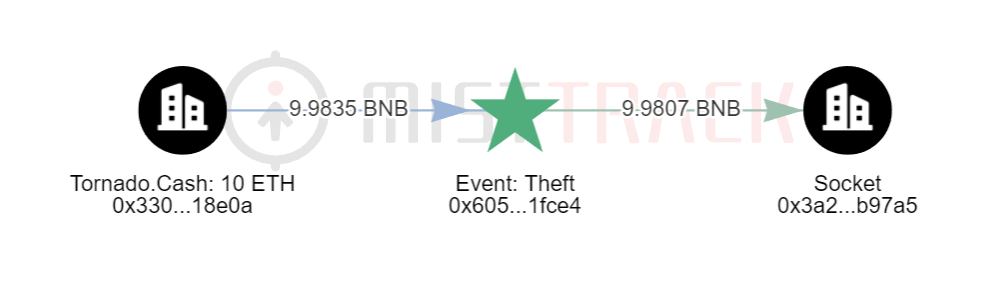

Uwerx Network

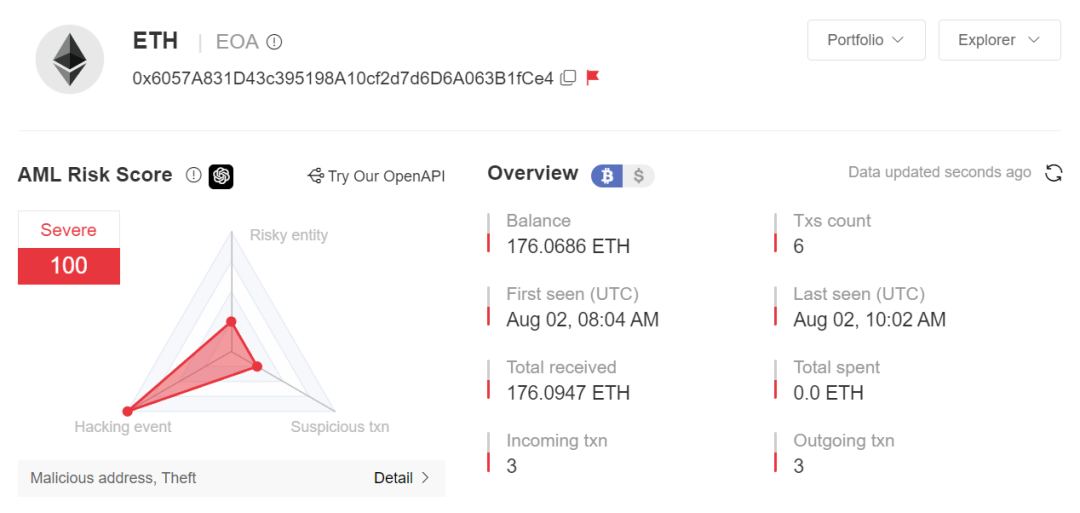

2023 年8 月2 日,Uwerx Network 遭到攻擊,損失大約174.78 ETH。據慢霧分析,根本原因是當接收地址為uniswapPoolAddress(0x01) 時,將會多burn 掉from 地址的轉賬金額1% 的代幣,因此攻擊者利用uniswapv2 池的skim 功能消耗大量WERX 代幣,然後調用sync 函數惡意抬高代幣價格,最後反向兌換手中剩餘的WERX 為ETH 以獲得利潤。據MistTrack 分析,黑客初始資金來自TornadoCash 轉入的10 BNB,接著將10 BNB 換成1.3 ETH,並通過Socket 跨鏈到以太坊。目前資金仍在黑客地址0x605…Ce4 上。

Apache NFT SalesRoom

2023 年8 月3 日,BNB Chain 鏈上Apache NFT SalesRoom(ASN) 發生Rug Pull,部署者獲利約68 萬美元。部署者將大量代幣轉移到地址0xdc8 開頭地址,現在該地址已以68 萬美元的BSC-USD 價格拋售了100 萬枚ASN。

Bitlord

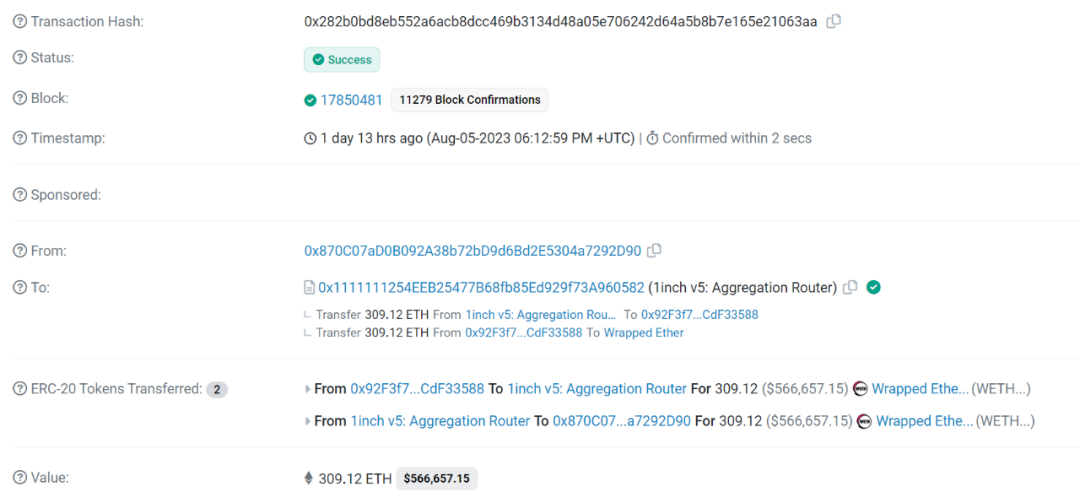

2023 年8 月6 日,Bitlord(BITLORD) 大量流動性已被移除。部署者從LP 中移除了約309 枚WETH,價值約合56.7 萬美元。該代幣項目疑似為蜜罐騙局。

蜜罐騙局是一種欺騙投資者的手段,無論是通過虛假交易所、錢包還是ICO,蜜罐騙局的主要目標是竊取投資者的資產。一旦投資者存入資產,騙子就能將資產轉移到他們的錢包中,然後消失得無影無踪,給投資者留下的只有空頭支票。對投資者而言,蜜罐騙局可能是毀滅性的,尤其是會給那些投資了大量資金的投資者帶來重大的經濟損失。蜜罐有多種形式:創建虛假網站,模仿合法的加密貨幣交易平台、錢包或ICO 平台,發送網絡釣魚電子郵件;利用社交媒體平台宣傳虛假ICO 或投資機會;承諾高投資回報的龐氏騙局;使用惡意軟件讓投資者的計算機中毒,以竊取私鑰、密碼或其他敏感信息;詐騙者製造假空投,向提供私鑰或存入資金的投資者提供免費代幣……

其他

2023 年7 月30 日,由於Vyper 編譯器中的潛在漏洞,多個Curve 流動性池被利用。 Curve Finance 穩定幣池黑客攻擊事件造成Alchemix、JPEG’d、MetronomeDAO、deBridge、Ellipsis 和CRV/ETH 池損失至少7000 萬美元。

7 月31 日,白帽攻擊者c0ffeebabe.eth 向Curve 部署者返還2879 枚ETH(約540 萬美元)。

8 月1 日,c0ffeebabe.eth 將955 枚msETH(約177 萬美元)返還至Metronome Treasury。

8 月5 日,JPEG’d 發文稱,DAO 多簽地址確認收到5494.4 枚WETH(約1150 萬美元),從pETH 漏洞中追回資金的地址所有者獲得了10% 的白帽賞金,即610.6 枚WETH。

8 月5 日,Thunderhead 聯合創始人Addison 發推表示已和OtterSec 創始人Robert Chen、Curve Finance 團隊以及epheph 一起,從ETH/CRV 池中獲得了約70 萬美元的白帽資金(371 枚ETH 和9.25萬枚CRV)。資金已被發送到由veCRV 選民控制的Aragon 合約,資金將被轉移到一個分配合約,供LPs 領取。

8 月6 日, Alchemix 發推表示,黑客已將Alchemix 在Curve 池中的資金全部歸還(約2200 萬美元,包括7,258 ETH 和4,821 alETH)。

8 月7 日,Curve Finance 推特發文稱,CRV/ETH 黑客自願返還剩餘資金的截止日期已過,Curve Finance 將向公眾提供賞金,協助抓獲黑客的人將獲得剩餘資金的10% 作為獎勵,目前為185 萬美元。 Curve Finance 補充表示,如果攻擊者選擇全額退還資金,將不再追究。

總結

作為用戶,無論是參與項目還是管理資產,要保護自己免受攻擊,需要及時了解行業新聞和趨勢,隨時了解並警惕加密行業的最新威脅;在網上與未知或可疑實體互動時要小心謹慎,避免來路不明的消息或請求,謹慎點擊鏈接或下載附件,並在進行交易前對其身份進行驗證;始終使用保護力強的安全措施,例如雙因素身份驗證、強密碼和安全軟件;最後,非常建議閱讀慢霧出品的《區塊鏈黑暗森林自救手冊》(https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md)。

展開全文打開碳鏈價值APP 查看更多精彩資訊