事件背景

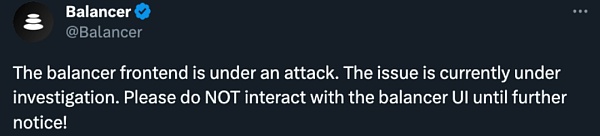

2023 年9 月20 日,根據慢霧區情報,Balancer.fi 遭受BGP Hijacking 攻擊,造訪該網站的連結後,錢包會遭受釣魚攻擊。

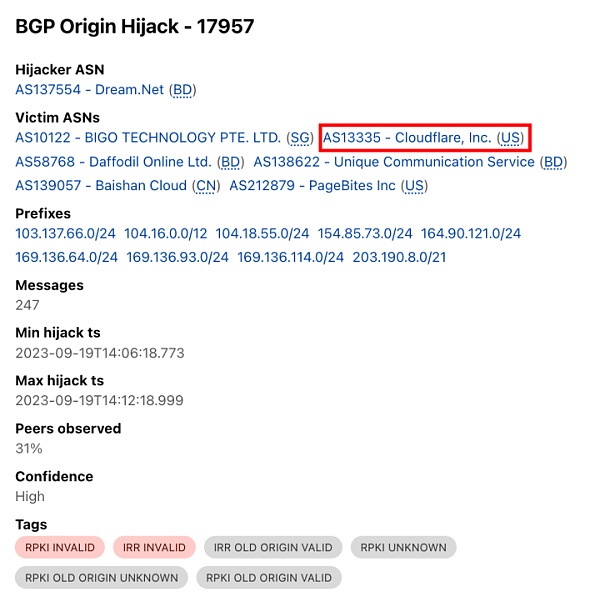

慢霧安全團隊收到安全情報後立即展開分析,根據CloudFlare 的BGP Origin Hijack-17957 顯示,ASNs 受害者清單中包含Balancer.fi 所屬的AS13335。目前造訪網站會收到CloudFlare 的釣魚安全提醒。

具體分析

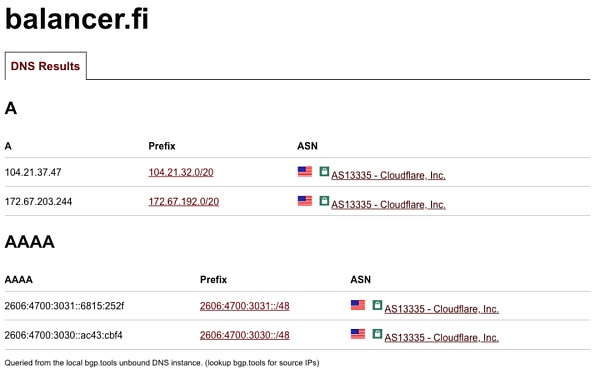

1. 查詢網域為Balancer.fi 的DNS 解析記錄(https://bgp.tools/dns/balancer.fi)。 A 記錄中地址為104.21.37.47 和172.67.203.244。這兩個IP 位址的所屬BGP AS 區域號為AS13335,且該AS 屬於CloudFlare。

2. 根據CloudFlare 的記錄顯示(https://radar.cloudflare.com/routing/anomalies/hijack-17957),AS13335 在BGP Origin Hijack 攻擊的AS 清單中。

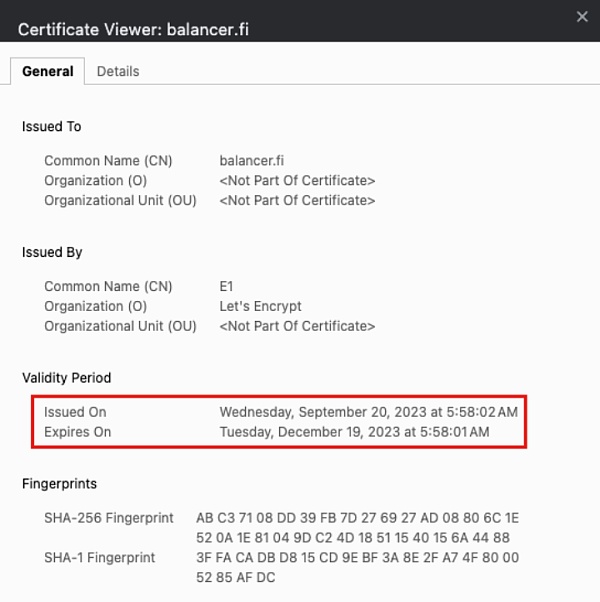

3. 發現Balancer.fi 的HTTPS 證書被替換為攻擊者的證書。

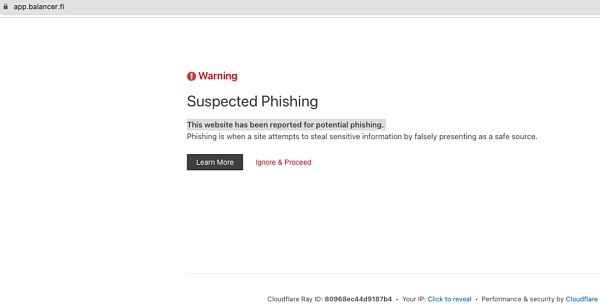

4. 目前造訪https://app.balancer.fi 會收到CloudFlare 的釣魚安全提醒。

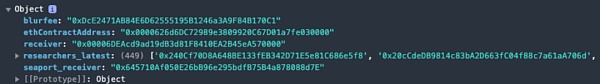

5. 經過分析,發現app.balancer.fi 的前端有惡意的JavaScript 程式碼(https://app.balancer.fi/js/overchunk.js)。

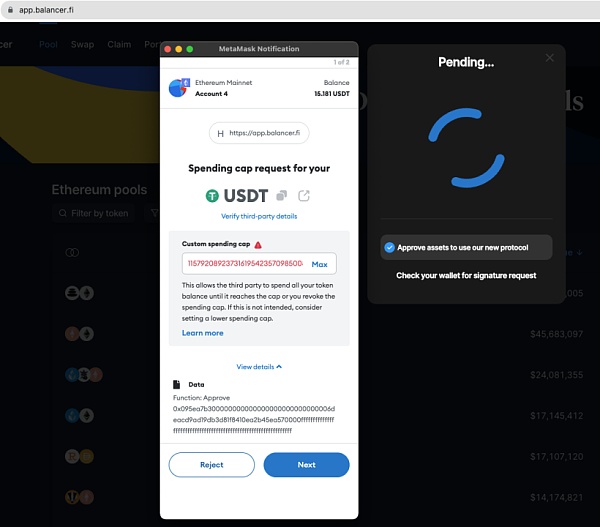

6. 用戶使用錢包連接app.balancer.fi 網站後,惡意腳本會自動判斷連接用戶的餘額並進行釣魚攻擊。

7. 透過對惡意的JS 檔案進行分析,得到以下惡意位址:

0x00006DEAcd9ad19dB3d81F8410EA2B45eA570000

0x645710Af050E26bB96e295bdfB75B4a878088d7E

0x0000626d6DC72989e3809920C67D01a7fe030000

慢霧安全團隊提醒用戶,目前針對Balancer 的BGP 攻擊還在持續進行,請暫時停止造訪app.balancer.fi 站點,避免遭受攻擊。

解決方案

1. 自建監控,監控使用者自用網段的BGP 變化,進行警報;

2. 使用慢霧MistEye 系統,提供鏈上鏈下安全監測服務,具備前後端、憑證等資訊的監控能力,可實現監控網頁、JS、憑證等資訊的變化,發現異常即時警告;

3. 採購成熟產品,如Akamai。 Akamai 有全球BGP 動態監控大數據服務,客戶可以選擇監控自用的特定網段的BGP 變化,隨時跟進安全性問題。

總結

經過慢霧安全團隊深入分析,該事件為BGP Hijacking 攻擊導致的安全事件。這是針對Balancer.fi 進行的一次有目的性的BGP Hijacking 攻擊,攻擊者選的攻擊時間點、證書偽造、AS 控制等操作一氣呵成。

最後要提醒的是,許多業者已經很清楚BGP Hijacking 攻擊的風險,並為此做了充分準備。但不少專案方並不是很清楚,特別是對AS 變更引起的網路路徑變更這類風險沒有充分的準備和回應措施,所以將來這類攻擊可能會重複出現。因此,慢霧安全團隊建議專案方、網路服務供應商和伺服器託管商應該認識到這類事件的風險,並協同防禦,避免此類事件再次發生。如果你需要協助,可以聯絡慢霧安全團隊。