Galxe 事件與先前Balancer 遭前端攻擊或為同一人所為

10 月6 日,多位社群用戶反應使用錢包授權Web3 憑證資料網路Galxe 平台後,資產被竊。 Galxe 發佈公告稱網站已關閉,正在努力修復問題,請用戶在此期間不要連接錢包到Galxe。隨後Galxe表示發現了一起影響到官網DNS 記錄的安全漏洞,該漏洞透過其Dynadot 帳戶進行了攻擊。 Galxe 正在處理並採取糾正措施。請暫時避免造訪官網域名。

今日,Galxe 宣布已恢復域名控制權,並透過Dynadot 確保了帳戶的安全保護。初步評估表明,受損資金總額少於20 萬美元。

鏈上偵探ZachXBT 在社交媒體發文表示,Galxe 被盜取的資金被轉移到了以下地址:0x4103baBcFA68E97b4a29fa0b3C94D66afCF6163d,看起來很可能是最近進行了Balancer 前端攻擊的同一攻擊者所為。

此前,9 月20 日,DeFi 流動性協議Balancer 遭遇BGP 或DNS 劫持攻擊,損失達23.8 萬美元,慢霧區情報分析認為此次為BGPHijacking 攻擊,訪問該網站鏈接錢包後會遭受釣魚攻擊。

上一次大規模討論去中心化前端還是因為Tornado Cash 遭受制裁,前端被封鎖。但如今前端仍承受安全壓力。針對前端攻擊有人認為ENS 可能是解決方案,但ENS 網域解析是「中心化」的,因此用其抵禦「去中心化的攻擊」並不是非常現實。儘管DeFi 合約一旦部署不可篡改不可撤回,理論上不會受到人為幹預,但目前絕大多數前端仍是透過傳統架構實現,雖然網頁本身也在不斷進化和發展,但網域名稱、 網路服務、 伺服器、 儲存服務等方面都存在著許多潛在的威脅,同時針對前端的攻擊往往容易被開發者忽略。

底層語言和前端均遭攻擊,駭客攻擊手段日漸多元?

而早前Curve 池漏洞與我們在過去幾年看到的大多數加密貨幣黑客事件有所不同,因為與之前的許多漏洞不同,這次並不直接與智能合約本身的漏洞有關,而是與它所使用的語言的底層編譯器有關。

由於Vyper 語言在處理重入鎖的方式上出現了問題,導致了這個問題的發生。所以,合約創建者可能部署了看似合理的程式碼,但由於編譯器沒有正確處理鎖,使得攻擊者能夠利用這個有缺陷的鎖來利用,導致合約行為出現意料之外的結果。

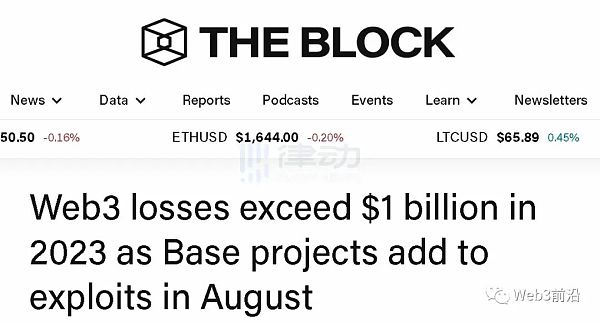

BlockBeats 曾於9 月1 日報,2023 年以來,Web3 平台在211 起駭客攻擊事件中損失達12.5 億美元,其中8 月因駭客攻擊造成的損失就超2,300 萬美元。 Base 主網自8 月9 日向公眾開放以來,已經有四個項目因駭客攻擊造成了重大損失,與以太坊和BNB Chain 成為被攻擊最多的鏈之一。

此外,9 月以來,多家專案方遭受熱錢包攻擊。

9 月6 日,Stake.com 聯創Edward Craven 針對兩日前的駭客攻擊事件表示,此漏洞並非由於駭客控制其私鑰所致,攻擊者能夠從其熱錢包進行幾筆未經授權的交易。 Craven 稱,這次攻擊針對的是該公司用於授權以太坊、Polygon 與BNB Chain 上交易的服務。

9 月14 日,加密貨幣交易平台CoinEx 發布駭客攻擊事件更新稱,事件原因是熱錢包私鑰洩露,調查處理工作正在有序進行,CoinEx 冷錢包中的資產並未受到此事件的影響。

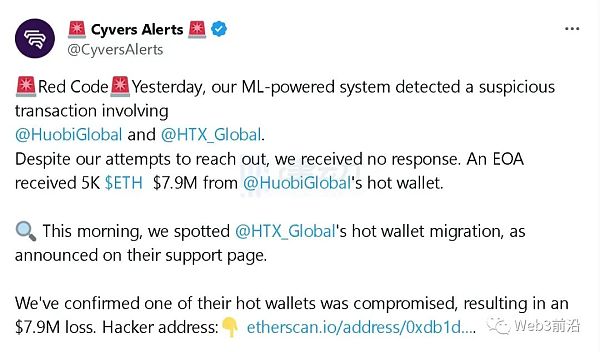

9 月25 日,Cyvers Alerts 表示,已確認HTX 一個熱錢包遭受攻擊,導致了790 萬美元的損失。

和以往相比,前段時間的駭客事件數量越來越少,這與市場的繁榮程度脫不開關係。 DeFi summer 和NFT summer 時期,每週都有新的十億美元協議推出,相較之下如今的市場十分萎縮。同時的,駭客們找到漏洞利用或製造大筆的攻擊事件的市場機會也逐漸萎縮,這意味著駭客需要更新的、未開發的切入口來探索。