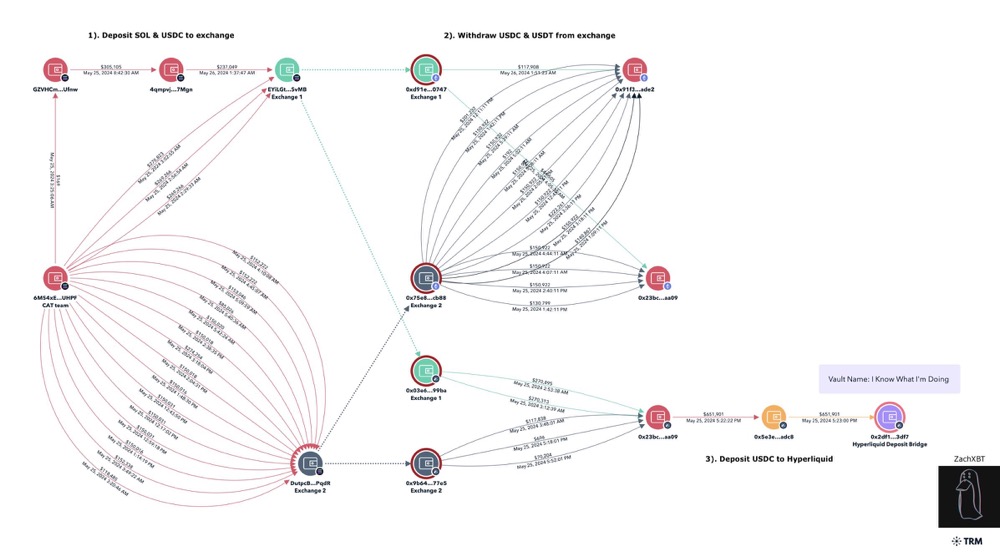

撰文:Yangz,Techub News 昨日,知名交易員GCR 的X 帳戶@GCRClassic 被盜並發布了一系列有關其正在購買哪些代幣的推文。其中一條稱其為「目前正重倉ORDI」,致使ODRI 短線從38 USDT 附近拉升至44.5 USDT 後回落。 為此,ZachXBT 進行了一系列鏈上偵查,發現此事或與Meme 幣CAT 團隊Sol 有關。 ZachXBT 表示,「在駭客攻擊前幾分鐘,一個與Sol 團隊有關的地址在去中心化衍生性商品交易平台Hyperliquid 上開設了230 萬美元的ORDI 和100 萬美元的ETHFI 多頭頭寸。」

而根據 Lookonchain 監測,團隊在發布CAT 時,就曾透過老鼠倉地址,花費1370 枚SOL(價值約23 萬美元)買入6.32 億枚CAT (佔總供應量的63.2%)。隨後,該地址將部分CAT 兌換成約29525 枚SOL(價值約500 萬美元)並轉移至多個錢包。其中,6M54x 開頭的地址從售出的CAT 中收到約1.5 萬枚SOL(價值約250 萬美元),並於5 月25 日開始向Kucoin(4800 枚SOL)和MEXC(4800 枚SOL 和140 萬枚USDC)存入資金。 透過時間分析,ZachXBT 發現在上述交易發生後不久,以太坊和Arbitrum 上也出現了類似金額的提款操作。

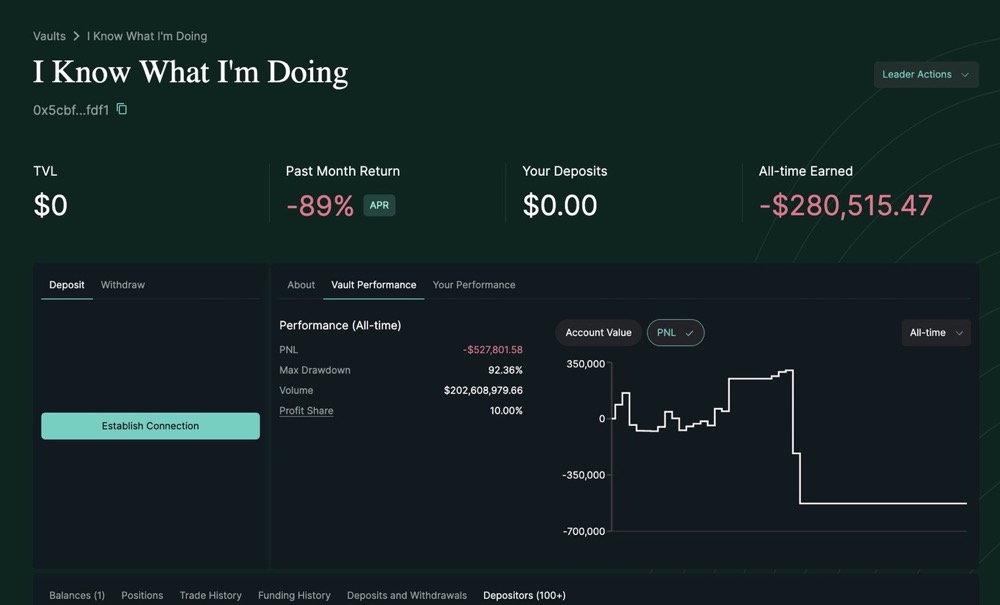

5 月26 日凌晨1 點22 分,0x23bc 向0x5e3e 轉入65 萬枚USDC。 5 月27 日凌晨1 點45 分到56 分,0x5e3e 在Hyperliquid 上開設了230 萬美元的ORDI 多頭部位。 5 月27 日凌晨1 點55 分,GCR X 帳號@GCRClassic 駭客發布關於其看好ORDI 的帖子,稱:「我目前重倉的一個幣種是ORDl。我相信,隨著比特幣在未來幾週內接近10 萬的目標,我們將看到它的真正潛力。在此期間,也就是1 點56 分至2 點間,0x5e3 陸續平倉,最終獲利約3.4 萬美元。 此外,5 月27 日凌晨3 點04 分到12 分期間,0x5e3e 在Hyperliquid 開設了100 萬美元的ETHFI 多頭部位。 3 點12 分,被駭客入侵的GCR 帳戶發布關於ETHFI 的新帖子,稱「ETH ETF 獲批的故事才剛開始。在我看來,ETHFl 很適合中期持有。」然而,ETHFI 價格受此影響並不大,反而略有下跌。從3 點16 分到3 點45 分,0x5e3e 開始平倉,最終損失約3500 美元。駭客可能並沒注意到,GCR 已於凌晨1 點58 分透過另一個帳戶確認@GCRClassic 遭到攻擊。 所以,駭客黑了帳戶就只賺了3 萬美元(不排除在CEX 上交易永續產品的可能)?與大家一樣,筆者也覺得奇怪。但看了ZachXBT 提供的駭客Hyperliquid Vault 的成績後,好像也沒什麼好驚訝的了。 ZachXBT 更是諷刺其為「史上最偉大的交易者」,只是不知駭客給其Vault 取名「I Know What I’m Doing」是什麼意思,難道這一切都在掌控之中?

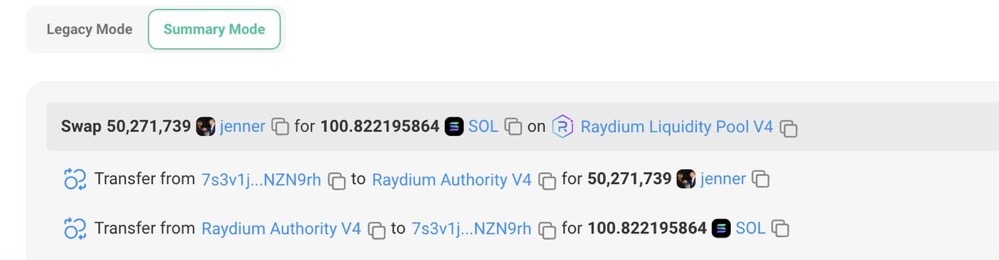

拋開駭客的意圖,這次事件再次凸顯了圈子內存在已久的問題。作為名聲在外的傳奇交易者,GCR 的影響力確實很大,但這種極致的影響力對產業而言是否有利? 除了GCR 事件,卡戴珊繼父Caitlyn Jenner 發布meme 幣JENNER 的“抓馬”情節昨天也在CT 上引發了激烈的討論。由於先前甚少涉及加密貨幣領域,Caitlyn Jenner 這次的行動讓不少投資者覺得困惑,懷疑是否也出現了GCR 似的帳號被盜的情況。然而,在Caitlyn Jenner 團隊一次又一次地闢謠之後,不少投資者還是衝了進去,JENNER 的價格也是過山車般地上漲下跌。 但JENNER 是否真的是Caitlyn Jenner 所發?鏈上偵探 Roxo 指出,Caitlyn Jenner 的帳號並不被盜,而是遭到了Sahil Arora 的「社會工程」操縱。 Roxo 表示,Caitlyn 團隊對加密貨幣一無所知,Sahil Arora 作為「中間人」負責為Caitlyn 發行代幣。在推出JENNER 並讓Caitlyn 進行推廣後,Sahil 就將部署者錢包中的所有代幣和他在費用銷毀錢包中攫取的更多代幣全部拋售。

那時的Caitlyn 團隊對此毫無頭緒,其經濟人甚至還在Space 中說道,中間人會為其保管所有代幣。直到今日上午,Caitlyn Jenner 才幡然醒悟,痛罵Sahil。 Jenner 表示,Sahil 已出局,團隊將繼續投資和推廣JENNER 代幣。

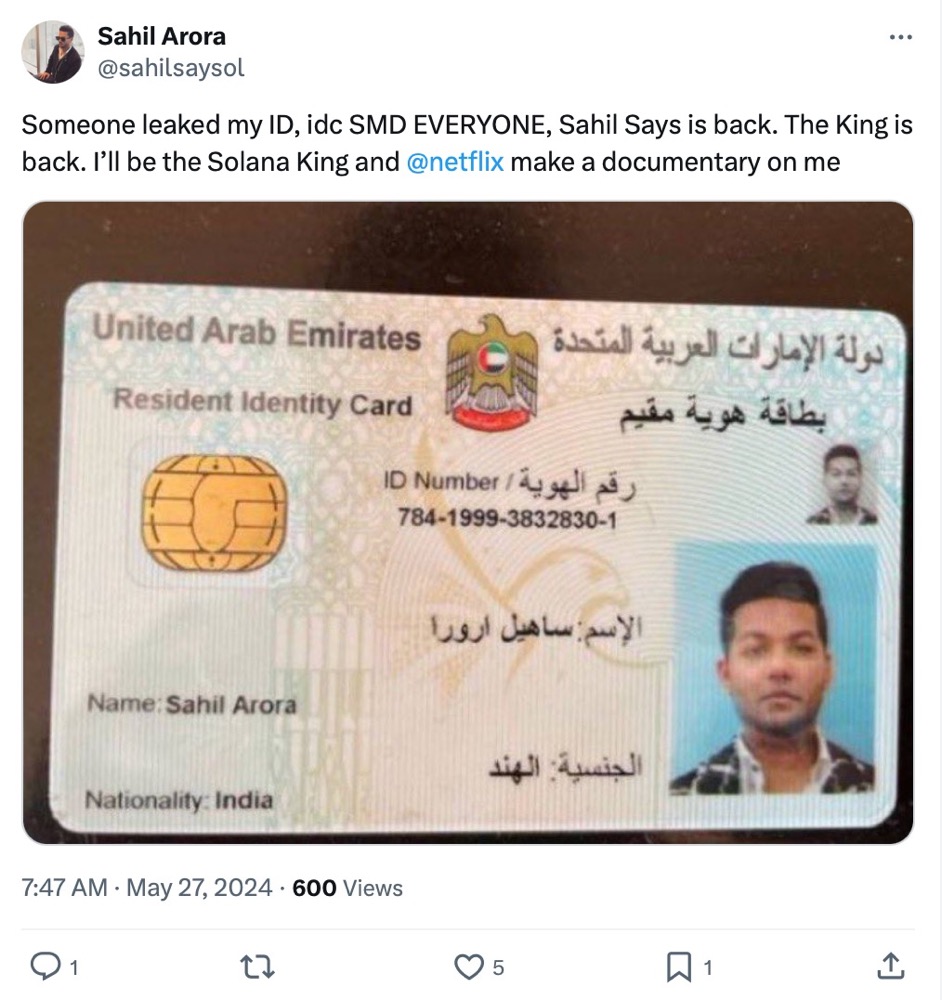

除Caitlyn Jenner 之外,Roxo 指出,本週Sahil 已成功利用KOL,策劃並操縱了5 起Rug Pull,包括說唱歌手“Rich the Kid”的RICH 代幣,藝術家Soul Ja Boy 的SOULJA 代幣,模特兒Kazumi及Ivana Knöll 的ZUMI 和DOLL 代幣。而根據 Cointelegraph 報道,Sahil Arora 曾發推文說有人洩漏了他的ID。 Arora 在5 月27 日還主持了四場Twitter Space,其中只有一場持續超過五分鐘。他在活動前發文稱,將回答有關SOL Scan 以及自己是如何被背叛的等問題。 Cointelegraph 稱,在其收聽最長的一場播客時,談話內容與memecoins 無關。而幾分鐘後,該帳號(@sahilsaysol)就被刪除了。

所以Sahil Arora 是這些Rug Pull 的實施者嗎?答案仍未可知。 但拋開這些不談,正如ZachXBT 所總結的,這些事件給我們帶來的教訓是,駭客正在利用KOL 發動攻擊。此外,Meme 幣的操縱程度或與VC 幣一樣,甚至更高。尤其是那些藉由名人推廣的Meme 幣,投資人更應該留心。反觀KOL,也應注意自己的行為舉止。彭博社先前就發文指出,近期出現的「KOL 輪融資」可能是一條新的暴富之路,也可能是下一個被SEC 盯上的獵物。