來源:Beosin

先前,路透社取得的聯合國機密報告顯示,北韓駭客集團Lazarus Group去年從加密貨幣交易所竊取資金後,今年3 月透過虛擬貨幣平台Tornado Cash 洗錢1.475 億美元。

監察員在先前提交的一份文件中告訴聯合國安理會制裁委員會,他們一直在調查2017 年至2024 年間發生的97 起疑似北韓駭客針對加密貨幣公司的網路攻擊,價值約36 億美元。其中包括去年年底的攻擊,HTX 加密貨幣交易所的1.475 億美元被盜,然後在今年3月完成洗錢。

美國於2022 年對Tornado Cash 實施制裁, 2023 年,其兩名聯合創始人被指控協助洗錢超過10 億美元,其中包括與北韓有關的網路犯罪組織Lazarus Group。

根據加密貨幣偵探ZachXBT 的調查,Lazarus Group在2020 年8 月至2023 年10 月期間將價值2 億美元的加密貨幣洗錢為法定貨幣。

在網路安全領域,Lazarus Group長期以來一直被指控進行大規模的網路攻擊和金融犯罪。他們的目標不僅限於特定行業或地區,而是遍布全球,從銀行系統到加密貨幣交易所,從政府機構到私人企業。接下來,我們將重點分析幾個典型的攻擊案例,揭示Lazarus Group如何透過其複雜的策略和技術手段,成功實施了這些驚人的攻擊。

Lazarus Group操縱社會工程和網路釣魚攻擊

這個案例來自歐洲相關媒體報道,Lazarus 先前將歐洲和中東的軍事和航空航太公司作為目標,在LinkedIn 等平台上發布招聘廣告來欺騙員工,要求求職者下載部署了可執行文件的PDF ,然後實施釣魚攻擊。

社會工程和網路釣魚攻擊都試圖利用心理操縱來誘騙受害者放鬆警惕,並執行諸如點擊連結或下載檔案之類的行為,從而危及他們的安全。

他們的惡意軟體使特工能夠瞄準受害者係統中的漏洞並竊取敏感資訊。

Lazarus 在針對加密貨幣支付提供商CoinsPaid 的為期六個月的行動中使用了類似的方法,導致CoinsPaid被盜3700 萬美元。

在整個活動過程中,它向工程師發送了虛假的工作機會,發起了分散式阻斷服務等技術攻擊,以及提交許多可能的密碼進行暴力破解。

製造CoinBerry、Unibright 等攻擊事件

2020 年8 月24 日,加拿大加密貨幣交易所CoinBerry 錢包被盜。

駭客地址:

0xA06957c9C8871ff248326A1DA552213AB26A11AE

2020 年9 月11 日,Unbright 由於私鑰洩露,團隊控制的多個錢包中發生了40 萬美元的未經授權的轉帳。

駭客地址:

0x6C6357F30FCc3517c2E7876BC609e6d7d5b0Df43

2020 年10 月6 日,由於安全漏洞,CoinMetro熱錢包中未經授權轉移了價值75 萬美元的加密資產。

駭客地址:

0x044bf69ae74fcd8d1fc11da28adbad82bbb42351

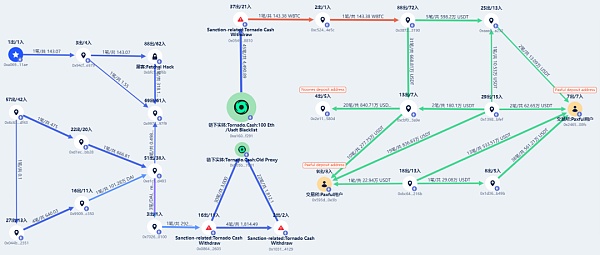

Beosin KYT: 被竊資金流向圖

2021年初,各個攻擊事件的資金匯集到了以下地址:

0x0864b5ef4d8086cd0062306f39adea5da5bd2603。

2021年1月11日,0x0864b5地址在Tornado Cash存入了3000ETH,隨後再次透過0x1031ffaf5d00c6bc1ee0978eb7ec196b1d164129地址向Tornado Cash Cash存入了1800多枚存入了1800多張。

隨後在1月11日至1月15日,陸續從Tornado Cash中提取了近4500枚ETH到0x05492cbc8fb228103744ecca0df62473b2858810地址。

到了2023年,攻擊者經過多次轉移兌換,最終匯集到了其他安全事件資金歸集提現的地址,根據資金追蹤圖可以看到,攻擊者陸續將盜取的資金發送至Noones deposit address以及Paxful deposit address 。

Nexus Mutual 創辦人 (Hugh Karp) 遭駭客攻擊

2020 年12 月14 日,Nexus Mutual 創辦人Hugh Karp 被竊37萬NXM(830萬美元)。

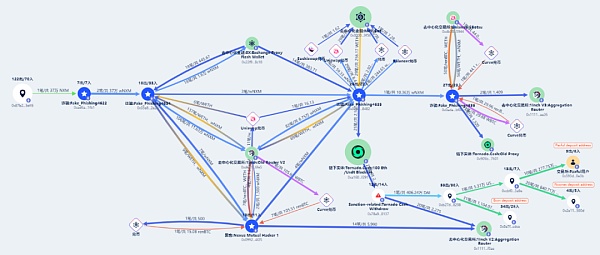

Beosin KYT: 被竊資金流向圖

被盜資金在下面幾個地址之間轉移,並兌換為其他資金。

0xad6a4ace6dcc21c93ca9dbc8a21c7d3a726c1fb1

0x03e89f2e1ebcea5d94c1b530f638cea3950c2e2b

0x09923e35f19687a524bbca7d42b92b6748534f25

0x0784051d5136a5ccb47ddb3a15243890f5268482

0x0adab45946372c2be1b94eead4b385210a8ebf0b

Lazarus Group透過這幾個地址進行了資金混淆、分散、歸集等操作。例如,部分資金透過跨鏈到比特幣鏈上,再透過一系列轉移跨回以太坊鏈上,之後透過混幣平台進行混幣,再將資金發送至提現平台。

2020年12月16日-12月20日,其中一個黑客地址0x078405將超2500ETH發送至Tornado Cash,幾個小時之後,根據特徵關聯,可以發現0x78a9903af04c8e887df5290c91917f71ae03af04c8e887df5290c91917f71ae03af04c8e887df5290c91917f71003af04c8e887df5290c91917f71028132812812812812812812812812812832281283228128329191913291323年

駭客透過轉移以及兌換,將部分資金轉移至上一個事件涉及的資金歸集提現的地址。

之後,2021年5月-7月,攻擊者將1,100萬USDT轉入Bixin deposit address。

2023年2月-3月,攻擊者透過0xcbf04b011eebc684d380db5f8e661685150e3a9e位址,將277萬USDT送到Paxful deposit address。

2023年4月-6月,攻擊者透過0xcbf04b011eebc684d380db5f8e661685150e3a9e位址,將840萬USDT發送到Noones deposit address。

Steadefi 和 CoinShift 駭客攻擊

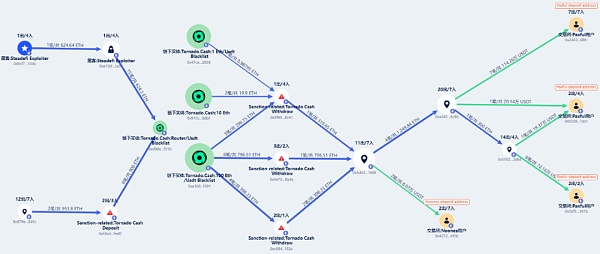

Beosin KYT: 被竊資金流向圖

Beosin KYT: 被竊資金流向圖

Steadefi事件攻擊位址

0x9cf71f2ff126b9743319b60d2d873f0e508810dc

Coinshift事件攻擊地址

0x979ec2af1aa190143d294b0bfc7ec35d169d845c

2023年8月,Steadefi事件的624枚被盜ETH被轉移到Tornado Cash,同一個月,Coinshift事件的900枚被盜ETH被轉移到Tornado Cash。

在轉移ETH到Tornado Cash之後,立即陸續將資金提取到下面地址:

0x9f8941cd7229aa3047f05a7ee25c7ce13cbb8c41

0x4e75c46c299ddc74bac808a34a778c863bb59a4e

0xc884cf2fb3420420ed1f3578eaecbde53468f32e

2023年10月12日,上述三個地址將從Tornado Cash提取的資金都發送到了0x5d65aeb2bd903bee822b7069c1c52de838f11bf8地址上。

2023年11月,0x5d65ae地址開始轉移資金,最終透過中轉和兌換,將資金發送到了Paxful deposit address以及Noones deposit address。

事件總結

以上介紹了北韓駭客Lazarus Group過往幾年的動態,並對其洗錢的方式進行了分析與總結:Lazarus Group在盜取加密資產後,基本上是透過來回跨鏈再轉入Tornado Cash等混幣器的方式進行資金混淆。在混淆之後,Lazarus Group將被盜資產提取到目標地址並發送到固定的一些地址群進行提現操作。先前被竊的加密資產基本上都是存入Paxful deposit address以及Noones deposit address,然後透過OTC服務將加密資產換為法幣。

在Lazarus Group連續、大規模的攻擊下,Web3產業面臨較大的安全挑戰。