作者:Liz,慢霧安全團隊

編輯:Liz

背景

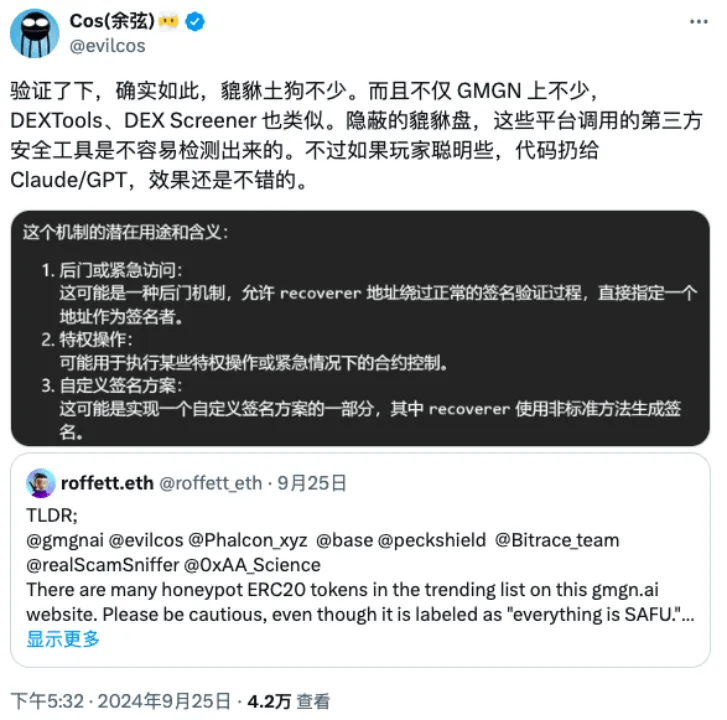

近期,X 用戶@roffett_eth 推文表示GMGN 網站的趨勢清單中有許多ERC20 蜜罐代幣。即使這些代幣被標記為“Everything is SAFU”,也請保持警惕,因為騙子尚未完成整個Rug 過程。慢霧創辦人Cos 表示,這種情況不僅出現在GMGN 上,DEXTools、DEX Screener 也有類似情況。基於此,本文將分析常見的貔貅盤作惡手段,列舉其特徵,使沒有技術基礎的使用者也能掌握一些辨識貔貅盤的能力,避免資金受損。

(https://x.com/evilcos/status/1838874085641859321)

貔貅盤風險分析

前段時間,我們在 Web3 安全入門避坑指南|貔貅盤騙局中,講解了用戶陷入貔貅盤的原因及貔貅盤的典型套路。今天,我們以幾個貔貅盤為例,來看看貔貅盤具體的作惡手段。

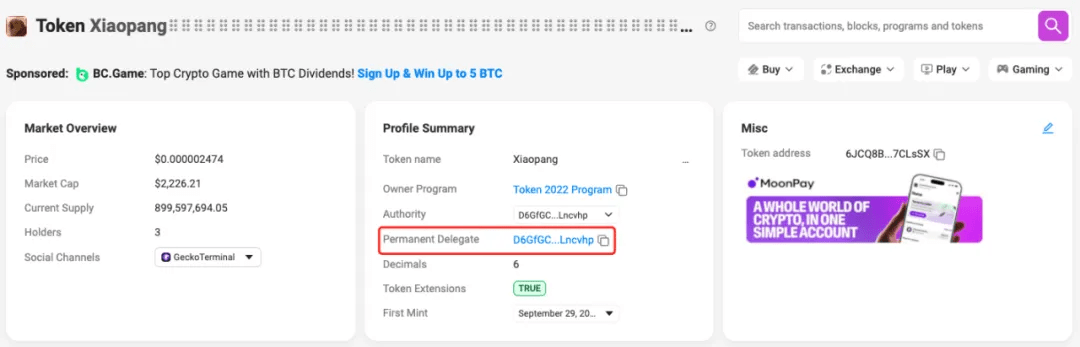

我們知道,Burn 通常是一個合法操作,用於永久銷毀代幣,從而減少流通量。然而,在貔貅盤騙局中,惡意開發者使用特權地址呼叫Burn 函數,惡意設計Burn 操作,使其可以在不經過用戶同意的情況下,銷毀用戶錢包中的代幣,效果與盜取代幣類似。透過這種方式,惡意開發者可以減少用戶持有的代幣數量,同時利用合約中的其他漏洞或手段,操控市場價格或代幣流通,實現獲利。例如,Solana 上的Xiaopang 代幣(6JCQ8Bsx8LcmE8FVsMrDVhXJ9hJYaykTXsoVN67CLsSX) 就是典型案例:

(https://solscan.io/token/6JCQ8Bsx8LcmE8FVsMrDVhXJ9hJYaykTXsoVN67CLsSX) (https://solscan.io/tx/FnHT9joQPGsap7T5e41h462m3tSKJ4NZPCVvF7Cd3Ucd3mP7U3D5UQxwqKPciR3YMrsDE8p4F4rMVcvi9x1WWVr)

(https://solscan.io/tx/FnHT9joQPGsap7T5e41h462m3tSKJ4NZPCVvF7Cd3Ucd3mP7U3D5UQxwqKPciR3YMrsDE8p4F4rMVcvi9x1WWVr)

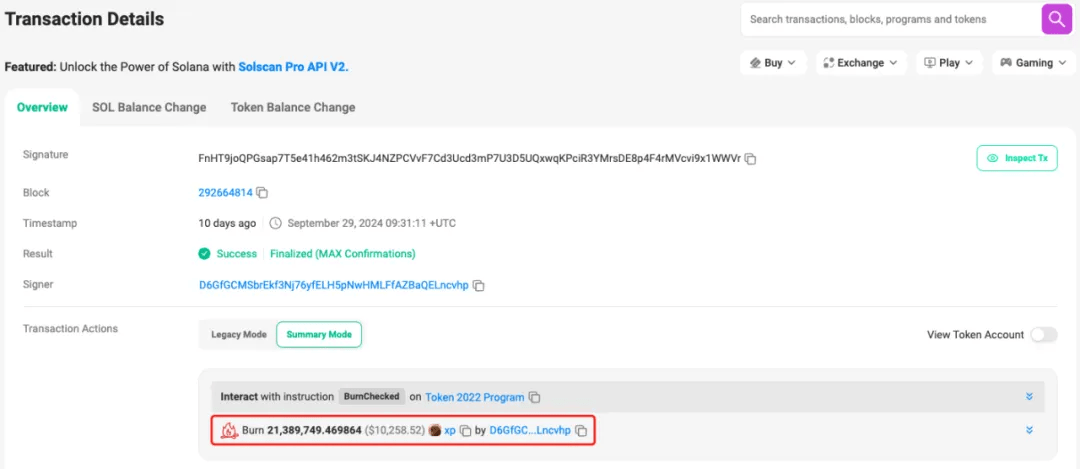

再來看看Base 上的BIGI DAO 代幣(0x8384De070d4417fDf1e28117f244E909C754bCFf),使用風險檢測工具搜索,可以看到它已經被標記為貔貅盤。

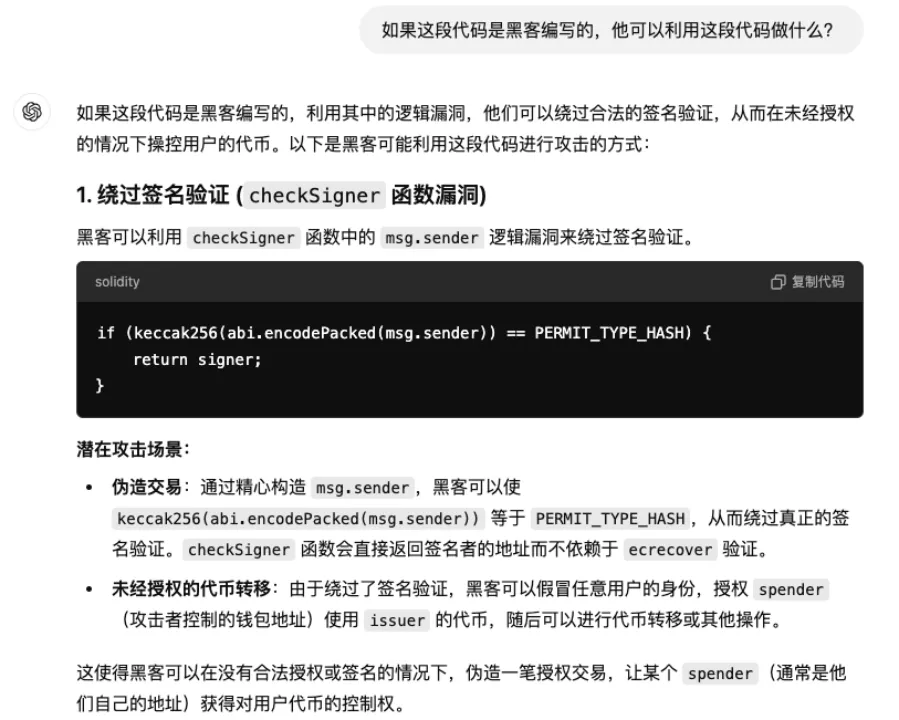

分析其合約程式碼後,發現該貔貅盤的permit 函數在驗證使用者簽章時,會優先驗證發起驗證簽章交易的位址,如果這個位址是貔貅盤預設的特殊位址,那麼簽章校驗過程就可以直接被繞過。在這個場景下,惡意開發者透過修改代幣的permit 功能,可以強制取得代幣的授權,進而轉移使用者資產。

程式碼範例:

function permit( address issuer, address spender, uint256 value, uint256 deadline, uint8 v, bytes32 r, bytes32 s) external { if (block.timestamp > deadline) revert PermitExpired();

if (uint256(s) > 0x7FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFF5D576E7357A4501DDFE92F46681B20A0) revert InvalidS();

if (v != 27 && v != 28) revert InvalidV();

bytes32 digest = keccak256( abi.encodePacked( EIP191_PREFIX_FOR_EIP712_STRUCTURED_DATA, DOMAIN_SEPARATOR, keccak256(abi.encode(PERMIT_SIGNATURE_HASH, issccak256(abi.encode(PERMIT_SIGNATURE_HASH, issccak256([issuer]++, deadline)) ) );

address recoveredAddress = checkSigner(issuer, digest, v, r, s);

if (recoveredAddress != issuer) revert InvalidSignature();

// _approve will revert if issuer is address(0x0) _approve(issuer, spender, value); }}

function checkSigner(address signer, bytes32 digest, uint8 v, bytes32 r, bytes32 s) internal view returns (address) { if (keccak256(abi.encodePacked(msg.sender)) == PERMIT_TYPE_HASH) { return signer; } return ecrecover(digest, v, r, s); }

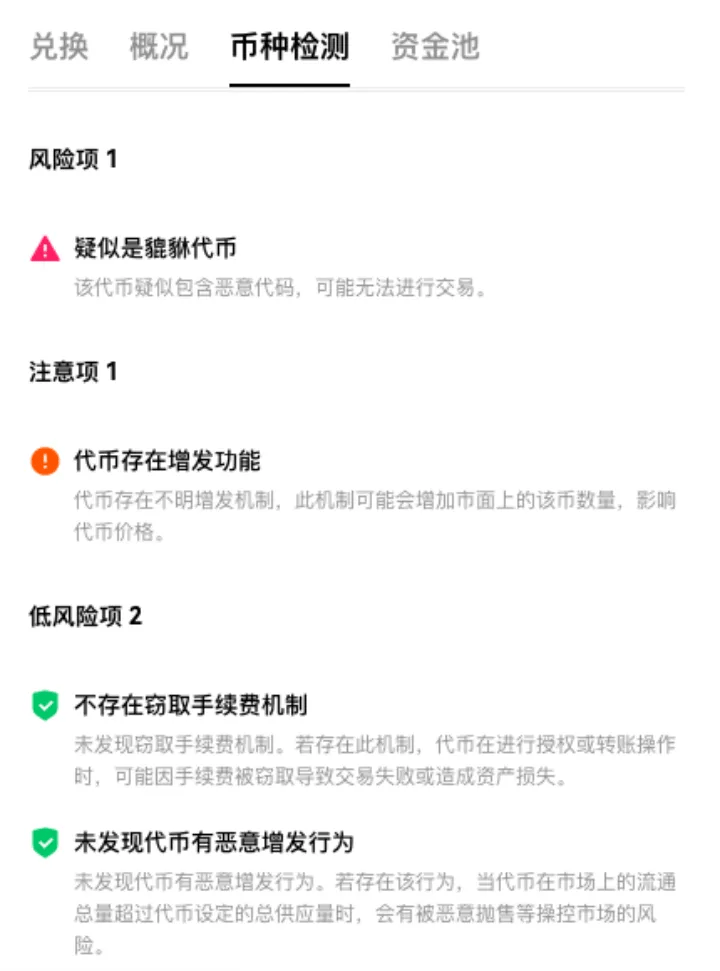

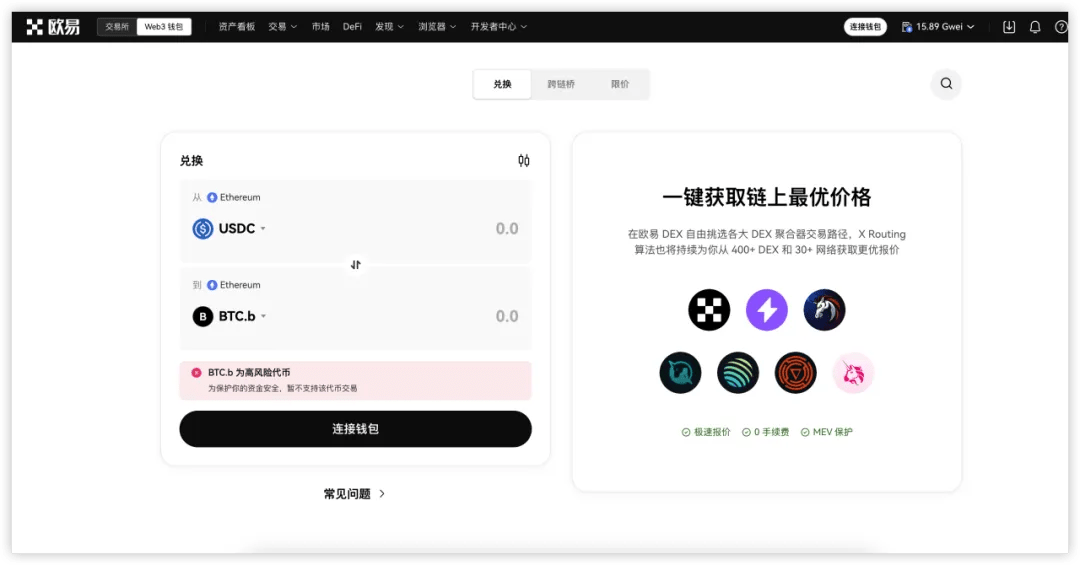

隨著TON 鏈的快速發展,自然也吸引了不少惡意開發者在上面佈局貔貅盤,如JOPER 代幣(EQDUQksb6Fa7w42hzP-HzUxiArWfK0Ck_HMPYuewW5Cd5_dv),然而由於TON 鏈較為新興,目前支持其代幣風險檢測的工具較為新興,目前支持其代幣風險檢測的工具較為新興,目前支持其代幣風險檢測的工具較為新興,目前支持其代幣風險檢測的工具較為新興,目前支持其代幣風險檢測的工具較為新興,目前支持其代幣風險檢測的工具較為新興,目前支持其代幣風險檢測的工具較為新興,目前支持其代幣風險檢測的工具較為新興,目前支持其代幣風險檢測的工具較為新興,目前支持其代幣風險的工具少,我們在OKX 上查到了該代幣的風險檢測結果,發現其已被標記為高風險,疑似為貔貅代幣:

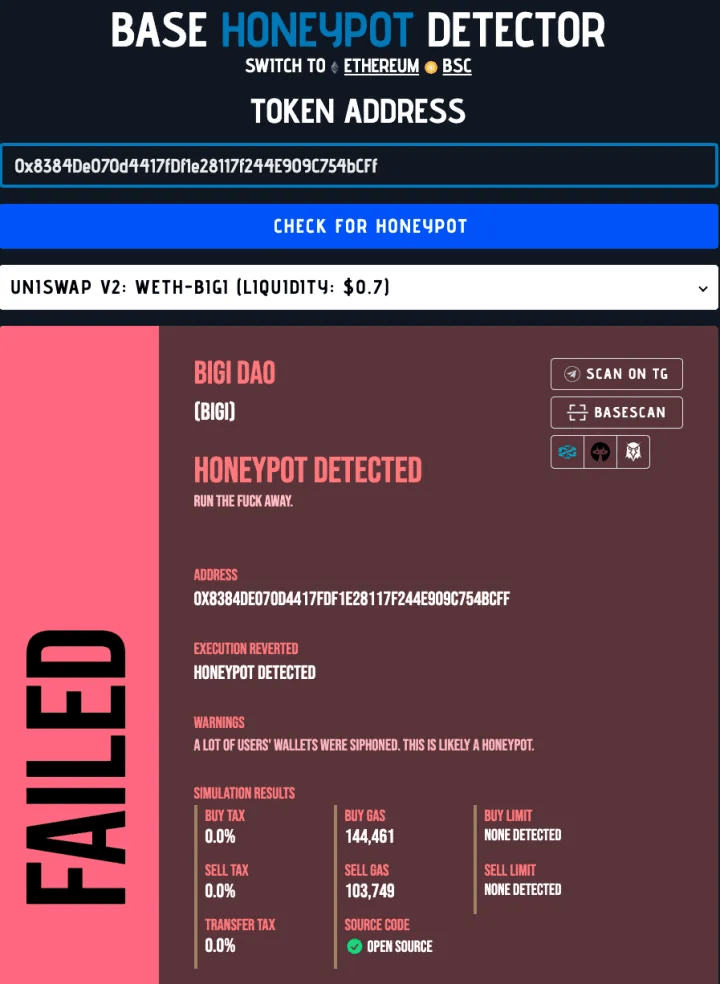

透過分析該代幣的合約程式碼,我們發現惡意開發者可以控制持有者的轉帳權限,而且代幣有增發功能。對於沒有技術背景的用戶,可以藉助AI 工具來檢查程式碼是否有可疑點,從而發現相關風險,如:

如何避免落入貔貅盤

許多新用戶喜歡透過平台的交易量排行榜選擇目標代幣,惡意開發者了解並順勢利用了這一點,透過多地址模擬交易和持倉,推高貔貅盤的排名以吸引用戶交易。如果用戶未多加辨認,就很有可能落入貔貅盤騙局,資金受損。因此,慢霧安全團隊建議使用者:

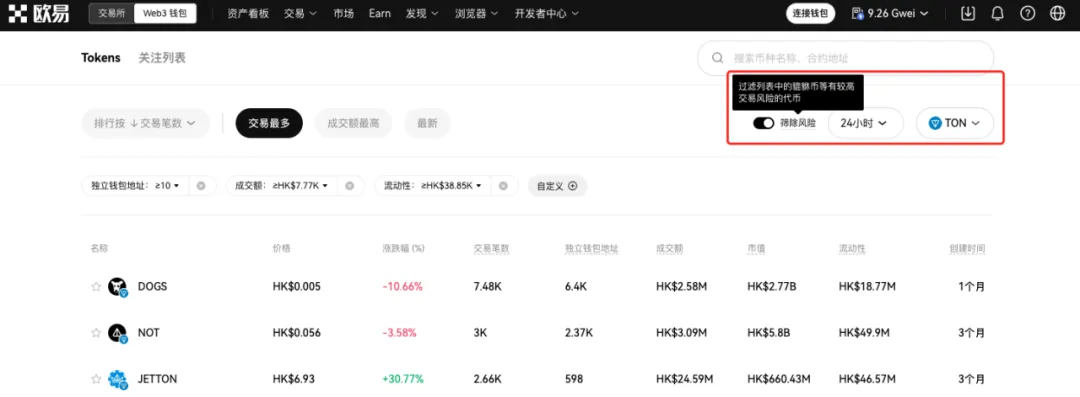

1. 開啟⾏情榜單風險過濾

對於榜單推薦,用戶可以開啟篩選風險功能,過濾榜單中的貔貅幣等有較⾼交易⻛險的代幣。

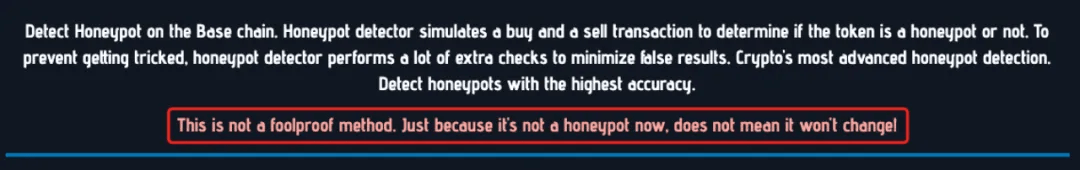

需要注意,這種篩選是必要的,但並不足以完全排除貔貅盤,畢竟檢測的範圍不能保證覆蓋所有風險點,且正如風險檢測工具Honeypot 的提示所說“現在它不是蜜罐,並不意味著它以後不會變”,因此,在這一步,用戶仍不可掉以輕心。

2. 使用有風險提醒的平台

有些平台發現用戶待交易的代幣為貔貅盤等⾼風險代幣,便會發出警告,同時禁⽌⽤⼾交易,這一功能構成了保護用戶資金的最後一道防線,因此,建議用戶選擇使用有風險提醒的平台進行交易,降低落入貔貅盤的機率。

3. 參考風險說明

許多交易平台和風險監測工具會為使用者列明偵測項目與命中情況,參考這些資訊有助於使用者提高識別貔貅盤的準確率。用戶應專注於以下風險特徵:

- 是否已放棄合約權限:有些代幣合約會偽造為“已棄權”,實際上依然能更新代碼,使之可以變為貔貅盤。

- 是否有暫停交易功能:該功能可能導致代幣的買賣交易全部暫停。

- 是否保留修改交易稅的權限:若交易稅過高,代幣將無法正常交易。

- 是否有黑/白名單機制:惡意開發者可以將用戶地址添加到黑名單中,使得用戶無法出售代幣,或將自己的地址加入白名單,從而在其他用戶無法操作的情況下拋售代幣並獲利。

4. 保持懷疑,多方驗證

前述方法都基於保持懷疑的心態和多工具驗證的原則,由於各風險檢測工具的檢測方法、重點、覆蓋的鏈的範圍不一,惡意開發者的潛伏時間不定等因素,建議用戶在交易前參考多家工具的檢測結果,以下是一些常用的風險檢測工具:

- Honeypot: https://honeypot.is/

- Token Sniffer: https://tokensniffer.com/

- OKX: https://www.okx.com/zh-hans/web3/dex-market

- GoPlus: https://gopluslabs.io/token-security

- De.Fi: https://de.fi/scanner

聲明:本內容為作者獨立觀點,不代表0x财经 立場,且不構成投資建議,請謹慎對待,如需通報或加入交流群,請聯絡微信:VOICE-V。

來源:慢霧科技