這是來自Yearn Finance 生態的另一個失敗實驗。

Cream Finance 又(又)一次遭到了黑客入侵,損失大約有1.3 億美元。

Yearn Finance 的野心太大,而它的運營商……太粗心了。

如果你不關心這些協議的用戶,為什麼要去合併那麼多的協議?

我們曾經猜測,Yearn 在2020 年完成一系列積極的收購之後,我們會看到這些平台的安全性會得到提升。

然而,這顯然不是其收購的目標。

CoinGecko Yearn 生態系統頁面顯示了這次黑客攻擊對價格的影響。

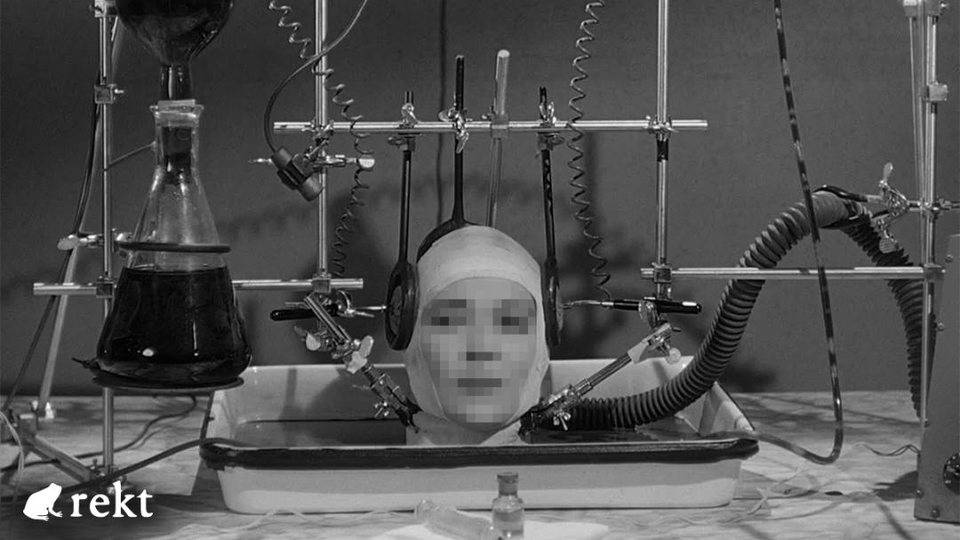

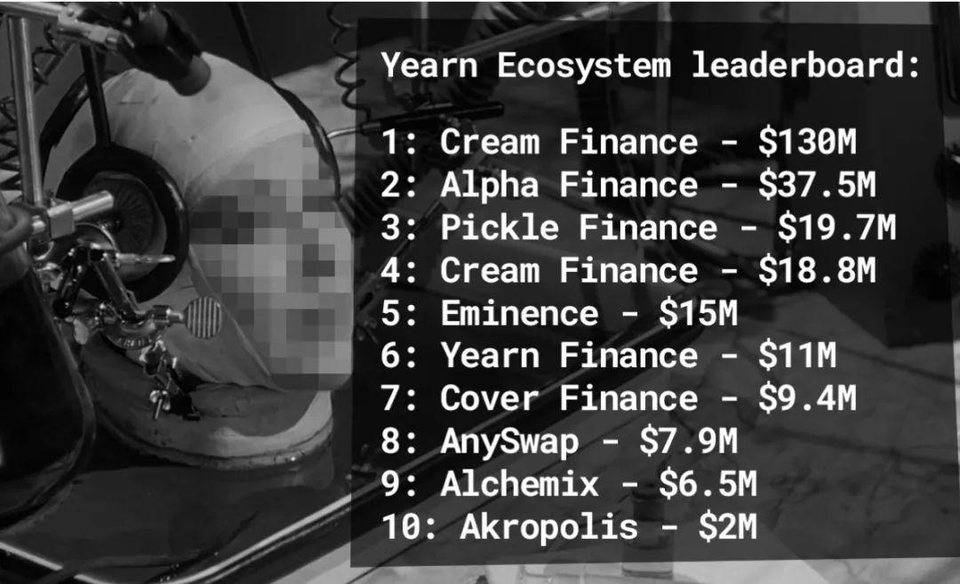

Cream Finance 的這次黑客事件在我們的rekt 排行榜中位列第三,這也是該協議第二次進入這個榜單,而入榜的Yearn 生態項目也因此占到了10 個席位。

在Yearn 開發者繼續對其他平台進行快速分叉,並激勵用戶使用對他們有利的鏈的同時,將其用戶的資金置於危險之中。

這並不是說Yearn 試圖欺騙他們的用戶,所有DeFi 參與者都知道存在風險,但我們不能忽視這些記錄。

生意就是生意,無論是鏈上還是鏈下。

這些協議中的一些是在黑客攻擊後被收購的,但誰擁有最大動機讓那些Yearn 競爭對手失敗呢?

能夠鏈接和利用如此廣泛的協議,對Yearn 來說具有明顯的優勢,但能力越大,責任也就越大……

誰該為損失的1.3 億美元負責?

攻擊者的錢包:

地址A:0x961d2b694d9097f35cfffa363ef98823928a330d

地址B:0x24354d31bc9d90f62fe5f2454709c32049cf866b

黑客通過在兩個地址之間反複利用「閃電貸」借出和借入資金以利用一個定價漏洞。

接下來,在積累yUSDVault 抵押的crYUSD 之後,基礎yUSDVault 代幣的價格被黑客操縱,以有效地提升攻擊者擁有的抵押品價值(翻倍)。

最後,黑客利用被高估的抵押品,盡可能多地耗盡CREAM 的借貸金庫。

現在,我們可以看到,這次攻擊事件涉及到的資金包括2760 ETH,76 BTC (renBTC、WBTC 以及HBTC),以及價值數千萬美元的穩定幣等。

下面是具體的步驟分析:

使用地址A,攻擊者從MakerDAO 閃電貸獲得了價值5 億美元的DAI 穩定幣,將其存入Curve 的yPool,然後用於鑄造yUSD,然後將yUSD 存入Yearn 的yUSD 策略。

通過使用來自Yearn 的yUSDVault 代幣作為CREAM 的抵押品,攻擊者可以鑄造出約5 億美元的crYUSD。

通過地址B,黑客隨後從AAVE 閃電貸獲取了價值20 億美元的ETH,以用作CREAM 的抵押品。這允許其再藉入約5 億美元的yUSD,再次存入以鑄造crYUSD。

然後這兩個賬戶執行一個存入和借入循環,地址B 每次向地址A 轉移約5 億美元的yUSDVault 代幣,直到賬戶A 擁有約15 億美元的crYUSD 和約5 億美元的yUSDVault。

攻擊者隨後利用了CREAM 內部PriceOracleProxy 中關於yUSDVault 代幣的一個漏洞,yUSDVault 的價格取決於它的pricePerShare,其由金庫的yUSD 餘額/ totalSupply yUSDVault 來定義。

通過為基礎yUSD 贖回約5 億美元的yUSDVault,攻擊者能夠將金庫的總供應量減少到僅800 萬美元。將這種消耗與yUSD 約800 萬美元的存款結合到vault 金庫中,CREAM 使得yUSDVault 的價值增加了大約兩倍。

由於價格操縱,CREAM 現在認為地址A 有價值30 億美元的抵押品,其中20 億美元以ETH 的形式被攻擊者提走(並用於償還地址B 的閃電貸),而從yUSDVault 贖回的約5 億美元yUSD,用於償還地址A 的DAI 貸款。

那麼剩下價值10 億美元的抵押品,就足以耗盡CREAM 可藉貸的1.3 億美元資產。

攻擊完成後,黑客將資金提取回這個錢包,而該錢包在攻擊發生前已被黑客通過Tornado Cash 隱藏了資金來源。

此後,黑客使用了renBridge 將BTC 資金發送到了比特幣網絡,並向Uniswap 的ETH-CRETH2 池子添加了超過4000 萬美元的CRETH2 流動性,這大概是為了盡可能多地卸載可回收的CRETH2。

Cream.Finance 的部署者是試圖與黑客溝通的眾多帳戶之一。

他們的信息:

“你贏了,我們被rekt 了,請退還資金,我們將提供10% 的資金作為賞金。”

當有經驗的攻擊者採取這樣的行動時,動機不僅僅是經濟上的。

這是對行業和市場的操縱,我們必須考慮誰會受益。

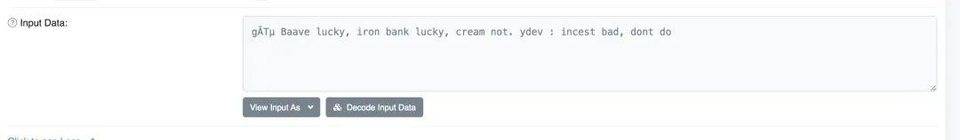

在這次漏洞攻擊交易的輸入數據中,一條神秘的信息還提到了其他的協議:

在Mudit Gupta 給出的關於這次攻擊的觀察和理論中,他解釋了自己為什麼會認為“黑客是有經驗的DeFi 開發人員“,以及它如何不是普通的黑帽攻擊。

這次黑客攻擊不僅揭示了項目代碼中的漏洞,還揭示了對於普通DeFi 用戶來說,可能並不明顯的更深層次的競爭。

一場曾隱蔽的戰爭現在正在公開進行。

1.3 億美元的黑客攻擊成為了新聞頭條,但對很多人來說,這次攻擊不會因為損失而被記住,而是因為它如何被對方團隊用作戰役的工具。

特別聲明

免責聲明:本文不代表0x财经立場,且不構成投資建議,請謹慎對待,如需報導或加入交流群,請聯繫微信:VOICE-V。

來源:Defi之道原創