2022年4月30日,成都鏈安鏈必應-區塊鏈安全態勢感知平台輿情監測顯示,Fei Protocol官方的Rari Fuse Pool遭受黑客攻擊,黑客獲利約28380 ETH,約8034萬美元,成都鏈安技術團隊第一時間對事件進行了分析,結果如下。

#1 事件相關信息

由於漏洞出現在項目基本協議中,攻擊者不止攻擊了一個合約,以下僅分析一例

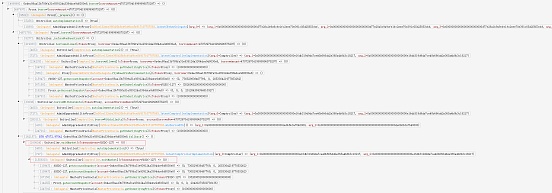

攻擊交易

0xab486012f21be741c9e674ffda227e30518e8a1e37a5f1d58d0b0d41f6e76530

攻擊者地址

0x6162759edad730152f0df8115c698a42e666157f

攻擊合約

0x32075bad9050d4767018084f0cb87b3182d36c45

被攻擊合約

0x26267e41CeCa7C8E0f143554Af707336f27Fa051

#2 攻擊流程

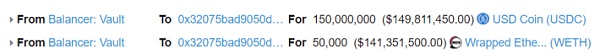

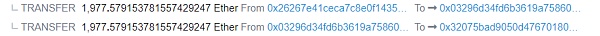

1. 攻擊者先從Balancer: Vault中進行閃電貸。

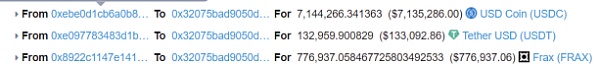

2. 將閃電貸的資金用於Rari Capital中進行抵押借貸,由於Rari Capital的cEther實現合約存在重入。

攻擊者通過攻擊合約中構造的攻擊函數回調,提取出受協議影響的池子中所有的代幣。

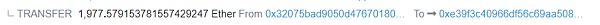

3. 歸還閃電貸,將攻擊所得發送到0xe39f合約中

3 漏洞分析

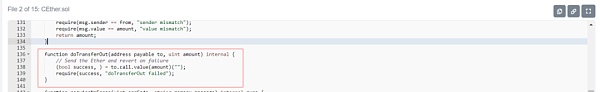

本次攻擊主要利用了Rari Capital的cEther實現合約中的重入漏洞

4 資金追踪

截止發文時,被盜資金超過28380 ETH(約8034萬美元),用成都鏈安“鏈必追”追踪發現攻擊者正在通過Tornado Cash進行轉移,大部分仍在攻擊者地址。

5 總結

針對本次事件,成都鏈安安全團隊建議:

進行以太坊轉賬時,謹慎使用call.value。使用時要確保重入不會發生。項目上線前,建議選擇專業的安全審計公司進行全面的安全審計,規避安全風險。