北京時間2022年10月11日21:11:11,CertiK Skynet天網檢測到項目Temple DAO遭到黑客攻擊,損失約230萬美元。攻擊發生的主要原因是migrateStake函數沒有檢查輸入的oldStaking參數。

攻擊步驟

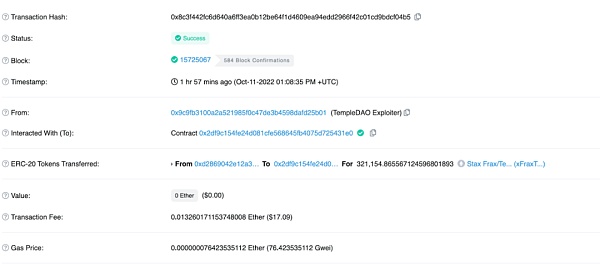

① 攻擊者(0x2df9…)調用migrateStake()函數,傳入的oldStaking參數為0x9bdb…,這導致被攻擊的合約將裡面的LP代幣轉移到了攻擊者的合約中。

② 攻擊者提取了Stax Frax/Temple LP代幣,並將FRAX和TEMPLE代幣USDC最終兌換為WETH。

漏洞分析

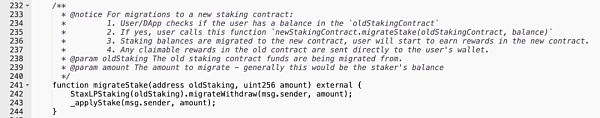

導致Temple DAO漏洞的原因是StaxLPStaking合約中的migrateStake函數沒有檢查輸入的oldStaking參數。

因此,攻擊者可以偽造oldStaking合約,任意增加餘額。

資金去向

以太坊上的321,154.87 Stax Frax/Temple LP代幣後來被交易為1,830.12 WETH(約230萬美元)。

寫在最後

自6月初該合約被部署以來,導致此次事件發生的漏洞已經存在了數月。這是一種智能合約邏輯錯誤,也應該在審計中被發現。

攻擊發生後,CertiK的推特預警賬號以及官方預警系統已於第一時間發布了消息。同時,CertiK也會在未來持續於官方公眾號發布與項目預警(攻擊、欺詐、跑路等)相關的信息。