作者:Helena L. ,Lin S.,Eocene Research

簡介

NFT 一直是 web 3 中備受矚目的賽道,但其發展中一直存在很多令人詬病的問題,其中之一就是市場操縱。市場操縱是指利用不正當的手段或信息,影響市場價格或交易量,從而獲得不正當的利益的行為。在 NFT 交易中,市場操縱主要表現為以下兩種形式:

-

持倉操縱:持倉指項目方(包括公開持倉和隱藏持倉,其中被用於市場操縱的是隱藏持倉)或做市商通過大量持有某種 NFT,造成其稀缺性和價值感,從而吸引更多的買家進入市場,推高其價格,然後在高位出售,獲得巨額利潤。這種行為會導致 NFT 價格泡沫的形成和破滅,損害其他投資者的利益。

-

交易量或價格操縱:指某些個人或組織通過操縱大批地址頻繁地在不同的賬戶之間交易 NFT,製造出虛假的交易量或藉此拉升價格,從而誤導其他投資者的判斷,誘使他們跟風買賣,從而獲得不正當的利潤。這種行為會破壞 NFT 市場的真實性和公平性,降低其信任度和吸引力。

典型的 NFT 市場操控行為主要包括三個階段:

-

第一階段,吸籌:主要操作是低價持續吸收籌碼。

-

第二階段,刷量或拉盤。這個階段主要指標是交易量,通過操控多個地址進行虛假交易提高交易量,並拉升價格。

-

第三階段,出貨階段。進一步拉高價格,同時出貨回收資金。

方法論

為了找出 NFT 項目背後持倉或操盤的痕跡,我們採用了鏈上數據分析的方法,利用區塊鏈技術提供的可追溯、不可篡改、公開透明的特性,對 NFT 市場中的各種交易數據進行收集、清洗、處理和挖掘。我們主要關注以下兩個方面的數據:

-

資金關係:我們通過追踪 NFT 交易中涉及的地址之間的轉賬記錄,構建資金流向圖,分析資金來源和去向,識別出可能存在操控意圖的地址或地址組。

-

相似行為信息:我們通過 NFT 交易中涉及的地址的行為信息構建特徵,使用聚類算法尋找相似度高的地址簇,分析他們是否存在市場操控的行為。

通過以上兩個方面的數據分析,我們可以初步篩選出一些可疑的地址或地址簇,並進一步對他們的交易行為進行深入分析,揭示他們操控市場的手段、動機和效果。

具體案例(以 AKCB 為例)

AKCB (A KID CALLED BEAST) 是一個以太坊上的 NFT 項目,它由一萬個獨一無二的 3 D 和 AR 準備好的數字野獸組成。每個野獸都屬於 20 個野獸部落中的一個,每個部落都有 500 個成員,代表了不同的性格和價值觀。擁有 AKCB 的用戶可以進入相應的部落社區,與其他擁有相同野獸部落的用戶互動和合作。 AKCB 於 2023 年 1 月 15 日開始 mint,最初的 mint 價格為 0.0777 ETH,截止至 2023 年 6 月 20 日地板價在 0.4 ETH 附近。 AKCB 在上線後上受到了不少關注和追捧,但我們也發現其中存在一些可疑的行為,比如拉盤、製造稀缺感等。我們將通過持倉和價格操控兩個部分來展示。

一. 持倉

1.公開持倉

項目方通過合約地址0x263f8b4a146E85d8fd2BB42bE7fac5aaB0Ba3b7F Mint 了 1000 個 token(約 10% )。項目方普遍會自留一些 token,用於未來社區發展,或用作市值管理。這部分公開持倉一般不屬於惡意操縱行為。

2. 隱藏持倉

由於每個用戶只能 mint 一個 token,因此存在大批由同一實體控制的地址去 mint,通過檢測所有 minter 之間的同一地址入金、資金歸集、資金轉賬行為找到了幾批這樣的地址。

地址簇 1:

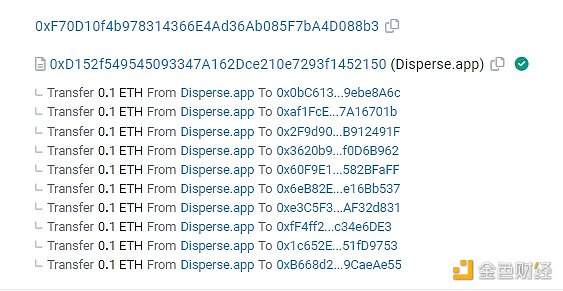

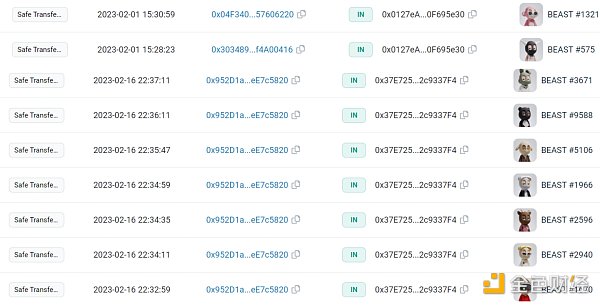

共 70 個地址,這些分別通過Disperse.app 由兩個 transaction 入金,具有完全相似的行為信息,完成交易後有共同的資金歸集地址,mint 後部分地址集中在 1 月 27、 2 月 8 賣出。入金 tx_hash:

0x0d673d7b25115bfef7eef59496f902b08b84a9b123951b01ed4107e9a4d1831f、

0x713c9bcd9f0c28c7d2fe5a833953d24b01e4d3d8472fd9832c1b602f73eb0f99

總共 mint 了 70 個 tokens,其中 43 個已經出貨,目前仍分散持有 27 個。

圖 1 :這些地址均通過Disperse.app 在兩筆交易中的一筆中入金

圖 2 :這些地址均通過Disperse.app 在兩筆交易中的一筆中入金

地址簇 2 :

-

0x302fa7adfdd959aedfd29f00b9b5489d7072cd13

-

0x37e725fe7eb92cc865d87b671d52ab962c9337f4

-

0x3c4ea03a66ac5a896a7d3076e3519234248f5983

-

0x62198ce64f6938d4b8f38fde5dcc77eb884b69da

-

0x952d1a292a16f3a87cc941b0d94c178dee7c5820

-

0xe49083eedb16f5752a90d264315ef8a1041eac86

-

0xf8939f0b7d6fdc63d9d7139e7bf7240fae8e3529

-

0xf35073b570c57c9e4c09eb373d8b7a1b2e96dae6

-

0x04f340231b82e1e7115087e81aaa04cb57606220

-

0x30348990bc891f5fc7d52b9c2a91907ff4a00416.

-

0x0127ead2363227136cfee02ee860faae0f695e30

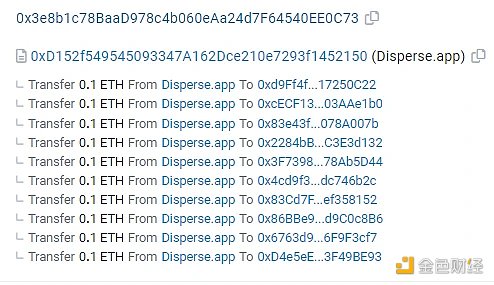

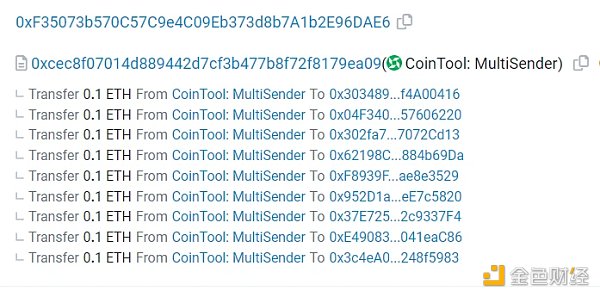

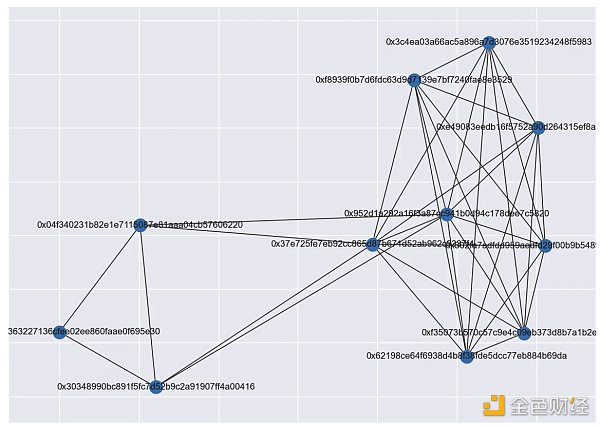

關係:地址 1-9 通過CoinTool: MultiSender 在同一個 transaction 中入金,入金 tx_hash:

0x0086718d1b4242060b3ab5c7c4716bd26c75a4ded0cb8341d5ba801d7e2ec87a,

地址 9、 10 是地址 11 的入金地址,此外,這批地址沒有任何歷史交易,行為完全相似。

圖 3 :地址都是通過 CoinTool:MultiSender 在同一筆交易中入金

這批地址共 mint 了 11 個 tokens,後分別將 tokens 歸集到地址 2、地址 11 ,並在 2 月中旬以及 3 月 10 日全部出貨(價格都在 1.2 ETH 以上)。

圖 4: 代幣被轉移到地址2 或地址 11

圖 5:簇 2 中地址之間的資金相關性

地址簇 3 :

-

0x8cA45E505d10764AcD1A918146cfd0A0FF68E0C8

-

0x5a42a4e689b727354ef9933e610f4fbe0f599e8d

-

0x8bae46274a92d5d5852C476d2c4A80968018Bab4

-

0x2eeEc62CE45367a47d77B81851aebC756B107567

-

0x685225594fb2499eae3598ee698441d4da9a2be7

-

0x71a3ae50fcbc3d89d1a6910478c70e9e67ee1552

-

0x77b8726b0b062ab5c9596eafbee441ab2181390e

-

0x6cC330603cDfa702a8D10E25931263DbA9a35458

-

0x4ee5d01a5c96be6743718fc237a7a81960615fe9

-

0xdcbe09d16e3c83acda5b1718b1b2c1cb4b6794cf

-

0xB4f6C471fb6682d178fC485E2751B58477BAe584

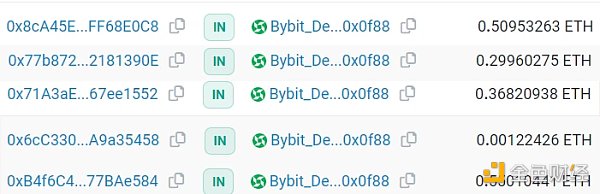

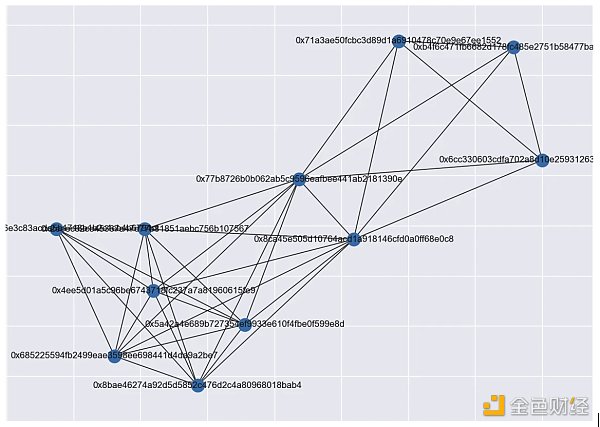

共 11 個地址,這批地址入金地址相同,最終資金歸集地址相同,沒有歷史交易,行為相似,具體資金來源為:

-

地址 1-5 資金來源:0xFccf1C6A8C6978d76dF001699E02A2Ee88B8DEdA;

-

地址 6-7 資金來源:0x82B38c1636E98f0F7010cB00fcE9a24b649878Ab;

-

地址 8-11 資金:地址 1 直接或間接打入

以上地址最終資金都歸集到同一個 Bybit 存款錢包:

圖 6:這些地址最終都將資金發送到相同的 Bybit 存款地址

圖 7:簇 3 中地址之間的資金相關性

這批地址在 1 月 26 日開放第二次 mint 後共 mint 了 11 個 tokens 隨後立即拋售,價格在 0.5 ETH 附近。

結論

我們通過算法發現的每個地址簇背後肯定是由同一實體操縱,這些地址的共同特徵是:

-

都是沒有歷史交易的新地址

-

由同一實體大規模操縱

-

mint 後在高位價格出貨

這種行為很可能是項目方或做市商通過這種方式來增加熱度並且回收資金。

二. 價格操縱

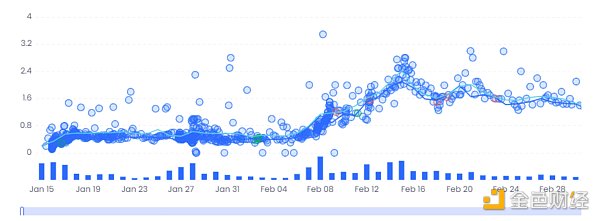

在我們對 AKCB 的交易數據進行分析的過程中,我們發現該系列的交易量以及地板價變化存在以下可疑現象,認為項目方或做市商可能在 2 月 6 日到 2 月 15 日之間進行拉盤:

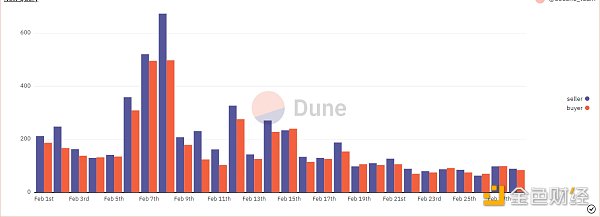

疑點 1 : 2 月 6 日起 buyers 數量、sellers 數量、交易量、地板價急劇上升(對比同期其他藍籌 NFT 沒有類似上升趨勢)

圖 8: 2 月 6 日起,買家和賣家數量急劇增加

圖 9: 2 月 6 日起交易量和地板價大幅上升

在這之後,該系列的交易量和地板價都一直維持在一個相對低的水平。

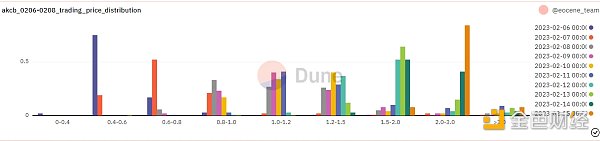

疑點 2 : 2 月 6 日起交易價格分佈呈現均勻上升趨勢&當日交易價格集中分佈在次日地板價之下

圖 10:交易價格分佈呈均勻上升趨勢

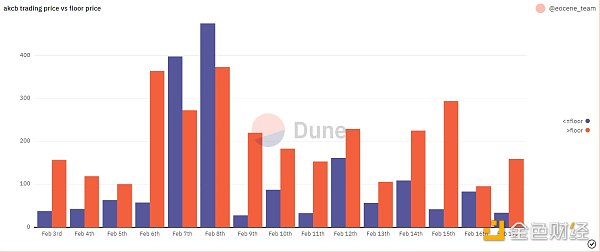

由於拉升地板價最簡單方式就是將該目標地板價之下的 tokens 全部掃掉,因此必然會使得交易價格分佈呈現均勻上升的趨勢,並且當日交易價格集中分佈在次日的地板價之下。在交易量驟增的 2 月 7 日、 2 月 8 日,大部分交易的價格低於次日地板價,這與其他時間段的情況截然不同,這樣的差異表明了有系統地操縱地板價的可能性。

圖 11: 2 月 7 日和 2 月 8 日,大多數交易的價格低於第二天的地板價

疑點 3 :做市商地址大量掃貨

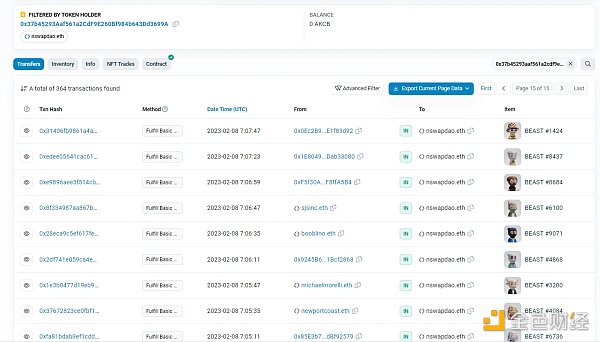

圖 12 NSwap 掃了大量的 AKCB

NSwap 大量購買後地板價大幅上漲,除了 NSwap 進場讓社區對 AKCB 信心上升之外,從數據上來看我們認為後續的價格上漲也有人為操盤因素。

結論

通過這些異常的交易數據,我們認為 AKCB 在 2 月中旬的地板價大幅提升(最高達到 1.92 ETH)背後可能存在做市商刷量拉盤的行為。

總結

NFT 市場是一個充滿創新和活力的領域,但也存在著一些不規範和不公平的現象,比如操控市場價格、刷交易量、洗錢等。這些行為不僅損害了 NFT 市場的健康發展,也影響了普通用戶和投資者的利益。因此,從數據的角度去分析這些操控行為,可以讓玩家對於系列的盤面有更深刻的了解,在投資時能作出有數據支撐的決定。另一方面,通過揭露這些市場操縱行為,我們可以提高 NFT 市場的透明度和公信力。