作者:Derek Walkush,Variant Fund投資合夥人;譯:0xjs@金色財經

從長遠來看,大多數鏈上交易未來可能都是隱私的。

加密貨幣的透明性束縛了許多應用程式開發人員。開發人員可以使用敏感用戶資料建立的應用程式的設計空間要廣闊得多,從遊戲到私人訂單簿再到 MEV 基礎設施。

從2015 年到 2022 年,資料外洩事件增加了一倍多,科技消費者現在對 Web3 和傳統技術中個人資料的保護和脆弱性更加擔憂。雖然對隱私的關注可能會起起落落,但一個更大的趨勢正在變得清晰:隨著海量數據收集和基於數據的貨幣化的增長,在線足跡越來越容易追溯到大型科技巨頭和針對這些蜜罐的外部對手。

在成熟的應用程式類別中,一些現有應用程式正面臨新的隱私優先挑戰者;2019 年至 2021 年,Telegram 和 Signal 等加密訊息應用程式的崛起就是一個例子。在加密貨幣領域,Brave 在最近的熊市中取得了極其令人印象深刻的成長,2023 年 11 月的MAU達到歷史新高,攀升至約6,600 萬。從長遠來看,這大約佔Firefox 2022 年用戶量的 15% 。因此,許多加密項目現在競相提供引人注目的產品化工具和解決方案,使建立隱私應用程式盡可能簡單。

在加密貨幣中利用隱私技術的例子似乎無窮無盡。在消費者方面,我們看到了撲克(poker)和戰爭迷霧(fog of war)等完全鏈上隱私遊戲的令人興奮的實驗。在 DeFi 領域,有些人正在建立“暗訂單簿”,這是公開市場參與者無法查看的交易環境。 (就背景而言,2019 年 4 月,暗池成交量估計佔傳統股票成交量的 40%。)暗池流動性還可以透過降低 MEV 來推動更有效的市場結果。由於區塊鏈的完全公開性質,許多成熟的貿易公司被禁止執行複雜的策略,因此更大的隱私甚至可以為更專業的金融參與者進入加密生態系統打開大門。

加密貨幣缺乏用戶隱私仍然是擴大採用的瓶頸。為了適應新的隱私期望,加密應用程式建構者必須從一開始就優先考慮隱私。

那麼,加密應用程式建構者應該如何在隱私解決方案全景中選擇?

保護用戶隱私的方法

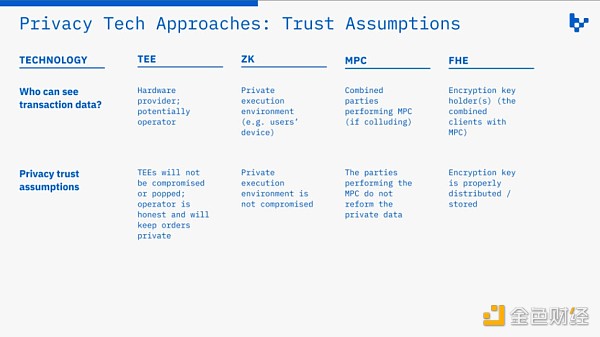

目前建構隱私應用程式的主要通用方法是可信任執行環境(TEE)、零知識(ZK)、多方計算(MPC)和全同態加密(FHE)。

以下是每種方法以及代表性項目的簡要概述。

整個領域還處於非常早期的階段,因此以下比較只是對未來幾年每種技術所需發展的預測。這些方法也不等同或可以互換;概括起來,它們可以大致分為專用硬體(TEE)和密碼學(ZK、MPC、FHE)。此外,其中許多實際上是重疊的。例如,FHE 必須與 ZK 和/或 MPC 結合使用。話雖如此,透過研究每種方法的發展軌跡,我們可以得出關於更廣泛的隱私類別如何發展的可行見解。

TEE

* 描述:可信任、安全的鏈下運算環境

* 專案:ARM TrustZone、AWS Nitro、Intel SGX、Secret Network

ZK

* 說明:應用零知識密碼學來驗證隱私資料和計算

* 項目:Aleo、Aztec、Mina、Nocturne、Privacy Pools

MPC

* 描述:對隱私資料的單獨片段進行聯合計算

* 項目:Nillion

FHE

* 描述:加密資料的計算

* 項目:Fhenix、Inco、Sunscreen、Zama

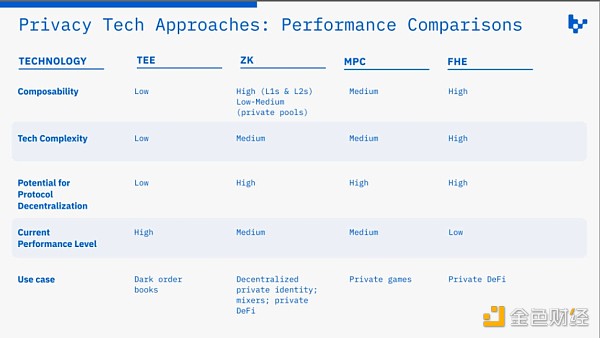

選擇基礎設施的兩個關鍵因素是隱私信任假設和效能;這些都是非常微妙的術語,而下面的兩個矩陣解開了這兩個概念。它們顯示了資料保持隱私性的假設(它們對於考慮建立隱私應用程式的開發人員極為重要)以及實現特定效能水準所涉及的權衡。

隨著時間的推移,我們可以預期市場力量將為其中許多技術帶來更有效率的技術成果。硬體加速和其他催化劑可能會顯著提高新技術的性能,儘管時間範圍仍相當不清楚。從長遠來看,這些方法中的每一種都可以控制自己的市場角落。

下圖比較了每個關鍵維度,包括: 可組合性,意味著其他應用程式與隱私狀態互動的能力;技術複雜性;創建去中心化協議的潛力;當前性能水平,意味著潛在的吞吐量;以及基於前面提到的維度的最佳用例。該圖表可以被視為每種方法對其性能水平所做的權衡。

如上所示,每種方法都有不同的權衡。其中一種本質上並不比其他更好,但每種都根據其優化內容最適合特定類別的應用程式。例如,建構更中心化的暗訂單簿的公司可以使用 TEE,而建立隱私借貸協議的項目可以選擇 FHE 或 ZK。

請注意,其中許多技術可以組合起來,它們的交叉點通常是一些最有趣的方法。例如,ZKP可用於移除基於TEE的暗訂單簿的operator功能,而MPC通常用於在FHE中分發加密金鑰。這些分類的目的是提煉每種孤立方法的最高級別的技術考慮因素。最後,該類別對潛在非法活動具有明顯的監管影響;對於基礎設施建設者來說,注意合規性至關重要。

每種方法的優缺點

TEE

可信任執行環境(TEE)涉及可信任、安全環境中的鏈下計算。 TEE 已被許多加密機構用於各種任務,而隱私應用程式只是其中一個小用例。它們可以是基於軟體或硬體的,但是最普遍的是可信任的硬體。由於該基礎設施處於鏈下且處於孤立的環境中,因此交易對公共市場參與者來說仍然是隱藏的。

實際上,這可能看起來像交易者在不知道完整訂單簿的情況下發布訂單,並且如果池子中該交易的另一方有流動性則進行匹配,而沒有任何一方透露他們的出價或要價。

到目前為止,TEE 的一個值得注意的應用是暗訂單簿,TradFi 中已經存在類似的基礎設施:“暗池”,這是公開市場之外的私人交易所,由一些世界上最大的金融機構(高盛的Sigma X和摩根士丹利的MS Pool就是兩個例子。暗池用來限制大額交易對市場的影響。

雖然 TEE 性能很高,但它是本文中提到的唯一有效的中心化方法,但它有各種缺點。一種批評是,與大多數傳統硬體相比,它們僅是微小的改進,並且具有類似的風險。側通道攻擊是一個值得注意的問題,過去曾發生過;開發人員還需要非常依賴製造商。話雖這麼說,它們非常實用、易於構建且性能卓越。

優點:

* 基礎設施功能強大、經過測試且已建成

* 與目前替代品相比性能優異

缺點:

* 通常需要為暗池等應用程式引導足夠的流動性

* 依賴 AWS、Intel 等中心化供應商,這些供應商可能遭到攻擊/破壞,雖然較為少見,並引入了審查/去平台化風險

ZK

零知識(ZK)可以用來在不洩露任何資訊的情況下證明計算的正確性。 ZK 是一項影響極度深遠的技術,隱私只是一個很小的用例。迄今為止,ZK 已主要應用於擴展——將密集計算移至鏈外,然後使用 ZKP 來驗證計算的正確性。隱私領域有多種 ZK 應用程序,但三大類(雖然不完全涵蓋)是通用 ZK、ZK L1/L2 和隱私池。

首先,利用 ZK 進行隱私應用的開發人員可以從頭開始並自行建立證明電路,或使用 zkVM。 zkVM 為任意程式碼提供執行環境,並產生 ZKP 證據,驗證程式碼是否誠實執行,而不會洩露任何有關實際計算的資料。重要的是,通用 zkVM 必須與去中心化私有運算(DPC)方案如Zexe結合。

其次,ZK L1 和 L2 允許使用者在一個生態系統中與隱私狀態進行交易,或將隱私的鏈上操作轉移到這些網路或層。他們有效地建構了隱私優先的 zkVM。例如Aleo、Aztec、Mina等。

最後,隱私池掩蓋了公鏈上的交易。他們使用 ZK 來驗證用戶的存款地址,並隱藏資金流向新的提款地址。隱私池不僅供用戶使用,還可以與某些應用程式整合。

重要的是,ZK本質上是驗證隱私狀態,所以仍然必須有一個隱私的執行環境來產生證明;在許多情況下,這是客戶端並直接在用戶的設備上(其中存儲原始形式的實際隱私數據)。 ZK 在隱私方面的一個早期例子是去中心化身份,用戶可以證明其身份的敏感方面,而無需在鏈上公開透露實際數據。

優點:

* 具有很強的通用性,適用於許多隱私用例

* 通常非常可組合,這意味著應用程式可以進入被動隱私狀態

缺點:

* 計算強度大,技術仍處於早期階段(儘管比 FHE 更進一步)

* 通常需要了解不同的程式語言或 ZK 電路

MPC

安全多方計算(MPC)使多方能夠聯合對隱私資料進行計算,其中每一方僅持有隱私資料的一部分。只有一個分片,一方無法存取隱私數據,不同的各方也無法存取其餘數據。 MPC 在加密領域有許多用例——金鑰管理是一個值得注意的例子——但隱私應用程式開始使用MPC。

實際上有兩種方法可以建構此類 MPC:1)使用者是共同計算的參與者,或 2)使用者將交易委託給另一方。從信任假設的角度來看,第一個是理想的,但在邏輯上更難以執行;大多數專案採用第二種方法。還應該提到的是,MPC 的一個明顯風險是各方之間的勾結,這可能會拼湊他們的分片來查看隱私資料。

MPC 最適合用於涉及多方的隱私計算(尤其是輸出公開的情況),但不能太多。 FHE 等其他技術方法通常依賴 MPC,因此如果參與者數量很大且分佈適當,並且計算是一次性的且不是非常複雜,那麼 MPC 可能就足夠了。去中心化撲克遊戲是 MPC 良好用例的一個例子。

優點:

* 可應用於許多涉及一次性計算的隱私用例

缺點:

* 不能很好地適應許多參與者的情況

* 不能用於高吞吐量應用程序,因為執行速度相當慢

FHE

全同態加密 (FHE) 允許在加密的隱私狀態上進行計算。換句話說,用戶可以在鏈上進行交易,而無需透露任何有關交易的資訊。實際上,這可能涉及在 DEX 上交換代幣或存入借貸池,但不會有關於交換哪些代幣或存入多少代幣的公開鏈上資料。

僅 FHE 不足以保護隱私。大多數方法都使用與 MPC 的某種組合來對加密金鑰進行分片,因此沒有一個中心化方能夠解密所有隱私狀態。 ZK 也經常用於驗證交易——包括輸出和輸入的有效性,因為所有資料都是加密的——因此合約可以在不洩露資訊的情況下與隱私狀態互動。

這項技術還處於非常早期的階段,僅僅幾年前,像TFHE這樣的方案才發布,可以實現所有四種主要數學運算以獲得精確的輸出,而不是近似的輸出。此外,任何合理的性能等級都需要硬體加速。 FHE 在連續輪次計算中的擴展性也不是特別好;隨機雜訊被加入加密資料中,隨著計算的增加,資料會非線性成長。雖然 FHE 處於比其他提到的方法更早的開發階段,但它對於需要少量參與者的高可組合性的計算來說是最佳的;例子包括隱私借貸市場和高級消費者應用程式。

優點:

* 完全在鏈上共享隱私狀態的唯一方法

* 可應用於大多數隱私用例

缺點:

* 目前狀態下效能很差

* 依賴 ZK 和 MPC 等其他技術,這些技術都有自己的缺點和信任假設

展望未來

隱私基礎設施和應用程式現在是加密貨幣的必需品,並且仍處於開發的初始階段。我們預計這些解決方案的前景將繼續迅速擴大。

這裡介紹的每個隱私解決方案都有不同的權衡,並且最適合不同的應用程式套件。隱私類別出現得如此之早且規模如此之大,以至於說單一方法將獲勝的說法有些簡化。

放眼長遠來看,許多與隱私相關的新技術將不可避免地出現。這一類別是加密貨幣領域最具活力和快速發展但不透明的類別之一。而這個階段顯然只是創新的第一個時代。