上週,我們發布了《 2023 區塊鏈安全與反洗錢年度報告》,接下來我們將把報告分成四篇文章來解讀,剖析報告中的關鍵內容,幫助讀者更全面深入地理解當前區塊鏈生態系中的關鍵安全挑戰與機會。

本篇主要聚焦區塊鏈生態安全態勢。

區塊鏈安全態勢

伴隨著全球經濟在宏觀和地緣政治局勢緊張的影響及殘留的2022 年各種暴雷事件影響的痕跡,區塊鏈行業也遭受著令人難以置信的動盪。近一年以來,多家對加密貨幣友好的銀行相繼倒閉,再加上由北韓駭客Lazarus Group 以及多個釣魚團夥Wallet Draines 引發的一系列安全攻擊事件,進一步凸顯了用戶安全意識不足以及監管政策不完善的問題。

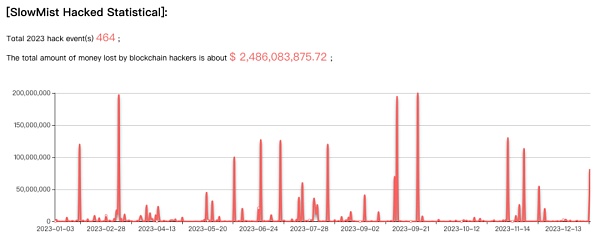

根據慢霧區塊鏈被黑事件檔案庫(SlowMist Hacked) 統計,2023 年安全事件共464 件,損失高達24.86 億美元。對比2022 年,安全事件共303 件,損失約37.77 億美元,2023 年的損失年減34.2%,安全事件數量較去年同期上升了約53.13%。儘管損失降低,但安全事件的數量卻呈現上升趨勢。

接下來,我們將分別從專案賽道、生態、事件原因三方面來解讀2023 年的區塊鏈安全態勢。

項目賽道

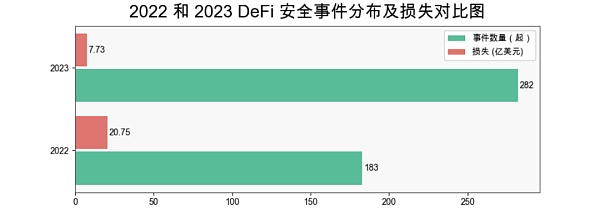

從專案賽道來看,DeFi 是發生安全事件最多,損失最大的領域。 DeFi 的發展,不僅帶來了新的創新和機會,也導致了更多的潛在風險和攻擊面,而且由於DeFi 專案存在一定的資金規模和用戶基礎,也容易成為駭客潛在的攻擊目標。

2023 年DeFi 安全事件共282 件,佔事件總數的60.77%,損失高達7.73 億美元,對比2022 年(共183 件,損失約20.75 億美元),2023 年DeFi 安全事件的損失雖然降低了62.73%,但事件數量卻上升了54.64%, 凸顯DeFi 領域在防範和處理安全問題上仍面臨嚴峻挑戰。

(2023 各賽道安全事件分佈及損失)

(2022 與2023 DeFi 安全事件分佈及損失比較圖)

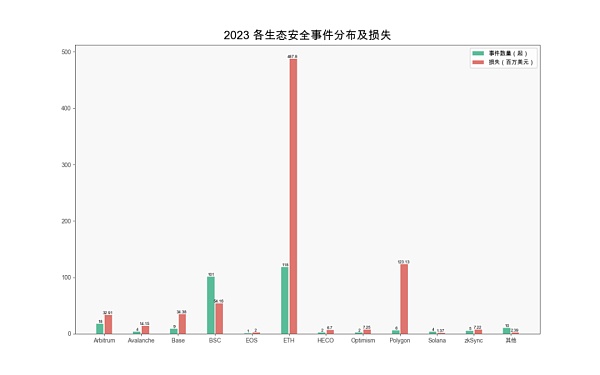

生態

從生態面來看,由於Ethereum 是眾多智慧合約和去中心化應用的首選平台,因此成為駭客攻擊的主要目標,損失最大,達4.87 億美元。其次是Polygon,作為在以太坊上擴展的Layer 2 解決方案,也面臨相當規模的安全威脅,該生態上的6 起安全事件造成的損失就達1.23 億美元,其中非託管借貸平台BonqDAO 和加密基礎設施平台AllianceBlock 因BonqDAO 的智慧合約漏洞而被駭客攻擊,導致損失約1.2 億美元。

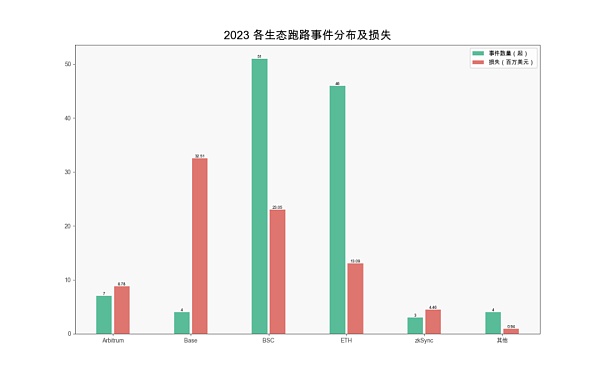

(2023 各生態安全事件分佈及損失)

事件原因

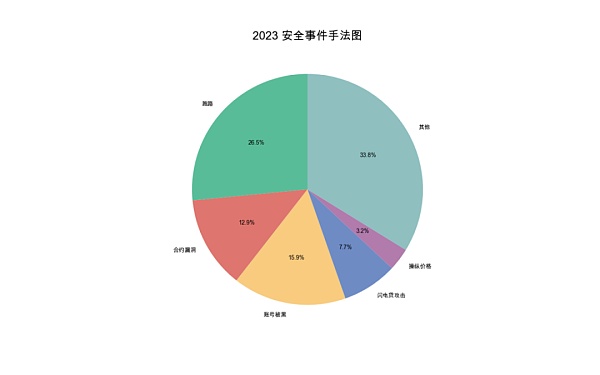

(2023 安全事件手法圖)

-

2023 年由於專案方跑路導致的安全事件共117 起,導致損失約8,300 萬美元。其中,Base 生態的損失最高,達3,250 萬美元。其次是BSC 生態,達2,305 萬美元。

(2023 各生態跑路事件分佈及損失)

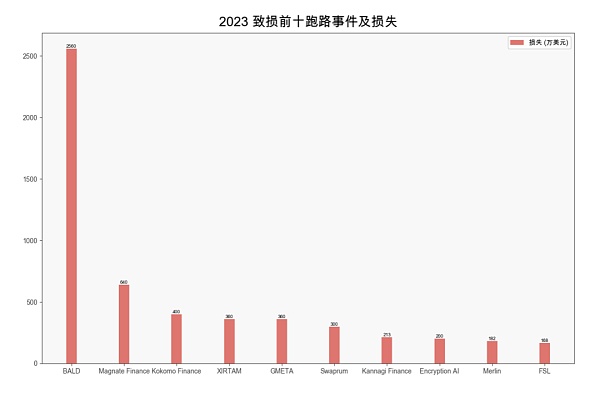

投資者在專案方跑路後通常難以追回損失,跑路是專案方主動作惡的一種方式,例如專案方啟動初始流動性,推高價格後撤回流動性;例如專案方在專案中留下了後門代碼等。

(2023 致損前十跑路事件及損失)

-

2023 年因合約漏洞而被攻擊的事件有57 起,導致損失約7,582 萬美元,然而合約漏洞利用往往伴隨著閃電貸攻擊、價格操縱等手法。 2023 年駭客發動的閃電貸攻擊就有34 起,造成約2.25 億美元的損失;價格操縱攻擊有14 起,造成的損失約1.4 億美元。

合約漏洞的發生通常與合約代碼的審查不足有關,應對合約進行持續的審計。並且,開發團隊應採用最佳的安全開發實踐,慢霧安全團隊在Github 上開放了智能合約安全審計技能樹(https://github.com/slowmist/SlowMist-Learning-Roadmap-for-Becoming-a -Smart-Contract-Auditor) ;Web3 專案安全實務需求(https://github.com/slowmist/Web3-Project-Security-Practice-Requirements) 與Solana 智慧合約安全最佳實務(https://github.com /slowmist/solana-smart-contract-security-best-practices),歡迎有興趣的朋友移步到Github 上閱讀。

-

2023 年,各類主體帳號被駭的安全事件達到了70 起,隨著Web3 的火熱發展,針對用戶和專案方的攻擊層出不窮,尤其是針對Discord、Twitter 等媒體平台的攻擊。

駭客通常會在獲取到管理員或帳戶權限後,偽裝成管理員身份並發布釣魚鏈接,然後誘導用戶授權,從而轉移資產。建議專案方採用雙重認證、設定強密碼等安全操作來保護帳號,並警惕各種傳統網路攻擊和社會工程攻擊。

-

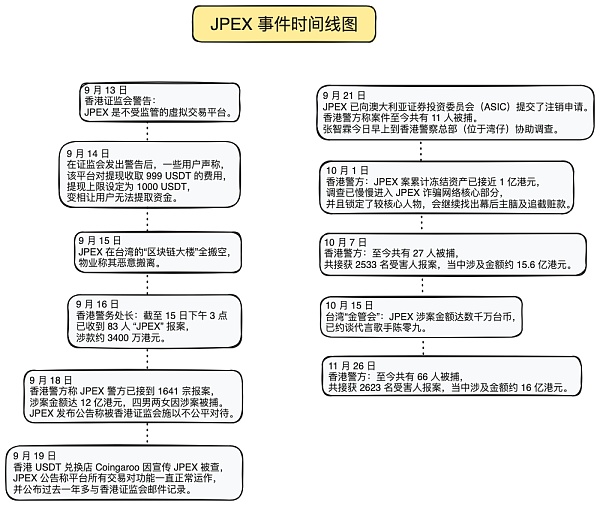

根據慢霧區塊鏈被黑事件檔案庫(SlowMist Hacked) 統計,2023 年區塊鏈產業出現了11 起騙局。其中,2023 年香港加密貨幣騙局JPEX 事件,以「低風險高回報」招徠投資。截至2023 年12 月18 日,香港警方累計逮捕66 人,共接獲2,623 名受害者報案,涉入約16 億港元。據相關說法,JPEX 的暴雷可能成為香港史上最大的金融詐欺案。

-

建議

對於專案方來說:

-

應持續對智能合約進行審計,確保程式碼的安全性和穩定性,防範合約漏洞的發生;

-

在合約中引入多層次的防禦措施,包括權限控制、安全檢查和保險機制,以最大程度地降低別攻擊的風險;

-

建立緊急應變機制,在攻擊發生時能夠及時應對,控制損失範圍;

-

採用雙重認證、設定強密碼等安全操作,降低帳號被駭的風險。

對於個人使用者來說,遵守以下安全法則及原則,可避免大部分風險:

-

兩大安全法則:

-

零信任。簡單來說就是保持懷疑,而且是始終保持懷疑。

-

持續驗證。你要相信,你必須有能力去驗證你懷疑的點,並且把這個能力養成習慣。

-

安全原則:

-

網路上的知識,凡事都參考至少兩個來源的信息,彼此佐證,始終保持懷疑;

-

要做好隔離,也就是雞蛋不要放在同一個籃子裡;

-

對於存有重要資產的錢包,不做輕易更新,夠用就好;

-

所見即所簽。即你看到的內容就是你預期要簽名的內容,當你簽名發出去後,結果就應該是你預期的,絕不是事後拍斷大腿的;

-

重視系統安全更新,有安全性更新就立即行動;

-

不亂下程序。

-

推薦閱讀並掌握《區塊鏈黑暗森林自救手冊》(https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md)。

完整報告下載:

https://www.slowmist.com/report/2023-Blockchain-Security-and-AML-Annual-Report(CN).pdf