本章作者:Beosin 研究團隊Mario、田大俠Donny

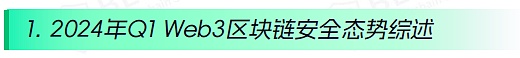

根據Beosin Alert 監控及預警顯示,2024 年第一季Web3 領域因駭客攻擊、釣魚詐騙和專案方Rug Pull 造成的總損失達到了7.78 億美元。其中主要攻擊事件39 起,總損失金額約6.17 億美元;項目方Rug Pull 事件43 起,總損失約7,550 萬美元;釣魚詐騙總損失金額約8,624 萬美元。

2024 年第一季總損失約7.78 億美元,年增約126%,季增約72%。其中駭客攻擊事件損失金額高於2023 年的任何一個季度。

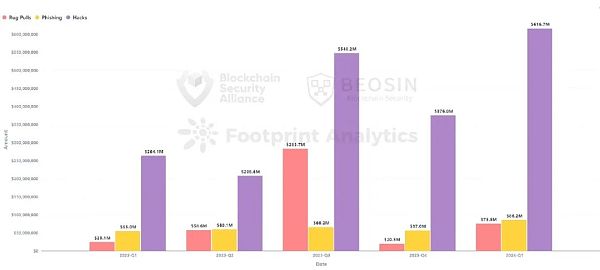

2 月的總損失金額達到了4.22 億美元,為2024 年第一季損失金額最高的月份。

從被攻擊項目類型來看,遊戲平台首次成為損失金額最高的項目類型。 6 次針對Web3 遊戲平台的攻擊共造成了3.65 億美元的損失,佔所有攻擊損失金額的59%。

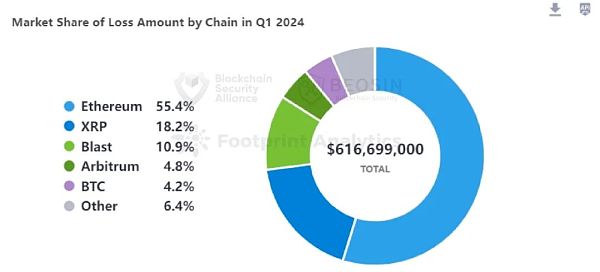

從各鏈損失金額來看,Ethereum依舊為損失金額最高、攻擊事件最多的鏈。 18 次Ethereum 上的攻擊事件造成了3.42 億美元的損失,佔了總損失的55.4%。

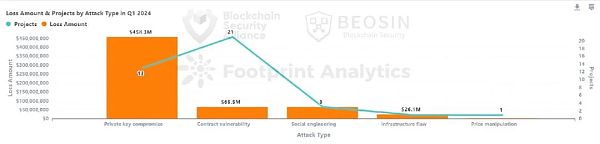

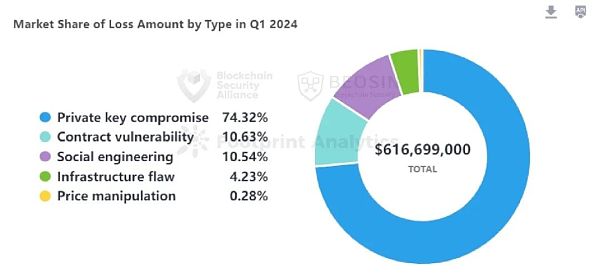

從攻擊手法來看,本季共發生13 次私鑰外洩事件,造成損失達了4.58 億美元,佔了總攻擊損失金額的74.3%,是佔比最高的攻擊類型。

從資金流向來看,本季大部分被盜資產被凍結和追回。約有3.03 億美元(49.2%)被盜資金被凍結,7,945 萬美元(12.9%)被盜資金被追回。

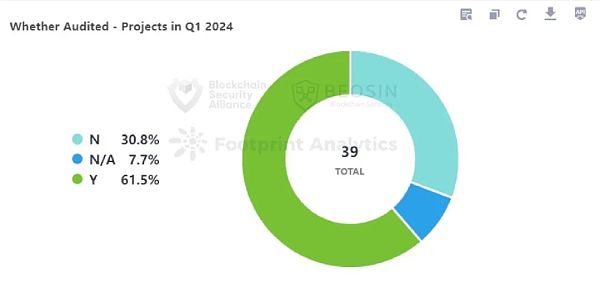

從審計情況來看,被攻擊的項目中,經過審計的項目方比例增加。

39 起主要攻擊事件共造成損失 6 億 1,670 萬美元

2024 年第一季度,Beosin Alert 共監控到Web3 領域主要攻擊事件39 起,總損失金額達6 億1,670 萬美元。其中損失金額超過1 億美元的安全事件共2 起,損失在1000 萬美元 – 1 億美元區間的事件共5 起,100 萬美元 – 1000 萬美元區間的事件21 起。

損失金額超過千萬美元的攻擊事件(按金額排序):

● PlayDapp – 2.9 億美元

攻擊方式:私鑰外洩鏈平台:Ethereum

2 月9 日,區塊鏈遊戲平台PlayDapp 遭到攻擊,駭客地址鑄造了2 億枚pla 代幣,價值3,650 萬美元。而後PlayDapp 與駭客談判失敗,駭客在2 月12 日鑄造了15.9 億枚PLA 代幣,價值2.539 億美元,並將部分資金送到Gate.io 交易所。事後專案方將PLA 合約暫停,並將PLA 代幣移至了PDA 代幣。

● Chris Larsen (Ripple共同創辦人) – 1.12 億美元

攻擊方式:私鑰外洩鏈平台:XRP

1 月31 日,Ripple 聯合創始人Chris Larsen 表示,自己的四個錢包遭到駭客攻擊,共被盜約1.12 億美元。幣安團隊已成功凍結了攻擊者竊取的價值420 萬美元的XRP。

● Munchables – 6,230 萬美元

攻擊方式:社會工程鏈平台:Blast

3 月26 日,基於Blast 的Web3 遊戲平台Munchables 遭遇攻擊,損失約6,250 萬美元。疑似項目方因僱用北韓駭客為開發者而遭受攻擊。事後所有被盜資金已由駭客歸還。

● FixedFloat – 2610 萬美元

攻擊方式:安全結構漏洞鏈平台:Ethereum

2月17日,加密交易所FixedFloat 遭遇攻擊,損失約2,610 萬美元,駭客已將大部分被盜資金轉移到了eXch 交易所。 2月20日,FixedFloat表示,此事攻擊」不是我們的員工所為,而是一次由我們安全結構漏洞引起的外部攻擊「。

● Curio Ecosystem – 1600 萬美元

攻擊方式:合約漏洞 – 存取控制漏洞鏈平台:Ethereum

3 月23 日,RWA 基礎設施Curio Ecosystem 遭受攻擊,損失約1,600 萬美元。

● Somesing – 1158 萬美元

攻擊方式:私鑰外洩鏈平台:Klaytn

1 月27 日,韓國Web3 社群音樂服務遭受攻擊,損失了7.3 億枚原生代幣SSX,價值1,158 萬美元。

● Jihoz.ron (Ronin 共同創辦人) – 1000 萬美元

攻擊方式:私鑰外洩鏈平台:Ronin

2 月23日,Ronin 聯合創辦人jihoz.ron 的兩個地址因私鑰洩漏而損失約1,000 萬美元。

遊戲平台首次成為損失金額最高的項目類型

本季損失最高的項目類型為遊戲平台,6 次針對Web3 遊戲平台的攻擊共造成了3.65 億美元的損失,佔所有攻擊損失金額的59%。遊戲平台首次成為損失金額最高的被攻擊項目類型。

排在第二位的受害者類型為個人錢包。兩次個人錢包被盜事件造成了1.225 億美元的損失。這兩起個人錢包被盜事件均為知名專案方共同創辦人被盜(Ripple 聯創和Ronin 聯創)。

39 次駭客攻擊事件中,共有17 起事件發生在DeFi 領域,佔比約43.6%。這17 次DeFi 攻擊事件共導致了3,996 萬美元的損失,排在所有項目類型的第三位。

其他被攻擊的項目類型還包括:DEX、基礎設施、支付平台、Web3音樂平台等。

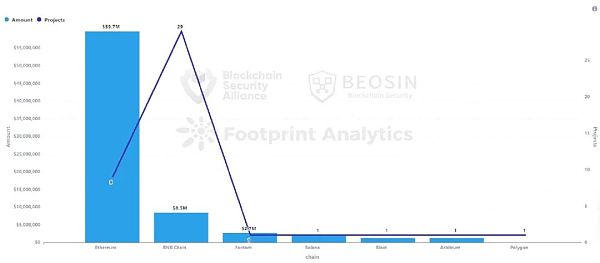

Ethereum為損失金額最高、攻擊事件最多的鏈

和2023 年相同的是,Ethereum 依舊是損失金額最高的公鏈。 18 次Ethereum 上的攻擊事件造成了3.42 億美元的損失,佔了總損失的55.4%。

損失金額排名第二的公鏈為XRP,來自一次Ripple 聯合創始人Chris Larsen 錢包被盜事件。

損失金額排名第三的公鍊為Blast 。 3 次Blast 鏈上的攻擊事件共造成6,750 萬美元的損失。 Blast 鏈在各大新興公鏈中損失金額排名第一位。

本季BNB Chain 僅發生了4 次主要安全事件,損失約801 萬美元,損失金額和事件數量排名都較2023 年大幅下降。

74.3%的損失金額來自私鑰洩漏事件

本季共發生13 次私鑰外洩事件,造成損失達到了4.58 億美元,佔了總攻擊損失金額的74.3%。和2023 年相同,私鑰外洩事件造成的損失依舊是所有攻擊類型的第一位。造成較大損失的私鑰外洩事件有:PlayDapp(2.9 億美元)、Ripple 共同創辦人Chris Larsen(1.12 億美元)、Somesing(1,158 萬美元)、Ronin 共同創辦人Jihoz.ron(1,000 萬美元)。

39 起攻擊事件中,有21 起來自合約漏洞利用,總損失達6,556 萬美元,排名第二。

損失金額排名第三的攻擊手法為社會工程攻擊,3 次社會工程攻擊造成損失約6,500 萬美元。

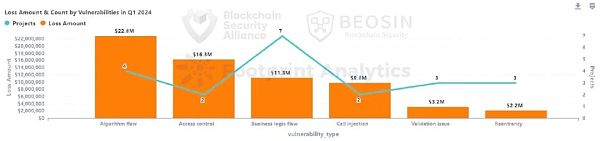

依漏洞細分,造成損失前三名的漏洞分別為:演算法缺陷(2,278萬美元)、存取控制漏洞(1,632萬美元)、業務邏輯漏洞(1,128萬美元)。出現次數最高的漏洞分別為業務邏輯漏洞,21 起合約漏洞攻擊中有7 次是業務邏輯漏洞。

Atom Asset (AAX) 逃避反洗錢(AML)分析

近期,一家已倒閉的香港交易所Atom Asset (AAX) 開始將資金從其錢包轉移到各種去中心化交易所和中心化平台,據稱是為了逃避反洗錢(AML)控制。在被發現之前,最後一次已知的涉及AAX 交易所錢包的交易發生在2023 年10 月和2022 年11 月。在倒閉之前,AAX 是香港最大的加密貨幣交易所之一,擁有超過200 萬用戶。

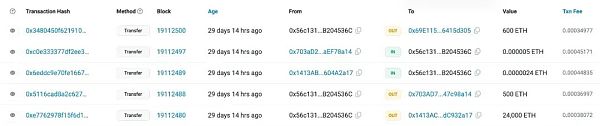

根據Beosin團隊的分析,發現自2024年1月29日起,AAX交易所開始將25100枚ETH從其交易所錢包向外轉移,其中轉移資金共分了三筆,分別是一筆500ETH、一筆600ETH、一筆24000ETH。轉移資金依當前價格換算超7400萬美元。

AAX交易所事件來龍去脈

2022 年11 月13 日,就在加密貨幣交易所FTX 申請破產後兩天,AAX 也因交易對手風險暴露而停止提款並清除了所有社交管道。最初,AAX 將凍結歸因於針對涉嫌惡意攻擊的安全措施。

2022年11月15日,AAX交易所發布聲明表示其平台需要進行維護,除暫停提現外,將對衍生性商品進行自動清算。此後,AAX停止了平台運作和社群媒體的更新。

而蹊蹺的事就在於:沉寂426天后,AAX交易所錢包開始活動,開始有大額資金開始轉出至其它地址,嘗試躲避AML工具的識別和監控!

link: https://etherscan.io/address/0x56c1319b31a5316a327bd889d58c8633b204536c

AAX交易所事件鏈上資金分析

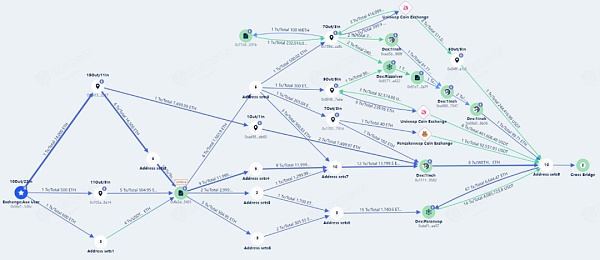

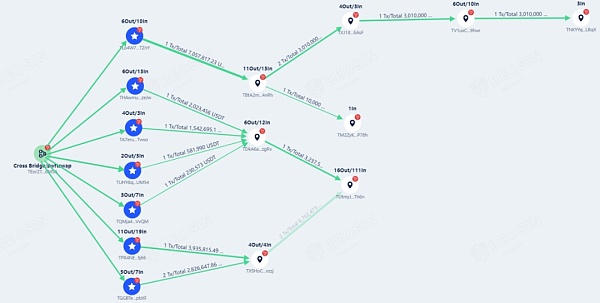

Beosin KYT反洗錢分析平台對AAX交易所錢包近期的鏈上活動進行了深入研究,發現了一系列風險活動。首先,所有的25100枚ETH已被轉移,操作人員採取了各種手段將部分ETH兌換為USDT,然後透過跨鏈橋將資金轉移到不同的區塊鏈上,以進行資金的清洗。

Beosin KYT反洗錢平台

其中,大部分資金被轉移到了Tron區塊鏈上,並透過一些地址進行中轉,然後沉澱在某些地址中,未曾轉移。這種行為顯示了明顯的逃避AML的企圖,試圖掩蓋資金的真實來源和去向。

Beosin KYT反洗錢平台

香港警方針對詐騙活動迅速採取行動,逮捕了兩名與AAX相關的人員,目前正在努力繪製轉移資金的路徑並找回受影響用戶的資產。

AAX交易所利用去中心化交易所、加密貨幣兌換和跨鏈橋等技術手段,試圖模糊資金流動的路徑和來源。這為監管機構和AML分析平台帶來了巨大的挑戰。

大部分被盜資產被凍結和追回

根據Beosin KYT 反洗錢平台分析顯示,2024 年第一季被盜的資金中,約有3.03 億美元(49.2%)被盜資金被凍結,7,945 萬美元(12.9%)被盜資金被追回。該比例大大高於2023 年。

約有1.055 億美元的被盜資金轉入了各交易所,佔比約17.1%。和2023 年相比,今年駭客向交易所轉入被盜資金的比例大幅增加。這為交易所反洗錢和合規性提出了更高的要求。

共有3,012 萬美元(4.9%)轉入了混幣器:2,990 萬美元轉入了Tornado Cash;21.6 萬美元轉入了其他混幣器。和去年相比,2024年第一季透過混幣清洗的被盜資金大幅減少。

經過審計的項目方比例增加

39 起攻擊事件裡,有12 起事件的專案方沒有經過審計,24 起事件的專案方經過了審計。經過審計的專案方比例略高於2023 年,這顯示整個Web3 產業專案方對安全的重視程度提高了。

12 個沒有經過審計的項目中,合約漏洞事件佔了8起(66.7%)。相較之下,24 個經過審計的項目中,合約漏洞事件佔了13 起(54.2%)。這顯示出審計在一定程度上能夠提高專案的安全性。

43 起 Rug Pull 事件共損失 7,550 萬美元

2024 年第一季,共監測到專案方Rug Pull 事件43 起,涉及金額達7,550 萬美元。

損失金額排名前5的Rug pull事件為:Bitforex(5,650萬美元)、Hector Network(270萬美元)、MangoFarm(200萬美元)、OrdiZK(140萬美元)、RiskOnBlast(130萬美元)。這5 起Rug Pull 事件分佈在Ethereum、Fantom、Solana 和Blast 四條鏈。

Ethereum 鏈上總共Rug Pull 涉及金額達到了5968萬美元,佔總損失的79%。 BNB Chain 鏈上發生了最多的Rug Pull 事件,共29 次,佔總事件數量的67.4%。

和上個季度相比,2024 年第一季因駭客攻擊、釣魚詐騙、專案方Rug Pull 造成的總損失大幅上升,達到了7.78 億美元。本季幣價上漲因素對總金額的增加有一定的影響,但整體而言,Web3 安全領域情況仍不容樂觀。

本季造成危害最大的攻擊類型為私鑰洩露,約74.3% 的損失金額來自於自私鑰洩露事件,這一趨勢和2023 年數據一致。從專案類型來看,私鑰外洩事件遍及Web3各個領域:遊戲平台、DeFi、個人錢包、基礎設施、NFT、支付平台、博弈平台、資料儲存平台等。各個Web3專案方/個人用戶都需要提高警惕,離線儲存私鑰、使用多重簽章、謹慎使用第三方服務、對特權員工進行定期安全培訓。

本季大部分資產被凍結和追回,這標誌著全球監管體系的完善和反洗錢力度的加強。本季駭客向交易所轉入被盜資金的比例也大幅增加,這需要交易所及時識別駭客行為,積極配合執法機構和專案方凍結資金和進行調證。目前交易所和執法機構、專案方、安全團隊的合作已經有了較為明顯的成果,相信未來會有更多被盜資金能夠追回。

本季39 起攻擊事件中,仍有21 起來自合約漏洞利用,建議專案方在上線前尋求專業的保全公司進行審計。