成都鏈安鏈必應-區塊鏈安全態勢感知平台輿情監測顯示,Inverse Finance 項目遭受攻擊,累計損失估計大約1500萬美元。成都鏈安技術團隊第一時間對此事件進行了相關分析。

2022年4月2日,成都鏈安鏈必應-區塊鏈安全態勢感知平台輿情監測顯示,Inverse Finance 項目遭受攻擊,累計損失估計大約1500萬美元。成都鏈安技術團隊第一時間對此事件進行了相關分析。圖片#1 分析如下

攻擊地址1:

0x117c0391b3483e32aa665b5ecb2cc539669ea7e9

攻擊地址2:

0x8b4c1083cd6aef062298e1fa900df9832c8351b3

攻擊交易hash:

0x20a6dcff06a791a7f8be9f423053ce8caee3f9eecc31df32445fc98d4ccd8365

0x600373f67521324c8068cfd025f121a0843d57ec813411661b07edc5ff781842

攻擊合約:

0xea0c959bbb7476ddd6cd4204bdee82b790aa1562

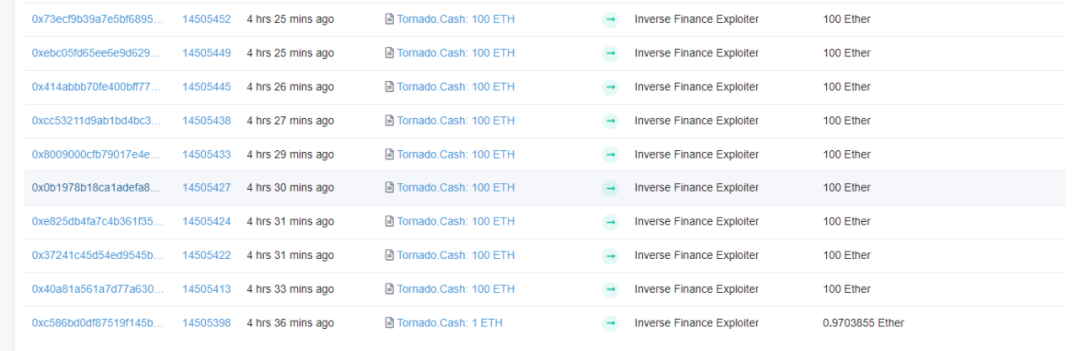

首先攻擊者從Tornado.Cash取出900 ETH為拉高INV代幣價格做準備。

圖片

圖片

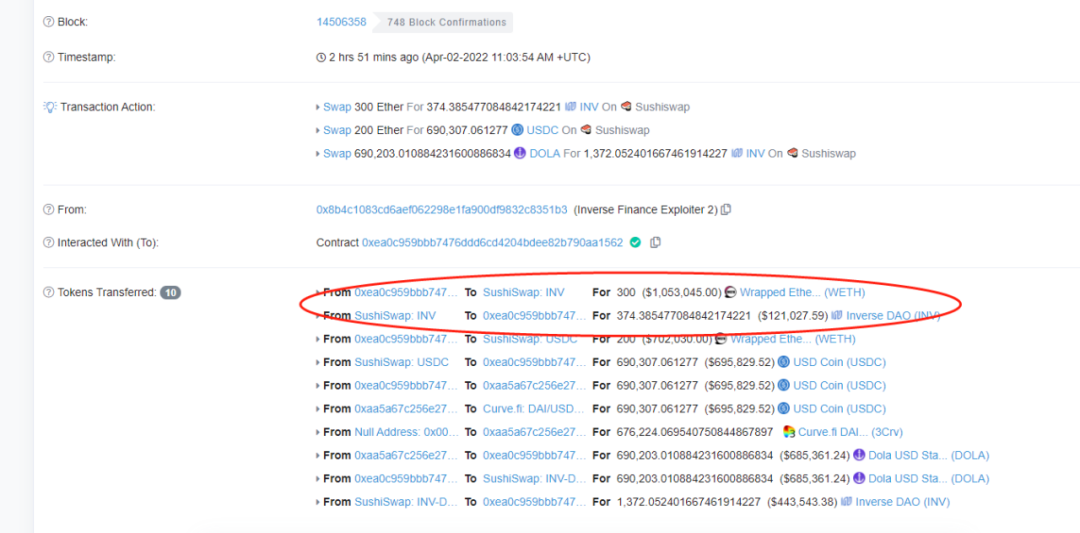

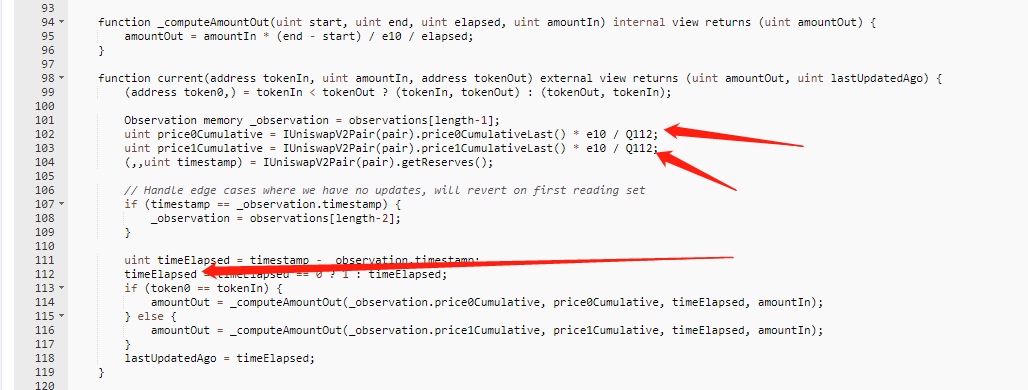

攻擊者使用300個ETH,兌換出374個INV代幣,再用200 ETH兌換1372個INV代幣,累計兌換1746個INV代幣,這裡可以發現第一個池子用300個ETH只兌換出374個INV,而後面卻使用200 ETH兌換出1372 INV代幣,第一個池子WETH/INV中的INV價格已經明顯被拉高。

圖片

圖片

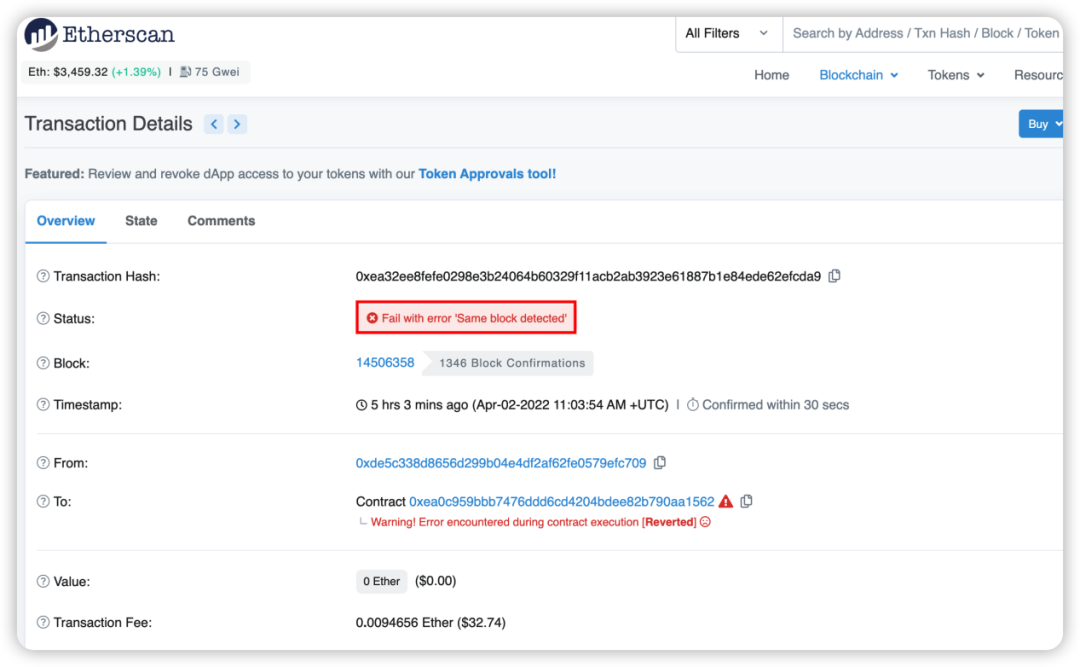

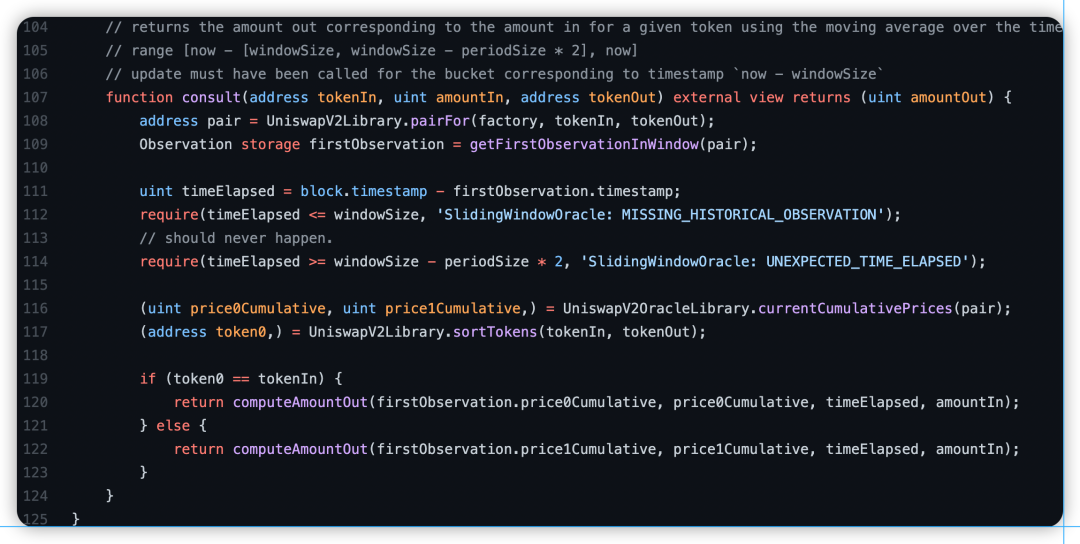

在計算Xinv代幣價格時,依靠WETH/INV (0x328dfd0139e26cb0fef7b0742b49b0fe4325f821)這個pair去計算。因為pair這個池子已經被操縱了,再加上timeElapsed間隔時間短,那麼攻擊者需要滿足不在當前區塊調用,就可以利用操縱的價格,那麼就可以操縱xINV代幣的價值。

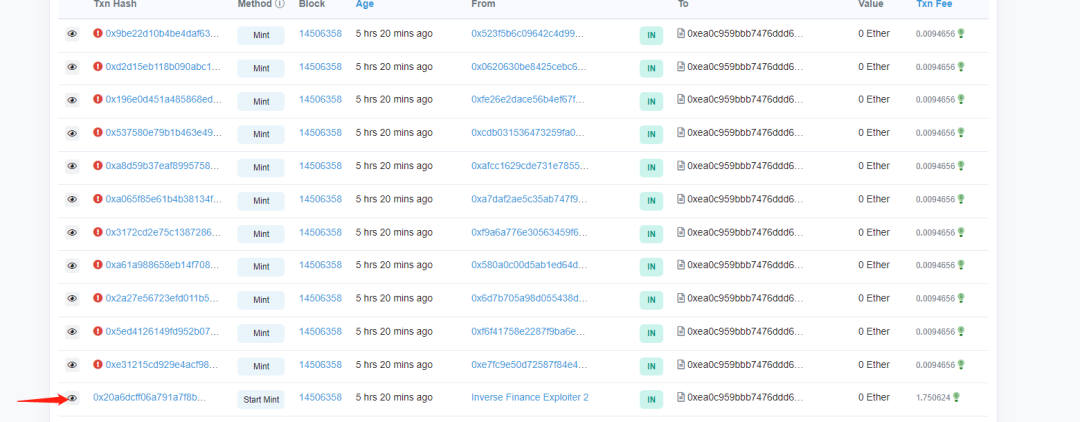

可以看到當攻擊操縱了pair之後,就不停的發送mint交易,用於確保自己能夠最大化利用時間窗口。同時,攻擊者巧妙的避開了操縱價格的區塊(14506358 )去mint,不然將會使用操縱價格區塊的前面區塊去計算價格。

圖片

圖片

圖片

圖片

圖片

圖片

圖片

圖片

然後攻擊者直接把自己持有的1746 INV代幣全部mint(這裡算是抵押),換取1156個xINV代幣(LP代幣),再依靠持有的xINV借出大量代幣。

圖片

圖片

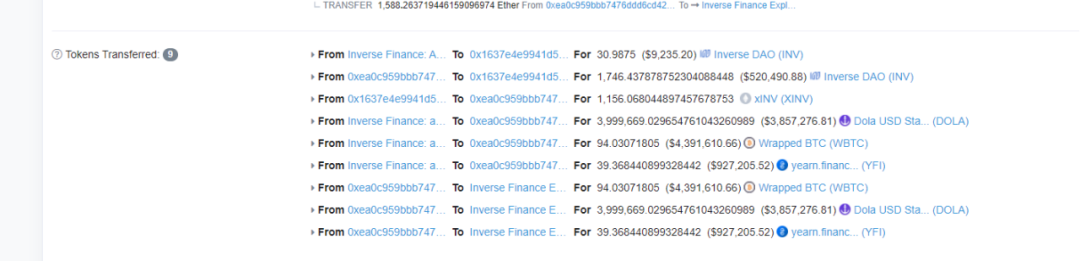

Inverse finance 項目方累計損失估計大約在1500萬美元。

在此,成都鏈安建議項目方使用足夠長的時間窗口,例如可以參考以下Uniswap的示例代碼,timeElapsed必須大於24小時以上。

圖片

圖片

展開全文打開碳鏈價值APP 查看更多精彩資訊