最近,在與我們的一個客戶合作時,我們發現了一個有趣的錯誤,有可能成為一些DeFi項目的攻擊媒介。這個錯誤尤其與著名的ERC777代幣標準有關。此外,它不僅僅是眾所周知的黑客中常見的簡單的重入問題。

這篇文章對ERC777進行了全面的解釋,涵蓋了所有必要的細節。深入研究ERC777代幣的具體細節的資源很少,這篇文章對於有興趣深入了解ERC777代幣的人來說是一個有價值的詳細指南。

在文章的最後部分,將解釋我們最近的發現。

簡短描述攻擊載體

這個漏洞利用了ERC777的特性,能夠設置一個Hook 接收函數。通過利用在目標合約中進行任意調用的能力,惡意調用者可以調用ERC777 註冊表合約,並為目標合約分配一個特定的Hook地址。因此,只要目標合約在未來收到ERC777代幣,攻擊者的Hook合約就會被觸發。這個Hook可以以各種方式加以利用:要么用於重入攻擊以竊取代幣,要么只是回退交易,從而阻止目標合約發送或接收ERC777代幣。

ERC777和它的Hook

什麼是ERC777

ERC777是帶有轉賬Hook的代幣標準之一。這裡是EIP描述:https://eips.ethereum.org/EIPS/eip-777 , 這裡是一篇ERC777 實踐[4]。

實現ERC777代幣的主要動機在於希望能夠模仿原生代幣轉賬的行為。通過在代幣接收時觸發智能合約,開發人員可以執行特定的邏輯,以增強功能並創建更多動態的代幣交互。

然而,這些在轉賬過程中的額外調用使ERC777與ERC20代幣不同。這些Hook引入了一個新的攻擊載體,可能會影響到那些沒有設計時考慮到在代幣轉賬過程中處理額外調用的智能合約。這種出乎意料的行為會給這些合約帶來安全風險。

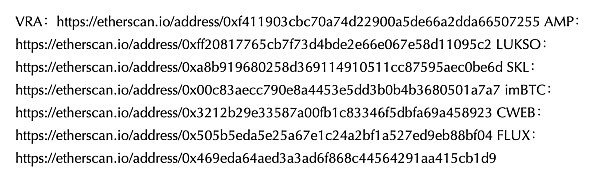

以下是以太坊主網上一些具有一定流動性的ERC777代幣的列表:

當Hook發生時

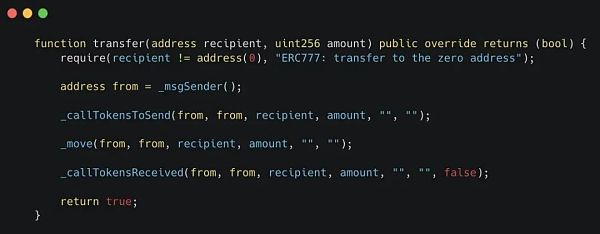

ERC20 代幣只是在轉賬過程中更新余額。但ERC777代幣是這樣做的:

1.對代幣發起者的地址進行Hook調用

2.更新余額

3.對代幣接收方地址進行Hook調用

這在VRA代幣中得到了很好的說明:

源碼: https://etherscan.io/address/0xf411903cbc70a74d22900a5de66a2dda66507255

現在,讓我們檢查一下這些調用的代碼:

正如你所看到的:

-

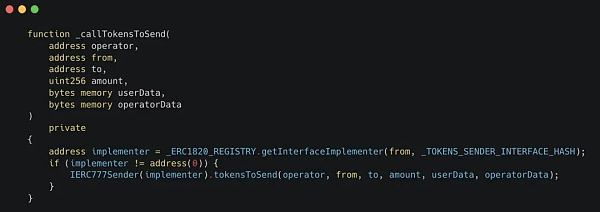

這個函數從_ERC1820_REGISTRY中讀取稱為implementer(實現者)的合約

-

如果該函數找到了一個實現者,那麼這個實現者就會被調用。

讓我們研究一下這個註冊表,看看什麼是實現者。

註冊表和實現者

所有ERC777 代幣都與註冊表(Registry)的合約有關:https://etherscan.io/address/0x1820a4B7618BdE71Dce8cdc73aAB6C95905faD24。

這個地址被ERC777代幣用來存儲設定的Hook 接收者。這些Hook 接收者被稱為”接口實現者”。

這意味著Alice可以選擇Bob作為她的接口實現者。如果Alice接收或發送ERC777代幣,Bob將收到Hook。

Alice 可以管理不同的Hook類型。因此,當Alice發送代幣時,她可以選擇Bob作為接口實現者,而只有當Alice收到代幣時,她選擇Tom作為實現者。

在大多數情況下,她也可以為不同的代幣選擇不同的接口實現者。

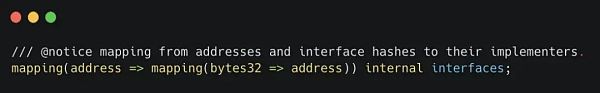

這些偏好設置被存儲在這個映射的註冊表中:

_interfaceHash是Alice為一個事件選擇接口實現者的標識。

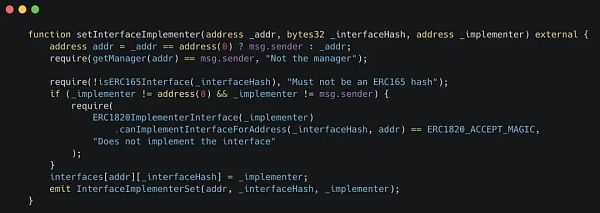

而任何人都可以用這個函數讀取Alice的接口實現者:

正如你所看到的,這就是我們之前在VRA代碼中遇到的函數。

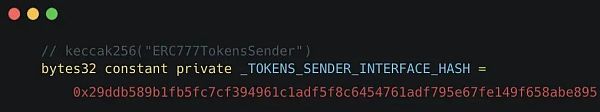

變量_TOKENS_SENDER_INTERFACE_HASH被用作_interfaceHash,它可以是任何字節。但是VRA代幣使用這些字節來識別這種類型的Hook:

接收Hook

設置一個Hook接收函數,Alice只需在註冊表上調用這個函數並輸入Bob的地址作為_implementer參數。

她還必須指定一個_interfaceHash。她會從VRA代幣代碼中獲取這個_TOKENS_SENDER_INTERFACE_HASH。

還有一個重要的細節。

在為上面的VRA設置實現者後,Alice 也將會意識到,即使其他ERC777代幣被轉賬,Bob也會收到調用。比如imBTC[5], imBTC在發送的代幣上有相同的_interfaceHash。

這是由於所有ERC777代幣共享相同的註冊表合約來存儲Hook的偏好設置。但這取決於ERC777代幣為他們的Hook指定名稱,雖然有時它們是相似的,但並不總是如此。

如何找到ERC777代幣

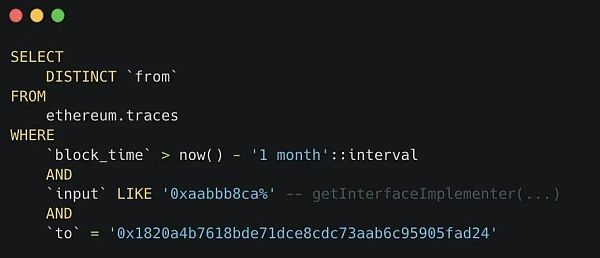

調用註冊表是所有ERC777 都具有的特徵。因此,我們可以嘗試dune.com[6]來調用所有調用註冊表的智能合約。

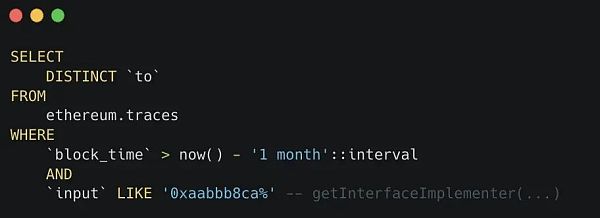

我們可以使用這個SQL腳本。事實上,我們應該另外過濾出代幣地址,但至少我們有一個完美的開始,結果有78個地址。

譯者備註:dune traces表[7] 會記錄交易內部調用記錄。

這個註冊表是唯一可能的嗎?

理論上,沒有人能夠保證某些代幣恰好使用這個0x1820合約作為註冊表。但我們可以用dune.com[8]來檢查。

它返回這些地址

0x1820a4b7618bde71dce8cdc73aab6c95905fad24

0xc0ce3461c92d95b4e1d3abeb5c9d378b1e418030

0x820c4597fc3e4193282576750ea4fcfe34ddf0a7

我們檢查過,0x1820是唯一擁有有價值的ERC777代幣的註冊表。其他註冊表的代幣並不那麼有價值。

可Hook代幣的普遍情況

ERC777 不僅是一個帶有Hook的標準。還有ERC223、ERC995或ERC667。它們並不那麼稀奇。你一定聽說過實現ERC667 的LINK代幣[9]。

使用任意調用的攻擊載體

這是最近為我們的客戶發現的攻擊載體。

研究人員通常認為ERC777代幣會對調用發起者和接收者進行調用。但實際上,發起者和接收者可選擇任意”Bob” 作為Hook接收者。

因此,想像一下結合那些具有任何數據對任何地址進行任意調用的合約會發生什麼?

就有任意調用功能的可以廣泛存在於DEX 聚合器、錢包、multicall 合約中。

譯者註:任意調用功能是指在合約中存在類似這樣的函數:

function execute(address target, uint value, string memory signature, bytes memory data, uint eta) public payable;

它可以調用任何的其他的方法。

攻擊方法:

-

攻擊者找到一個允許任意調用的函數的目標合約(Target)

-

攻擊者在目標(Target)上調用:

-

registy1820.setInterfaceImplementer(Target, hookHash, Attacker)

-

現在,我們的Attacker 是Target 的實現者

-

Attacker 會隨著ERC777代幣中使用的hookHash 而被調用。

-

每當目標合約(Target)收到ERC777代幣時,Attacker就會收到一個Hook 調用。

-

下面的攻擊,取決於Target代碼而不同:

-

Attacker 可以在一些用戶執行目標合約中的函數時進行重入

-

Attacker 可以直接回退,這樣用戶的交易就直接被還原了

如果DEX聚合器計算最佳兌換路徑是通過某個有ERC777代幣的DEX交易對時,那麼可能會遇到問題。

保護

經過與客戶數小時的討論,我們找到了一個不會破壞任意調用的解決方案。

項目方最好限制使用Registry1820作為任意調用的地址。因此,沒有攻擊者能夠利用任意調用來設置接口實現者。

經驗之談

項目和審計人員必須注意到ERC777中描述的Hook行為。這些代幣不僅對接收者和發起者進行調用,也對其他一些Hook接收者進行調用。

在這個意義上,允許任意調用的項目必須特別注意,並考慮ERC777的另一個攻擊載體。